Existem três verdades da cibersegurança que resistiram ao teste do tempo (até agora).

- A maioria das violações envolve o elemento humano. O mais recente Relatório de investigações de violações de dados (DBIR) da Verizon observa que mais de três quartos (76%) de todas as violações envolvem um elemento humano.

- O phishing é uma das táticas mais comuns para obtenção de acesso inicial a uma empresa. O DBIR afirma que o phishing foi a segunda tática mais utilizada em 2023, perdendo apenas para credenciais roubadas. (No entanto, credenciais são frequentemente perdidas primeiro em ataques de phishing.)

- As pessoas estão dispostas a correr riscos. É por isso que elas são vitimadas pelos ataques — porque executam ações arriscadas, como clicar em links e abrir anexos de pessoas que não conhecem. Pesquisas de nosso relatório State of the Phish de 2024 mostram que 68% das pessoas fazem isso.

À luz dessas verdades, uma estratégia de segurança centrada em pessoas é fundamental para proteger uma organização. Além disso, mitigar o risco humano deve ser um fundamento importante.

Essa abordagem à cibersegurança reconhece que soluções tecnológicas, embora essenciais, não são suficientes por si só. É preciso lidar diretamente com o comportamento humano. Se você constrói um programa de conscientização orientado por inteligência sobre ameaças e dá aos usuários as ferramentas necessárias para responder aos ataques de phishing, é possível alcançar resultados quantificáveis.

Nesta postagem, discutiremos três dicas que você pode utilizar agora mesmo para criar o seu programa de treinamento para conscientização quanto à segurança de uma maneira que permita aos seus funcionários mudar de comportamento.

Dica n 1. Priorizar grupos de usuários de alto risco

A cibersegurança centrada em pessoas começa com visibilidade sobre quem representa o maior risco para a sua empresa. Frequentemente, as ações de um percentual muito pequeno dos funcionários são a causa-raiz da maioria dos incidentes de segurança. Quando se compreende quem constitui o maior risco, é possível maximizar o impacto do seu programa aumentando a resiliência desses indivíduos.

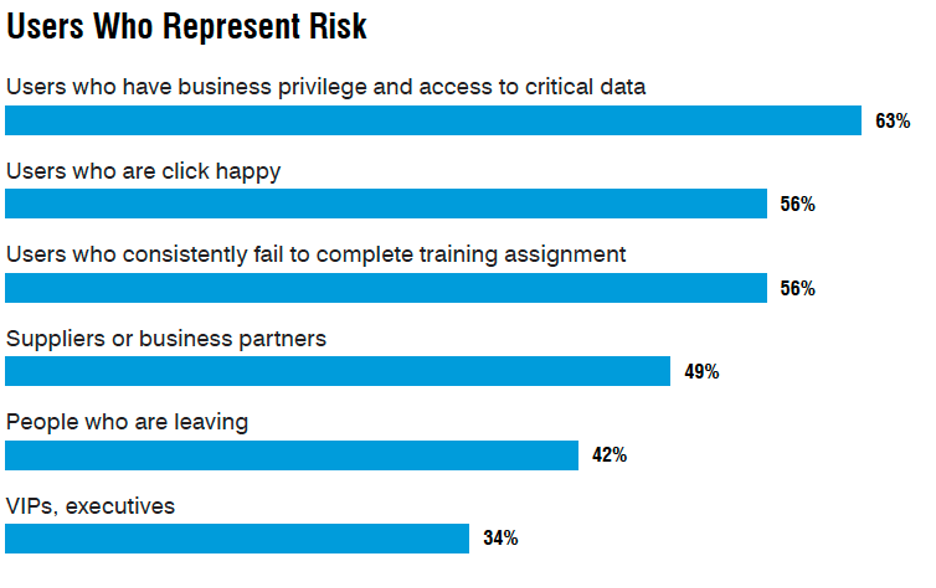

Para nosso relatório State of the Phish de 2024, perguntamos a profissionais de segurança da informação quem eles acreditavam representar o maior risco para suas organizações. O grupo mais citado foi o de usuários que tinham acesso a dados críticos (usuários privilegiados).

Um gráfico que mostra os usuários que representam risco dentro das empresas. (Fonte: Relatório State of the Phish de 2024 da Proofpoint.)

O risco de privilégio é um fator fundamental na quantificação do risco humano total. Ele considera a quantidade de dano que pode resultar de um ataque bem-sucedido. No entanto, deve-se considerar também:

- O risco de ataque, que demonstra que, quanto mais uma pessoa tenha sido atacada recentemente, maior a probabilidade de que ela seja atacada no futuro próximo.

- O risco de vulnerabilidade, que avalia a probabilidade de sucesso de um ataque caso uma pessoa seja atacada. Para esse fator de risco, é importante rastrear tanto comportamentos reais quanto simulados dos usuários, como cliques em URLs reais dentro de e-mails e seu desempenho, comparados com avaliações de conhecimentos sobre conscientização quanto à segurança e simulações de phishing.

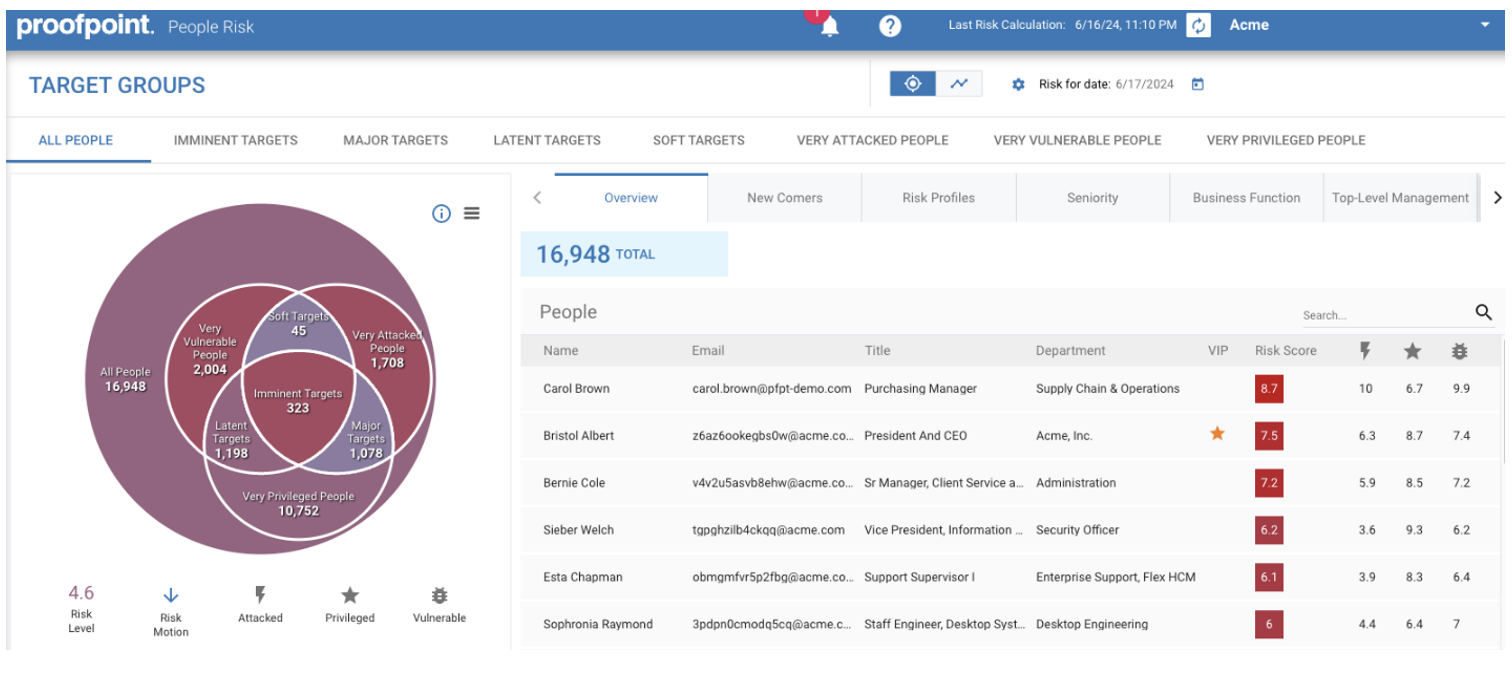

A Proofpoint torna fácil quantificar o risco humano e identificar quem representa o maior risco para a sua empresa. Em vez de rastrear manualmente o risco humano nos três principais fatores de risco de privilégio, ataque e vulnerabilidade, nossos clientes podem utilizar o Proofpoint Nexus People Risk Explorer (NPRE).

Com o NPRE, cada pessoa recebe uma pontuação de risco de usuário baseada em seu comportamento e suas informações de identidade. Os usuários são agrupados automaticamente com base em suas pontuações. Com os insights de risco de usuário do NPRE, você pode priorizar facilmente quais grupos precisam de mais atenção e decidir como melhor oferecer o seu treinamento para maximizar seu impacto.

Uma visão do dashboard do Proofpoint Nexus People Risk Explorer.

Dica n 2. Manter o seu programa ágil

O cenário de ameaças afeta cada empresa de maneira diferente. Comparar uma empresa de serviços financeiros com uma empresa de manufatura pode mostrar que a primeira é visada mais frequentemente por ataques de ransomware do que ataques de BEC de cadeia de fornecimento.

É importante manter o seu programa ágil para que seja possível ajustá-lo com base na forma como o cenário de ameaças evolui ao longo do ano. Assegurar o monitoramento contínuo das ameaças que visam os seus usuários é a dica fundamental seguinte para maximizar o impacto do seu treinamento.

Digamos que você esteja rastreando um grupo de usuários de alto risco composto de Very Attacked People™ (VAPs). Os usuários desse grupo são atacados com muito mais frequência do que usuários médios e, com base na inteligência, eles estão sendo visados por iscas de phishing relacionadas a serviços financeiros. Veja a seguir um exemplo de como o Proofpoint Targeted Attack Protection pode ajudar você a rastrear as suas VAPs.

Uma visão do dashboard do Proofpoint Targeted Attack Protection (TAP).

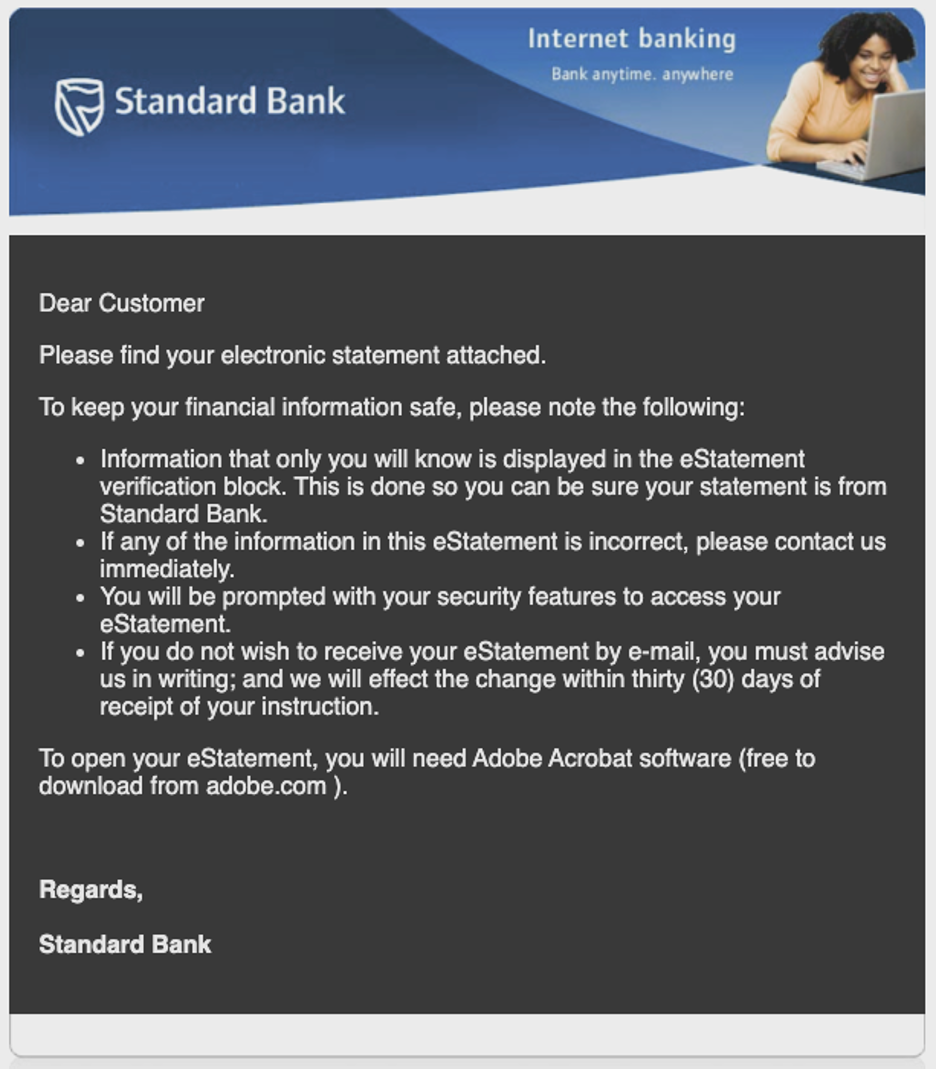

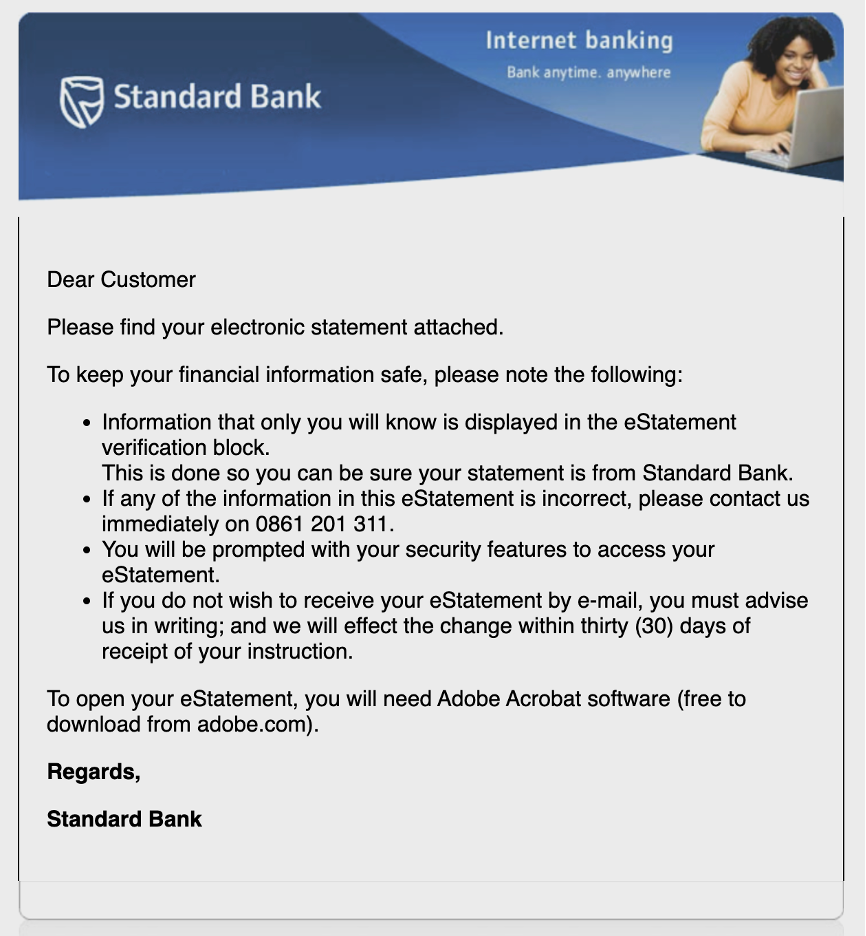

Utilizando esses dados, você pode adequar o seu programa de treinamento para conscientização quanto à segurança. Primeiramente, você pode utilizar simulações de phishing baseadas nos ataques atuais com temática relacionada a bancos.

Exemplos de iscas de phishing de serviços financeiros.

Em seguida, com base no desempenho do usuário diante dessas iscas e em suas funções e responsabilidades, você compreende o tipo de conteúdo de treinamento de que ele necessita para melhorar seus comportamentos reais.

Um exemplo de módulo educacional do Proofpoint Security Awareness.

Um exemplo de módulo educacional do Proofpoint Security Awareness.

Quando você oferece às pessoas um treinamento de conscientização quanto à segurança relevante e que se baseia em ataques que malfeitores estão utilizando para visá-las ativamente, elas estarão melhor preparada para reter o que aprenderem. E ao se tornarem mais confiantes em sua capacidade de reconhecer esses ataques, elas se sentirão capacitadas a denunciar atividades suspeitas.

Dica n 3. Dar aos usuários ferramentas para responder a ataques de phishing

Ao incorporar as dicas 1 e 2 e oferecer uma educação oportuna e relevante quando ocorrerem ataques, os conhecimentos dos seus usuários melhorarão. Porém, em vez de simplesmente evitar ataques, os seus usuários estarão melhor capacitados a denunciar ataques de phishing ativamente.

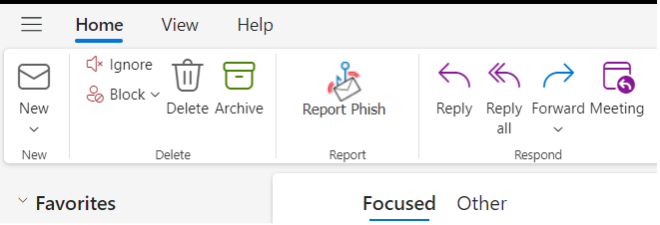

É, portanto, fundamental oferecer uma ferramenta de fácil uso para que os usuários denunciem e-mails suspeitos. Na Proofpoint, entramos em parceria com a Microsoft para oferecer um botão de denúncia PhishAlarm integrado.

Uma imagem de tela do botão “Denunciar phishing” do PhishAlarm da Proofpoint.

O PhishAlarm é compatível com todo o Google Workspace e todas as versões de clientes do Microsoft Outlook, inclusive a versão mais recente do Outlook e do Outlook para Microsoft 365. Na nova versão do Microsoft Outlook, o botão PhishAlarm pode substituir diretamente o botão de denúncia existente da Microsoft, tornando-se o único botão de denúncia de e-mail na faixa do Outlook. Essa colocação elimina qualquer dúvida quanto ao destino das mensagens denunciadas.

Uma diferença notável é que o Proofpoint Cloud Threat Response analisa a mensagem denunciada. Ele também automatiza a investigação para nossos clientes, tem o respaldo de nossa inteligência sobre ameaças líder do setor e economiza recursos administrativos. Ele pode ser ativado para remediar ameaças automaticamente removendo a mensagem maliciosa de cada caixa de entrada da empresa com nosso Closed-Loop Email Analysis and Response (CLEAR).

Promovendo uma cultura de vigilância

A criação de um programa efetivo de conscientização quanto à segurança para os seus funcionários é fundamental para enfrentar os desafios que o atual cenário de cibersegurança apresenta. Concentre-se em grupos de usuários de alto risco, mantenha uma abordagem ágil no treinamento e equipe os usuários com as ferramentas necessárias para responder a ataques de phishing. Juntas, essas táticas podem ajudar você a melhorar significativamente a postura de segurança da sua empresa.

Quando prioriza a capacitação dos seus funcionários, você pode reduzir o risco de violações e promover uma cultura de vigilância e defesa proativa contra ameaças cibernéticas. A implementação das dicas descritas nesta postagem ajudará a assegurar que o seu programa de conscientização quanto à segurança seja abrangente, bem como dinâmico e responsivo ao cenário de ameaças em constante evolução. Em última instância, essas medidas podem ajudar você a criar uma organização mais resiliente e segura.

Se você ainda tem dificuldades para reduzir a vulnerabilidade ao phishing de usuário, a Proofpoint está aqui para ajudar. Fale conosco hoje mesmo.