Protección multicapa mediante el intercambio de inteligencia sobre amenazas

Los empleados son el principal objetivo de los ciberdelincuentes, y para protegerlos, necesita una defensa multicapa. Nuestras integraciones automatizan la organización y respuesta en múltiples soluciones de Proofpoint y CrowdStrike mediante el intercambio de inteligencia de amenazas (archivos, dispositivos y riesgos de usuarios) entre nuestras plataformas. Juntos, conseguimos resultados de seguridad que aumentan la eficacia y la productividad de su programa de seguridad. Nuestras integraciones inmediatas están disponibles de forma gratuita para los clientes conjuntos de Proofpoint y CrowdStrike.

Integraciones y ventajas

Seguridad cloud y web

Los productos de seguridad para la nube de Proofpoint (Web Security, CASB y Secure Access) pueden utilizar CrowdStrike Falcon Identity Threat Detection para administrar el acceso a las aplicaciones internas, cloud y web de nuestros clientes antes de que los ciberdelincuentes consigan acceder y provoquen daños. Gracias a la combinación de evaluaciones del riesgo de dispositivos y usuarios en nuestras plataformas, reducimos los riesgos de pérdida de datos y movimiento lateral dentro de aplicaciones internas, cloud y web.

- Proofpoint comprueba el estado de los endpoints.

- Proofpoint solicita a CrowdStrike la puntuación de ITD (riesgo del usuario).

- CrowdStrike proporciona la puntuación de ITD.

- Proofpoint aplica las reglas de acceso (permitir, aislar o bloquear) incorporando Nexus People Risk Explorer, el estado de los endpoints y la puntuación de ITD.

Más información sobre Proofpoint Web Security

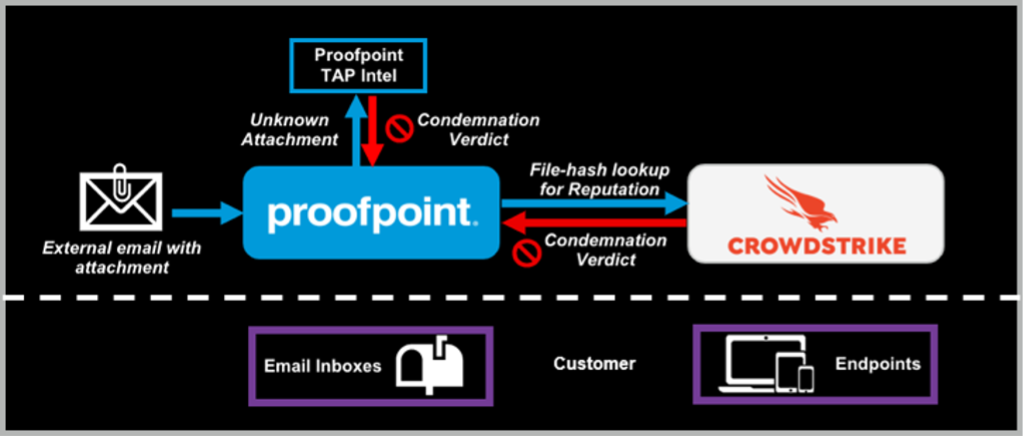

Protección antes de la entrega para correo externo

Proofpoint Targeted Attack Protection (TAP) utiliza CrowdStrike Falcon Intelligence para ayudar a bloquear los mensajes de correo electrónico externos con adjuntos maliciosos en el gateway. Gracias a que compartimos nuestra inteligencia sobre amenazas, usted obtiene una mejor protección, ya que bloqueamos el ransomware, el malware polimórfico, los registradores de pulsaciones y las amenazas de día cero para evitar que lleguen a su bandeja de entrada.

- Proofpoint TAP analiza en un entorno aislado (sandbox) los adjuntos desconocidos de mensajes de correo electrónico externos y simultáneamente consulta la API de CrowdStrike Falcon Intelligence para conocer la reputación de los archivos.

- CrowdStrike informa a Proofpoint TAP si reconoce el archivo como malicioso.

- Si lo hace, el mensaje y el archivo se censuran y se bloquean para impedir que lleguen al usuario final.

Más información sobre Proofpoint Targeted Attack Protection

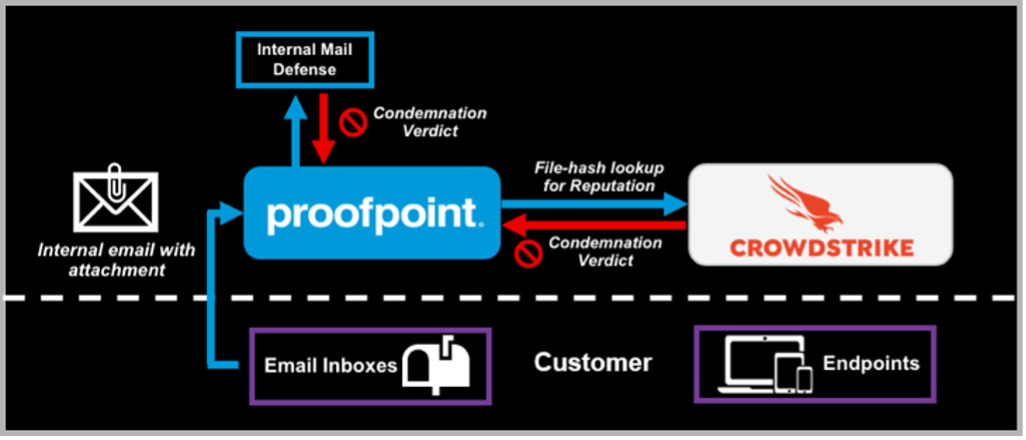

Protección antes de la entrega para correo interno

Proofpoint Internal Mail Defense (IMD) aprovecha CrowdStrike Falcon Intelligence para ofrecer una protección multicapa frente al movimiento lateral de los mensajes de correo electrónico internos que contienen adjuntos maliciosos. Nuestras funciones de visibilidad y detección de amenazas combinadas trabajan para proteger tanto su bandeja de entrada como sus endpoints.

- Proofpoint Internal Mail Defense analiza las comunicaciones internas de correo electrónico.

- Proofpoint analiza en un entorno aislado (sandbox) los adjuntos desconocidos de mensajes de correo electrónico internos y consulta la API de CrowdStrike Falcon Intelligence para conocer la reputación de los archivos.

- Si Proofpoint o CrowdStrike consideran que el adjunto es malicioso, Proofpoint lo pone automáticamente en cuarentena junto con todos los mensajes vinculados.

Más información sobre Proofpoint Internal Mail Defense

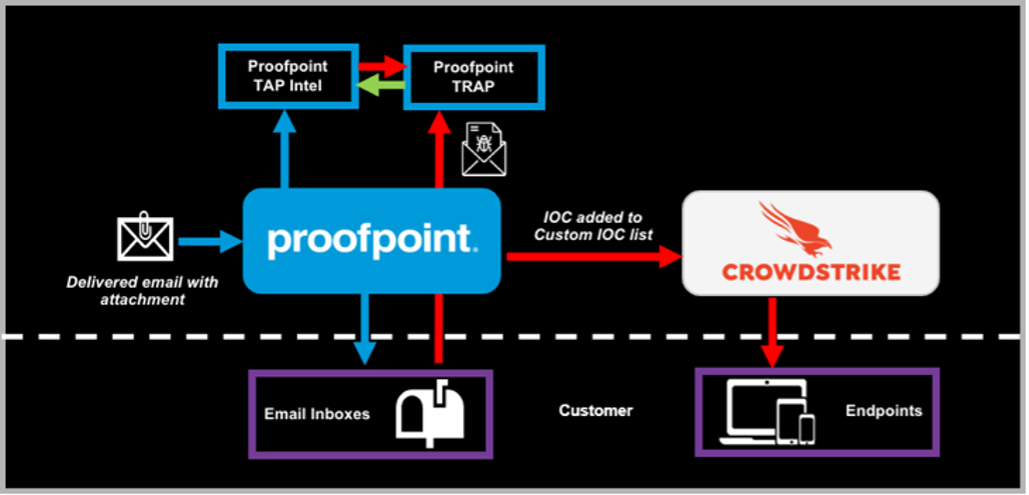

Protección tras la entrega y corrección automática

Los productos Proofpoint Threat Protection detectan y ponen en cuarentena automáticamente los mensajes de correo electrónico adjuntos que se convierten en maliciosos tras la entrega. Cualquier otra información obtenida sobre amenazas desconocidas anteriormente también se comparte con CrowdStrike Falcon Intelligence. Esta inteligencia compartida ayuda a reducir futuros ataques en sus endpoint.

- Proofpoint detecta y pone en cuarentena los mensajes con archivos maliciosos que se han entregado o reenviado.

- En caso de que sean desconocidos para CrowdStrike Falcon Intelligence, se añade el hash malicioso a la lista de indicadores de compromiso personalizados de CrowdStrike.

- Si el contenido malicioso intenta ejecutarse en el dispositivo, se crea una alerta.

Más información sobre la corrección automática

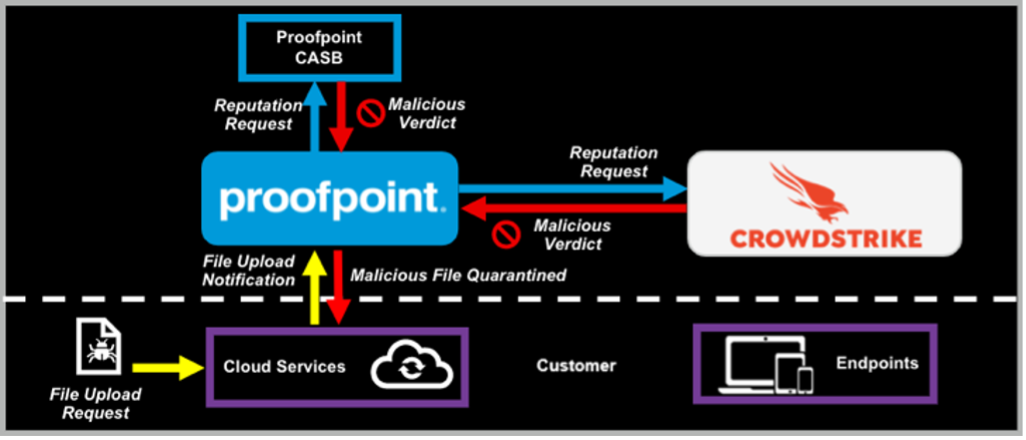

Puesta en cuarentena de archivos maliciosos tras la carga

La carga de archivos maliciosos en la nube pueden realizarla ciberdelincuentes externos o incluso usuarios internos de manera inadvertida. Proofpoint CASB y CrowdStrike Falcon Intelligence colaboran para reducir el riesgo de esos archivos maliciosos. Nuestras funciones de visibilidad y detección de amenazas combinadas ayudan a proteger a sus usuarios y sus dispositivos.

- Proofpoint CASB analiza todos los archivos desconocidos que se suben a un servicio cloud de un cliente.

- Aunque analiza en entorno aislado (sandbox) los archivos de la nube desconocidos, Proofpoint consulta la API de CrowdStrike Falcon Intelligence para obtener información adicional sobre la reputación de los archivos.

- Si Proofpoint o CrowdStrike consideran que el archivo es malicioso, Proofpoint lo ponen automáticamente en cuarentena.

Más información sobre Proofpoint Cloud App Security Broker

Mejor protección para agencias federales de Estados Unidos

Proofpoint y CrowdStrike combinan sus amplias funciones de visibilidad y detección de amenazas para proporcionar una protección sin igual a clientes federales estadounidenses. A través de nuestras dos soluciones certificadas por FedRAMP (Proofpoint TAP y CrowdStrike Falcon Intelligence), podemos ofrecer a las agencias gubernamentales seguridad multicapa que les permite protegerse en el panorama de amenazas actual.