Proofpoint vs. Microsoft

Vous envisagez d’acheter Microsoft ? Considérez d’abord le risque.

Protégez votre investissement Microsoft avec Proofpoint

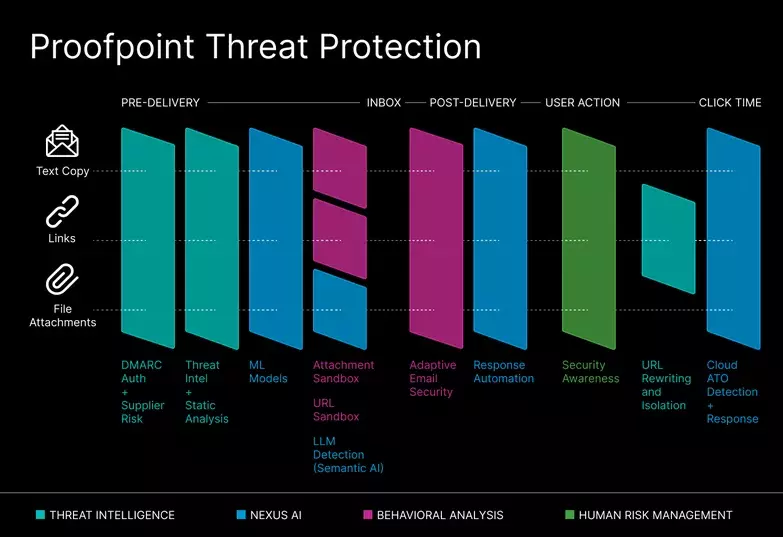

Proofpoint bloque les menaces email modernes avec plus de précision grâce à une détection et à une analyse continues, que ce soit avant la remise, après la remise ou au moment du clic. Le moment est venu de renforcer la sécurité de votre environnement Microsoft 365 pour mieux protéger vos collaborateurs et votre entreprise avec Proofpoint.

Avec Proofpoint, votre entreprise peut renforcer la sécurité de son environnement Microsoft 365 dès aujourd’hui

Microsoft propose des outils de productivité incontournables, mais…

Les fonctionnalités natives de protection de la messagerie de Microsoft contribuent à vous protéger contre le phishing, les malwares et les ransomwares. Avec Proofpoint, vous pouvez renforcer la sécurité de votre environnement Microsoft 365 dès maintenant grâce à une détection avancée des menaces de piratage de la messagerie en entreprise (BEC), des codes QR malveillants et des attaques d’ingénierie sociale, le tout avec un retour sur investissement très intéressant.

Pourquoi les clients choisissent Proofpoint et Microsoft

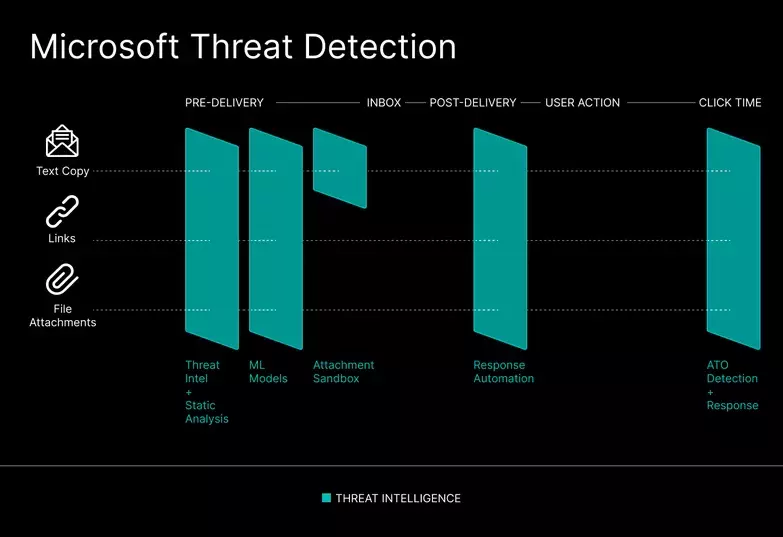

Détection plus efficace

Microsoft peut passer à côté des menaces qui ciblent votre entreprise. Les cybercriminels peuvent facilement contourner les contrôles de sécurité natifs et complémentaires, y compris l’authentification multifacteur (MFA), et exploiter les failles de sécurité existantes.

Proofpoint assure une détection et une analyse continues avant la remise, après la remise et au moment du clic, ce qui vous confère une protection inégalée et de bout en bout contre les menaces. Notre pile de détection extrêmement fiable s’appuie sur une IA avancée, l’apprentissage automatique (ML), de grands modèles de langage et une threat intelligence de pointe pour identifier les menaces email les plus sophistiquées. Avec Proofpoint, vous bénéficiez d’une efficacité de détection des emails de 99,99 % d’un taux réduit de faux positifs et d’une solution facile à utiliser et à gérer.

Protection contre les menaces optimisée par l’IA

Microsoft peut détecter les menaces email modernes, comme le phishing d’identifiants de connexion, le piratage de la messagerie en entreprise (BEC) et les attaques d’ingénierie sociale. Toutefois, les fonctionnalités de détection et d’analyse statiques de Microsoft offrent une détection peu efficace des menaces, ce qui peut laisser votre entreprise vulnérable aux attaques.

Proofpoint Nexus est une pile de détection multicouche optimisée par l’IA qui allie threat intelligence, analyse statique et dynamique des menaces, IA comportementale, analyse sémantique (grands modèles de langage) et analyse et sandboxing prédictifs des URL pour identifier et stopper net les menaces modernes. Avec plus de 20 ans d’expérience en matière d’IA et d’apprentissage automatique et plus de 250 brevets d’IA (et ce n’est pas fini !), nous offrons une détection des menaces de pointe et une protection de bout en bout contre les menaces email modernes.

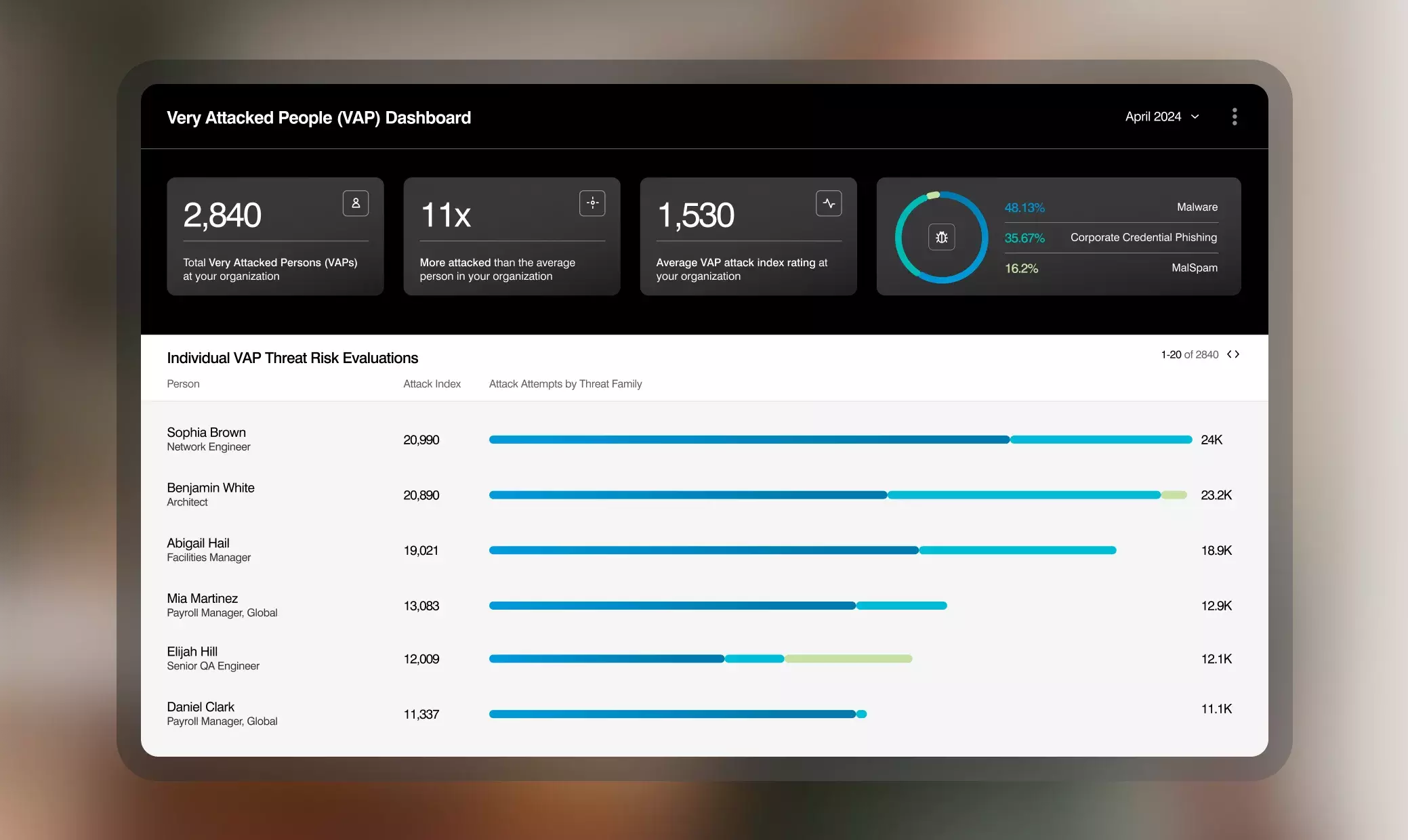

Visibilité sur les personnes et les menaces

Proofpoint suit les tendances en matière de menaces, met en corrélation les informations sur les campagnes et automatise les investigations numériques portant sur les menaces pour vous aider à mieux comprendre le type de menaces qui cible votre entreprise. Grâce à notre visibilité sur les VAP (Very Attacked People™, ou personnes très attaquées), nous vous permettons de déterminer quelles menaces ciblent vos utilisateurs et comment les cybercriminels les attaquent. Vous pouvez ainsi identifier rapidement les utilisateurs les plus à risque et potentiellement compromis, et prendre immédiatement des mesures de correction, si nécessaire.

Avec Proofpoint, vous pouvez renforcer la protection de votre environnement Microsoft 365 grâce à une sécurité centrée sur les personnes.

Microsoft et Proofpoint en bref :

| Fonctionnalité de protection des personnes | Microsoft | Proofpoint |

|---|---|---|

| Filtrage des connexions |

Yes

|

Yes

|

| Authentification des emails entrants |

Yes

|

Yes

|

| Intégrité des emails de base (antivirus/antispam) |

Yes

|

Yes

|

| Protection de base contre la fraude (usurpation de domaines, nom d’affichage, etc.) |

Yes

|

Yes

|

| Protection avancée contre les attaques BEC |

No

|

Yes

|

| Affichage d’avertissements contextuels en cas d’emails suspects |

No

|

Yes

|

| Automatisation du signalement des messages par les utilisateurs |

Yes

|

Yes

|

| Conservation des emails |

Yes

|

Yes

|

| Analyse de base de la réputation des pièces jointes |

Yes

|

Yes

|

| Sandboxing de base des pièces jointes |

Yes

|

Yes

|

| Réécriture de base des URL |

Yes

|

Yes

|

| Sandboxing complet des URL (avant et après la remise) |

No

|

Yes

|

| Correction manuelle des messages |

Yes

|

Yes

|

| Correction automatique de base des messages (URL et pièces jointes) |

Yes

|

Yes

|

| Isolation du navigateur (VAP) |

No

|

Yes

|

| Analyse sémantique basée sur les grands modèles de langage (avant la remise) |

Yes

|

Yes

|

| Détection et analyse avancées des codes QR (analyse de toutes les URL entrantes avant la remise) |

Yes

|

Yes

|

| Protection contre l’envoi d’emails et de pièces jointes à la mauvaise personne |

No

|

Yes

|

| Visibilité complète sur les campagnes et les menaces |

No

|

Yes

|

| Détection des menaces sans agent |

No

|

Yes

|

| Détection des menaces basée sur des leurres |

No

|

Yes

|

| Réinitialisation automatisée des changements de configuration des comptes d’utilisateurs malveillants dans Microsoft 365 |

No

|

Yes

|

| Détection des prises de contrôle de comptes sophistiquées |

No

|

Yes

|

| Identification des comptes fournisseurs compromis et envoi d’alertes |

No

|

Yes

|

| Attribution d’un score de risque aux comptes fournisseurs compromis |

No

|

Yes

|

| Contrôles adaptatifs (isolation) pour les comptes fournisseurs compromis et les VAP |

No

|

Yes

|

| Sécurisation des emails transactionnels provenant d’applications internes et de fournisseurs SaaS |

No

|

Yes

|

| Conformité DMARC des emails transactionnels via la signature DKIM |

No

|

Yes

|

| Conformité réglementaire des emails envoyés par les applications via le chiffrement et la prévention des fuites de données |

No

|

Yes

|

| Alertes sur les menaces remises |

Yes

|

Yes

|

| Investigations numériques/indicateurs de compromission complets (URL et pièces jointes) |

No

|

Yes

|

| Corrélation entre les campagnes |

No

|

Yes

|

| Analyses, rapports et tendances sur les cybercriminels |

No

|

Yes

|

| Visibilité sur les applications SaaS |

Yes

|

Yes

|

| Outil d’évaluation des risques liés aux utilisateurs |

No

|

Yes

|

| Contrôles adaptatifs pour contrer les tendances en matière de ciblage |

No

|

Yes

|

| Résumé des menaces ciblant les dirigeants |

Yes

|

Yes

|

| Résumé des menaces signalées |

No

|

Yes

|

| Découverte et correction complètes des vulnérabilités liées aux identités, y compris au niveau des services cloud et des endpoints |

No

|

Yes

|

| Visibilité sur les voies d’attaque afin de hiérarchiser les mesures de correction des risques |

Yes

|

Yes

|

| Vue chronologique sur toute la séquence d’attaque |

No

|

Yes

|

| Visibilité sur les comptes fournisseurs potentiellement compromis |

No

|

Yes

|

| Visibilité sur les domaines de fournisseurs usurpés |

No

|

Yes

|

| Classement des fournisseurs internationaux par score de risque |

No

|

Yes

|

| Visibilité totale sur les domaines suspects |

No

|

Yes

|

| Visibilité complète sur les domaines de messagerie (domaines piratés, taux d’exploitation abusive des domaines, taux de réussite pour l’authentification DMARC, SPF et DKIM, etc.) |

No

|

Yes

|

| Visibilité sur la validation des enregistrements DMARC des fournisseurs (Nexus Supplier Risk Explorer) |

No

|

Yes

|

| Visibilité sur le volume de messages DMARC des fournisseurs et sur les messages provenant de domaines qui imitent ceux des fournisseurs (Nexus Supplier Risk Explorer) |

No

|

Yes

|

Proofpoint est reconnu en tant que leader du secteur par des cabinets d’analystes et des clients de premier ordre

La mission de Proofpoint est de protéger vos collaborateurs et votre entreprise. Nous proposons une solution complète de protection de la messagerie qui vous protège de bout en bout contre les menaces véhiculées par email connues et inconnues. C’est pourquoi l’association de Microsoft et de Proofpoint renforce la sécurité de votre entreprise. Il n’est dès lors pas étonnant que 83 % des entreprises du classement Fortune 100 fassent confiance à Proofpoint pour renforcer la sécurité native de Microsoft.

Proofpoint classé n° 1 dans le rapport de G2 sur la protection de la messagerie pour l’été 2023

L’approche axée sur l’intégration de Proofpoint

Microsoft est complexe à utiliser et à gérer

Les fonctionnalités de protection de la messagerie de Microsoft sont un bon début, mais leur utilisation et leur gestion sont complexes. L’attrait de Microsoft se dissipe rapidement lorsque vous prenez en considération les risques qu’il présente. Microsoft présente en outre des complexités et des coûts cachés qui ont alourdi le fardeau des entreprises en matière de maintenance, d’efficacité opérationnelle, de support client et de coût total de possession.

Proofpoint met à votre disposition une solution facile à utiliser et à gérer, tout en vous offrant une efficacité opérationnelle inégalée et en réduisant les risques et le coût total de possession.

L’approche axée sur l’intégration de Proofpoint

Proofpoint renforce la protection de la messagerie de Microsoft, et ce n’est que le début. Nous prenons en charge et nous intégrons à un vaste écosystème d’éditeurs de solutions de cybersécurité de premier plan, tels que CrowdStrike, Palo Alto Networks, CyberArk, Okta, SailPoint et même Microsoft Defender et Sentinel. Nos intégrations basées sur des API combinent des renseignements sur les endpoints, les réseaux et les identités avec la threat intelligence de Proofpoint, l’IA comportementale et l’apprentissage automatique. Vous bénéficiez ainsi d’une sécurité plus complète, d’une détection et d’une neutralisation avancées des menaces, ainsi que de coûts opérationnels réduits.