Proofpoint vs. Microsoft Purview

Vous êtes frustré d’essayer de faire fonctionner Microsoft DLP ? Simplifiez votre programme avec Proofpoint.

Surmontez la complexité de la DLP avec la solution moderne de Proofpoint

Les clients préfèrent Proofpoint à Microsoft Purview en raison de son approche centrée sur les personnes, qui offre une meilleure protection omnicanale des données et une rentabilisation immédiate. Que vous entamiez votre parcours DLP et soyez en train de comparer les solutions ou que votre déploiement Microsoft soit au point mort, notre plate-forme complète peut être déployée rapidement et accélère la résolution des incidents, ce qui vous permet de gagner du temps et d'économiser des ressources.

Pourquoi migrer vers Proofpoint ?

Notre architecture DLP moderne et légère se met automatiquement à l'échelle et garantit un délai de rentabilisation très court, même si vous êtes embourbé dans un déploiement Microsoft Purview long et improductif.

Maximisez l'efficacité de votre programme DLP grâce aux services professionnels et managés de Proofpoint, qui fournissent une assistance à la conception, à la mise en œuvre et à l'optimisation.

Profitez de notre pack unique et abordable et faites en sorte que votre programme DLP soit immédiatement opérationnel. Contactez un de nos experts pour en savoir plus.

Visibilité et gestion

Les alertes centrées sur les données de Microsoft sont réparties entre plusieurs consoles fragmentées. Ses outils de génération de rapports rigides ne permettent pas de déterminer le contexte des alertes DLP. Au bout du compte, Microsoft ne peut pas vous offrir la visibilité dont vous avez besoin. Cette approche rend les investigations sur les alertes fastidieuses et chronophages, permettant à des violations d'échapper à toute détection et augmentant ainsi les risques.

Proofpoint propose la seule solution qui rassemble les données télémétriques sur le contenu et le comportement des utilisateurs sur les canaux DLP les plus critiques : la messagerie, les applications cloud, les endpoints et le Web. Notre console unifiée réunit toutes les fonctionnalités dont les administrateurs et les analystes ont besoin pour résoudre rapidement les incidents et prévenir les fuites de données : gestion des règles et des alertes, workflows, classification sophistiquée, création de rapports et tableaux de bord. Pour les utilisateurs les plus à risque, Proofpoint enregistre des captures d'écran destinées à servir de preuves irréfutables pour aider les RH, le service juridique, les responsables de la confidentialité et les chefs de service à prendre des décisions éclairées.

Efficacité opérationnelle

Microsoft nécessite des processus manuels pour définir des exceptions aux règles afin de contourner les limites des produits et de nombreuses conditions doivent être respectées avant même l'installation. Cela rend la gestion des systèmes inefficace, coûteuse et propice aux erreurs. En outre, les modifications apportées aux règles sont souvent appliquées avec de longs retards.

Proofpoint propose une gestion simple des règles qui offre une visibilité parfaite sur l'ensemble des données et des événements, prend en charge des contrôles granulaires de la confidentialité et des accès basés sur les rôles, et simplifie la gestion quotidienne grâce à des règles installées en temps quasi réel.

Implémentation

Microsoft est chronophage et difficile à implémenter, ce qui entraîne une augmentation des coûts. Le déploiement de Purview exige l'installation de plusieurs agents et modules d'extension sur les endpoints, mais ne peut prendre en charge qu'un nombre limité de types de fichiers. Les entreprises ne peuvent pas profiter d'une protection des endpoints de pointe, car Microsoft les empêche d'utiliser des solutions ne faisant pas partie de sa propre gamme. Par ailleurs, Microsoft ne propose aucun service natif professionnel ou managé de protection des informations.

Proofpoint peut être déployé rapidement, utilise un agent unique configurable en mode utilisateur pour la DLP et la gestion des menaces internes (ITM), et prend en charge de nombreux types de fichiers sur l'ensemble des canaux. Sa protection des endpoints est totalement indépendante, pour une plus grande flexibilité. Notre approche garantit un délai de rentabilisation très court et permet d'accélérer le déploiement grâce à nos offres de services natifs professionnels et managés.

Comparaison en un coup d'œil entre Proofpoint et Microsoft :

Contexte détaillé sur les utilisateurs et les fichiers

Captures d'écran pour la collecte de preuves numériques

Traque des menaces pour une détection et des investigations proactives

Agent unique configurable en mode utilisateur pour l'ITM et la DLP

Détections DLP enrichies (RegEx, OCR, IDM, EDM) et classification MIP

Surveillance et détection des mouvements des fichiers avec traçabilité des données

Intégration avec les proxys tiers et redirection vers un environnement d'isolation

Protection contre les menaces ciblant les comptes cloud et applications tierces (threat intelligence Proofpoint)

Dynamic Shadow IT (Proofpoint et écosystème Microsoft Purview)

API, proxys inverses et de transfert

Nombreux connecteurs d'applications

Identifiants de données et dictionnaires prédéfinis

Plus de 300 types de fichiers analysés dès la mise en service

Analyse de l'empreinte numérique des documents sensibles

Mise en correspondance du contenu : IDM, EDM et OCR

Gestion unifiée des alertes et configuration DLP

Confidentialité des données et contrôles des accès granulaires

Intégration à l'écosystème de sécurité (SIEM/SOAR/Teams)

Protection managée des informations

Services professionnels de protection des informations

Contexte détaillé sur les utilisateurs et les fichiers

Captures d'écran pour la collecte de preuves numériques

Traque des menaces pour une détection et des investigations proactives

Agent unique configurable en mode utilisateur pour l'ITM et la DLP

Détections DLP enrichies (RegEx, OCR, IDM, EDM) et classification MIP

Surveillance et détection des mouvements des fichiers avec traçabilité des données

Intégration avec les proxys tiers et redirection vers un environnement d'isolation

Protection contre les menaces ciblant les comptes cloud et applications tierces (threat intelligence Proofpoint)

Dynamic Shadow IT (Proofpoint et écosystème Microsoft Purview)

API, proxys inverses et de transfert

Nombreux connecteurs d'applications

Identifiants de données et dictionnaires prédéfinis

Plus de 300 types de fichiers analysés dès la mise en service

Analyse de l'empreinte numérique des documents sensibles

Mise en correspondance du contenu : IDM, EDM et OCR

Gestion unifiée des alertes et configuration DLP

Confidentialité des données et contrôles des accès granulaires

Intégration à l'écosystème de sécurité (SIEM/SOAR/Teams)

Protection managée des informations

Services professionnels de protection des informations

« Proofpoint Information Protection est une solution DLP mature et complète basée sur une plate-forme native au cloud… »

-KuppingerCole Leadership Compass pour la prévention des fuites de données

Générez de la valeur métier avec la DLP Proofpoint

La DLP n'est pas qu'un outil. C'est un programme. Un programme DLP efficace peut être comparé à un tabouret à trois pieds qui englobe les personnes, les processus et les technologies. Seul Proofpoint réunit les trois pour vous permettre de défendre les données de votre entreprise de manière fiable et de générer une véritable valeur métier.

Retour sur investissement

Microsoft fournit un ensemble incomplet d'outils DLP disparates qui sont intégrés de façon limitée, dont le déploiement coûte cher et dont le fonctionnement exige une équipe de technologues coûteux et hautement qualifiés. Il n'offre qu'un pied du tabouret dont vous avez besoin pour assurer l'efficacité de votre programme DLP : les technologies.

Proofpoint allie personnes, processus et technologies pour offrir un programme DLP efficace. Proofpoint Security Awareness contribue à modifier le comportement de vos collaborateurs grâce à des formations à la cybersécurité de pointe. Proofpoint Managed Information Protection met à votre disposition des experts hautement qualifiés pour cogérer les processus de votre programme DLP. Enfin, notre technologie adaptative centrée sur les personnes transforme la protection des informations au niveau de la messagerie, du cloud, des endpoints et du Web. Notre délai de rentabilisation réduit, notre visibilité sur les événements DLP et notre simplicité d'utilisation vous garantissent un ROI immédiat et tout au long de la vie de votre programme.

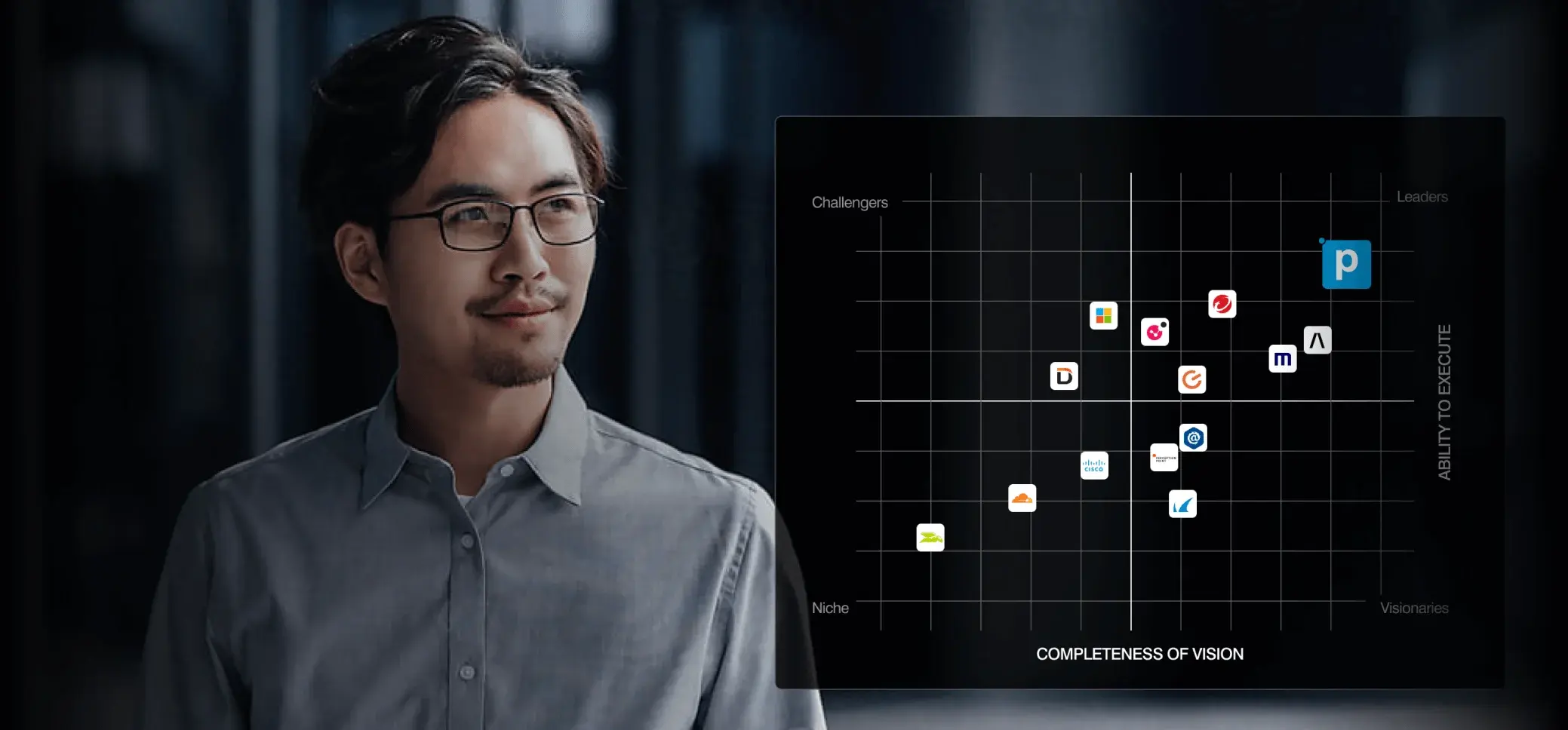

Proofpoint est reconnu en tant que leader du secteur par des cabinets d'analystes et des clients de premier ordre

Proofpoint Recognized in 2023 Gartner® Market Guide for Data Loss Prevention

En Savoir Plus

2024 Data Loss Landscape Report

Redéfinir la prévention des fuites de données (DLP)

Ne vous contentez pas de protéger les personnes : défendez les données

Packs de défense des données