Protection multicouche grâce au partage de la threat intelligence

Cibles de choix des cyberattaquants, vos collaborateurs doivent être protégés par une défense multicouche. Nos intégrations automatisent l'orchestration et la réponse au sein des multiples solutions Proofpoint et CrowdStrike grâce au partage de la threat intelligence (risques liés aux fichiers, aux terminaux et aux utilisateurs) sur l'ensemble de nos plates-formes. Ensemble, nous améliorons l'efficacité et la productivité de votre programme de sécurité. Nos intégrations prêtes à l'emploi sont gratuites pour les clients communs à Proofpoint et CrowdStrike.

Intégrations et avantages

Sécurité du cloud et du Web

Les produits de sécurité du cloud de Proofpoint (Web Security, CASB et Secure Access) peuvent utiliser CrowdStrike Falcon Identity Threat Detection pour gérer l'accès à vos applications internes, cloud et Web afin d'éviter que des cybercriminels ne s'y introduisent et ne provoquent des dégâts. En combinant les évaluations des risques liés aux terminaux et aux utilisateurs sur l'ensemble de nos plates-formes, nous réduisons ensemble le risque de perte de données et de déplacement latéral au sein des applications internes, cloud et Web.

- Proofpoint vérifie le niveau de sécurité des endpoints.

- Proofpoint demande à CrowdStrike le score ITD (risque utilisateur).

- CrowdStrike transmet le score ITD.

- Proofpoint applique les règles d'accès (autoriser, isoler ou bloquer) en incorporant Nexus People Risk Explorer, le niveau de sécurité des endpoints et le score ITD.

En savoir plus sur Proofpoint Web Security

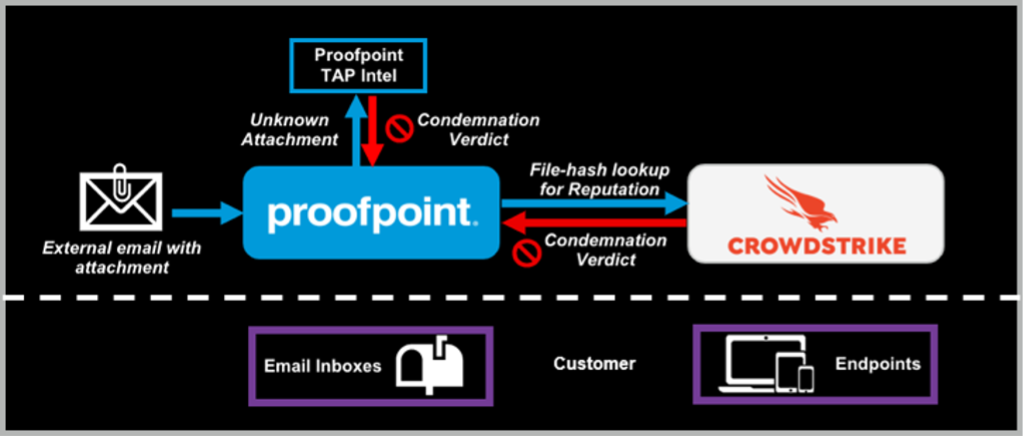

Protection des emails externes avant leur remise

Proofpoint Targeted Attack Protection (TAP) utilise CrowdStrike Falcon Intelligence pour bloquer les emails externes contenant des pièces jointes malveillantes au niveau de la passerelle. Vous bénéficiez ainsi d'une protection renforcée grâce au partage d'informations de threat intelligence, qui permet de bloquer les ransomwares, les malwares polymorphes, les enregistreurs de frappe et les menaces « zero-day » avant qu'ils n'atteignent votre boîte de réception.

- Proofpoint TAP analyse les pièces jointes inconnues des emails externes en environnement sandbox et interroge simultanément l'API CrowdStrike Falcon Intelligence pour obtenir des informations sur leur réputation.

- CrowdStrike indique à Proofpoint TAP s'il considère que le fichier est malveillant.

- Dans ce cas, le message et le fichier sont marqués comme malveillants et ne sont pas remis au destinataire.

En savoir plus sur Proofpoint Targeted Attack Protection

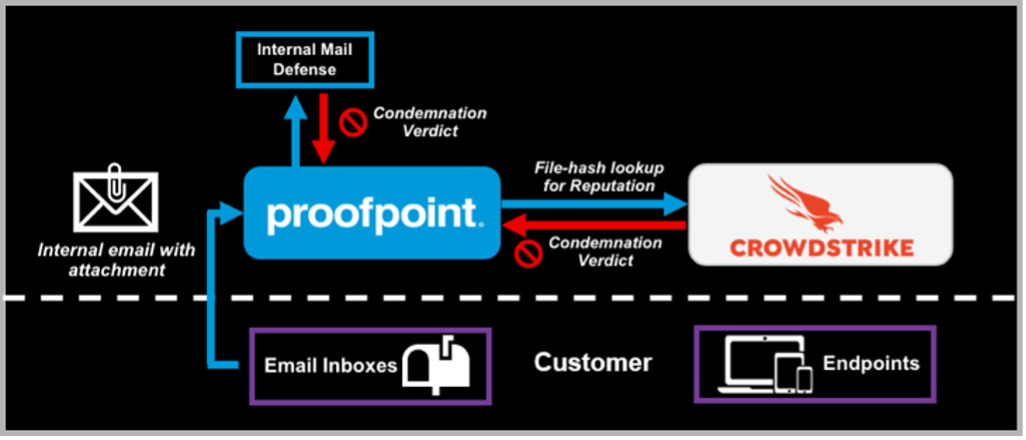

Protection des emails internes avant leur remise

Proofpoint Internal Mail Defense (IMD) utilise CrowdStrike Falcon Intelligence pour offrir une protection multicouche contre le déplacement latéral des emails internes contenant des pièces jointes malveillantes. Grâce à nos fonctionnalités combinées de visibilité et de détection des menaces, votre boîte de réception et votre endpoint sont mieux protégés.

- Proofpoint Internal Mail Defense analyse les communications internes par email.

- Proofpoint analyse les pièces jointes inconnues des emails internes en environnement sandbox et interroge simultanément l'API CrowdStrike Falcon Intelligence pour obtenir des informations sur leur réputation.

- Si Proofpoint ou CrowdStrike estime que la pièce jointe est malveillante, Proofpoint la met automatiquement en quarantaine de même que tous les emails connexes.

En savoir plus sur Proofpoint Internal Mail Defense

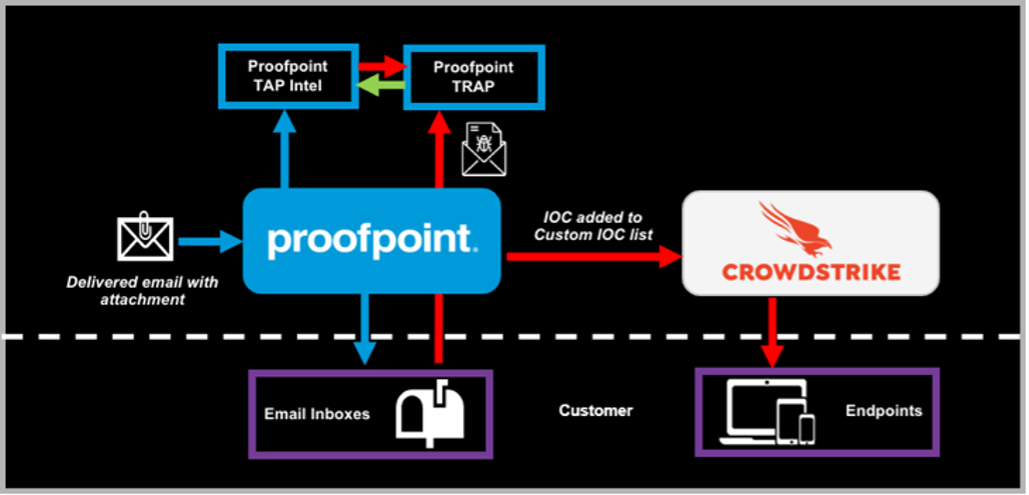

Protection après la remise et correction automatisée

Les produits Proofpoint Threat Protection détectent et mettent automatiquement en quarantaine les emails ou les pièces jointes qui deviennent malveillants après leur remise. Toutes les informations de threat intelligence sur les menaces jusque-là inconnues sont également partagées avec CrowdStrike Falcon Intelligence. Ce partage permet de protéger vos endpoints contre de futures attaques.

- Proofpoint détecte et met en quarantaine tous les messages contenant des fichiers malveillants qui ont été remis ou transférés.

- S'il n'est pas connu de CrowdStrike Falcon Intelligence, le hachage correspondant est ajouté à la liste CrowdStrike d'indicateurs de compromission personnalisés.

- Une alerte est générée si le contenu malveillant essaie de s'exécuter sur le terminal.

En savoir plus sur la correction automatisée

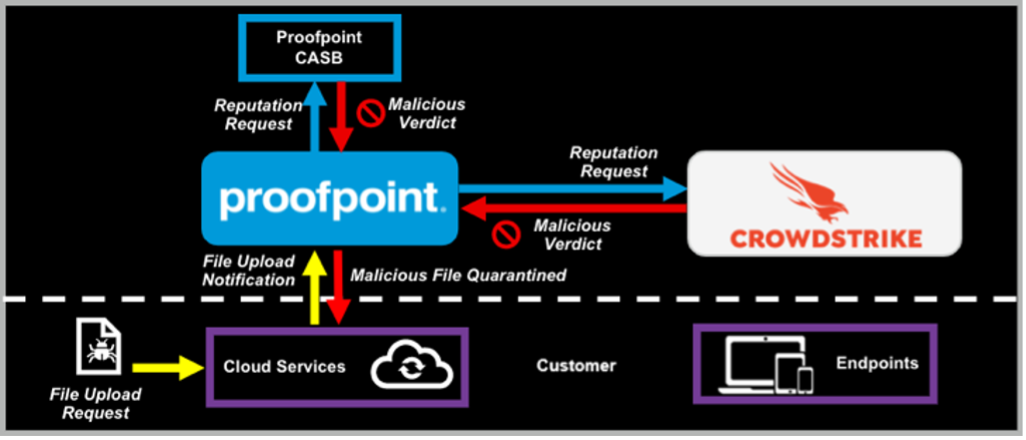

Mise en quarantaine de fichiers malveillants après chargement

Des fichiers malveillants peuvent être chargés vers le cloud par des cyberattaquants externes ou même de manière involontaire par des utilisateurs internes. Proofpoint CASB et CrowdStrike Falcon Intelligence fonctionnent de concert pour réduire les risques liés à ces fichiers malveillants. Nos fonctionnalités de visibilité et de détection des menaces combinées permettent de protéger vos utilisateurs finaux et leurs terminaux.

- Proofpoint CASB analyse tous les fichiers inconnus chargés vers le service cloud d'un client.

- Parallèlement à l'analyse des fichiers cloud inconnus en environnement sandbox, Proofpoint interroge l'API CrowdStrike Falcon Intelligence pour obtenir des informations complémentaires sur la réputation du fichier.

- Si Proofpoint ou CrowdStrike considère que le fichier est malveillant, Proofpoint le met automatiquement en quarantaine.

En savoir plus sur Proofpoint Cloud App Security Broker

Protection renforcée pour les agences fédérales américaines

Proofpoint et CrowdStrike combinent leurs fonctionnalités avancées de visibilité et de détection des menaces afin d'offrir une protection inégalée aux agences fédérales américaines. Grâce à nos deux solutions certifiées FedRAMP (Proofpoint TAP et CrowdStrike Falcon Intelligence), les agences fédérales américaines peuvent adopter une approche multicouche de la sécurité afin de se protéger contre le paysage des menaces actuel.