Définition du patch management

Une composante du cycle de vie du développement logiciel (SDLC) est sa maintenance, et les stratégies de patch management (gestion des correctifs, en français) gèrent la manière dont les mises à jour et les correctifs sont déployés dans un réseau de périphériques.

La gestion des versions de logiciels peut être difficile lorsque plusieurs développeurs publient des mises à jour fréquentes, et que ces mises à jour sont systématiquement publiées tous les mois. Le processus de gestion des correctifs représente des frais généraux considérables pour le personnel informatique, mais il s'agit d'une partie nécessaire de la maintenance des appareils pour éviter les conflits, les problèmes de cybersécurité, les bugs et autres vulnérabilités dans les logiciels installés.

Plusieurs solutions de patch management sont disponibles pour automatiser le processus et réduire les frais généraux du personnel informatique.

Comment fonctionne le patch management ?

Le patch management est souvent automatisé à l'aide de logiciels tiers, mais une certaine intervention humaine est également nécessaire pour déterminer la fréquence à laquelle les mises à jour sont déployées, superviser le processus et décider ce qui se passe lorsque les correctifs doivent être annulés.

Les logiciels d'automatisation font gagner du temps au personnel informatique qui doit examiner et tester les correctifs avant leur installation, mais les stratégies entourant la façon dont les logiciels sont déployés nécessitent toujours une intervention humaine.

La première étape du patch management consiste à rechercher sur les appareils les logiciels obsolètes. Les appareils peuvent se trouver sur le réseau local ou être connectés au cloud et contrôlés par l'organisation.

Les appareils analysés doivent donner au scanner la permission d'accéder au logiciel ciblé afin d'identifier s'il est obsolète. Si un scanner peut accéder à la version du logiciel de l'appareil, il peut s'agir d'un problème de cybersécurité. Dans certains cas, le logiciel lui-même peut interroger un serveur central pour déterminer si la version actuellement installée est la plus récente ou si une mise à jour est disponible.

Si un appareil contient un logiciel obsolète, l'étape suivante consiste à télécharger la dernière mise à jour vers la cible. Si le logiciel interroge un serveur central, il peut déclencher le téléchargement des dernières mises à jour et correctifs. Le patch management doit appliquer les bonnes mises à jour et correctifs dans le bon ordre. Si un utilisateur n'a pas exécuté les mises à jour précédentes, le patch management garantit que toutes les mises à jour antérieures sont installées avant d'appliquer la dernière.

Une stratégie de patch management consiste à envoyer les fichiers à un serveur central où le logiciel du développeur peut rechercher les mises à jour éventuelles. Cela permet aux utilisateurs de télécharger manuellement les fichiers au lieu de laisser le logiciel se mettre à jour automatiquement. Certains utilisateurs préfèrent installer les fichiers manuellement plutôt que d'utiliser des outils d'automatisation, et les développeurs doivent donc offrir cette option aux utilisateurs.

Enfin, le personnel informatique doit avoir un moyen de savoir si les correctifs ont été installés avec succès. Une bonne solution de patch management fournit des rapports qui peuvent être examinés par les développeurs ou d'autres membres du personnel informatique pour s'assurer que l'installation a réussi. Ce composant est crucial pour le personnel informatique interne qui doit suivre des dizaines de dispositifs sur le réseau pour s'assurer qu'ils ne sont pas vulnérables aux pannes et aux menaces de cybersécurité.

Meilleures pratiques en matière de patch management (gestion des correctifs)

Pour garantir le bon déroulement du processus de mise à jour sur tous les appareils, les développeurs de logiciels et les entreprises qui gèrent les mises à jour doivent créer une stratégie. La stratégie créée dépend de l'environnement réseau et du type d'appareils qui doivent être patchés.

Les développeurs de logiciels peuvent diffuser des logiciels au public, mais les mises à jour doivent être gérées de manière à permettre aux utilisateurs de mettre librement à jour les logiciels, même s'ils sont en retard de quelques versions. Les entreprises doivent créer une stratégie de patch management qui garantit que tous les utilisateurs disposent des dernières mises à jour afin de protéger les actifs de l'entreprise et d'éviter les pertes de données.

Avant d'élaborer une stratégie, il est également important de comprendre le SDLC qui contrôle la manière dont les développeurs publient les mises à jour. Les développeurs de logiciels publient des mises à jour, mais les entreprises doivent les vérifier fréquemment. Les logiciels de patch management peuvent faire le gros du travail pour le personnel informatique, mais celui-ci doit quand même vérifier les rapports pour s'assurer que les mises à jour n'ont pas échoué.

Les meilleures pratiques communes pour concevoir une stratégie de patch management :

- Le personnel informatique et les développeurs de logiciels doivent comprendre l'importance du patch management. Tout logiciel qui doit être mis à jour fréquemment doit avoir des correctifs disponibles pour le téléchargement, et le personnel informatique doit utiliser des outils d'automatisation pour s'assurer que les logiciels sont mis à jour dès que ces correctifs sont disponibles. Toute vulnérabilité découverte dans un logiciel par des pen-testers ou des pirates informatiques doit être corrigée immédiatement.

- Les vulnérabilités graves doivent être corrigées immédiatement à l'aide de correctifs si le logiciel n'est pas à jour. L'épidémie de ransomware WannaCry est un exemple de la gravité des logiciels obsolètes. Les versions obsolètes de Windows ont permis au ransomware de se propager, même si Microsoft a publié des mises à jour de sa vulnérabilité SMB.

- Pour les entreprises, un outil d'automatisation peut contribuer à réduire les frais généraux liés au patch management. Certains développeurs proposent des versions professionnelles de leurs applications, qui comportent des outils d'automatisation pouvant être installés sur un serveur central. Ces outils d'automatisation analyseront les appareils pour détecter les logiciels obsolètes et les mettront à jour le cas échéant.

- Testez les mises à jour sur les appareils avant d'appliquer les correctifs. Les développeurs doivent tester leurs correctifs avant de les déployer au public, tandis que les entreprises qui envoient des mises à jour sur plusieurs appareils doivent les tester sur un appareil avant de mettre automatiquement à jour des dizaines de machines.

Choisir un logiciel de gestion des correctifs

Si un développeur ne propose pas de solution d'automatisation, il existe plusieurs outils qui aident le personnel informatique à gérer les correctifs. Ces outils sont généralement destinés aux entreprises, les particuliers pouvant télécharger les mises à jour manuellement chez eux.

Plusieurs développeurs de logiciels proposent des outils fonctionnant sur les machines des particuliers qui interrogent un serveur central et téléchargent les mises à jour automatiquement. Le système d'exploitation Windows 10 est un exemple de logiciel qui télécharge et met à jour automatiquement sans interaction avec l'utilisateur.

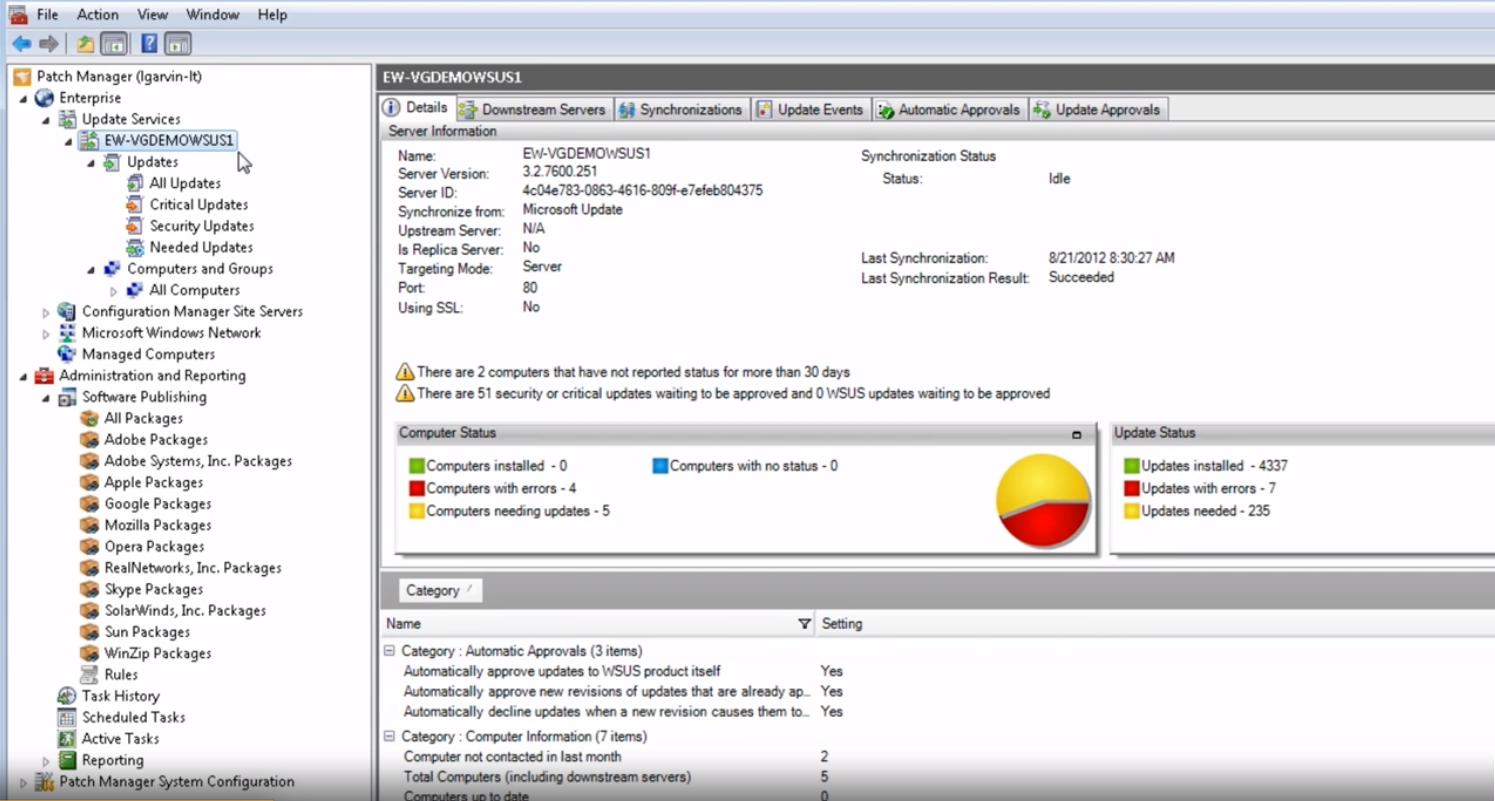

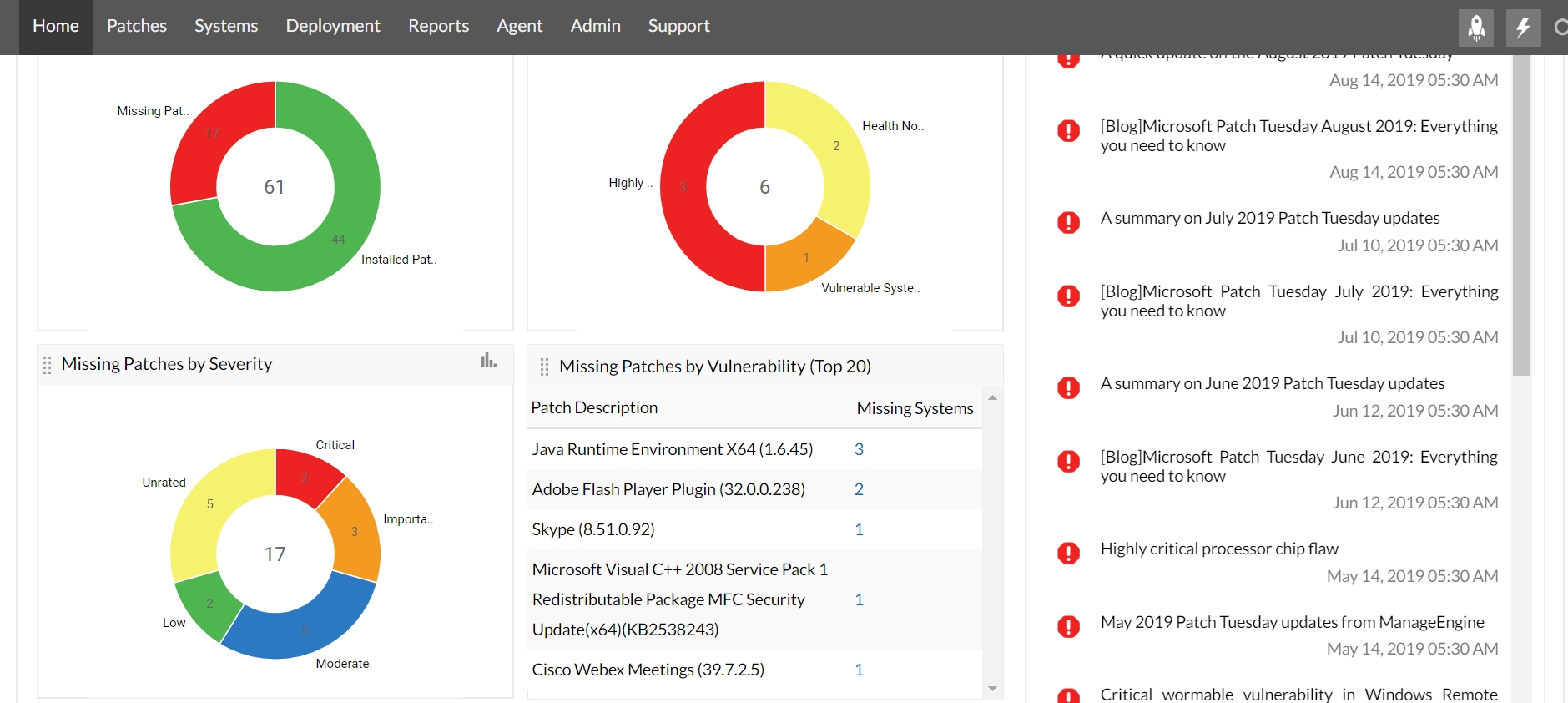

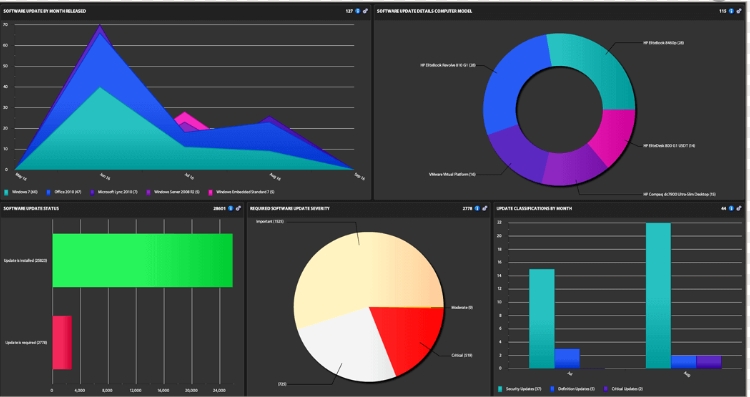

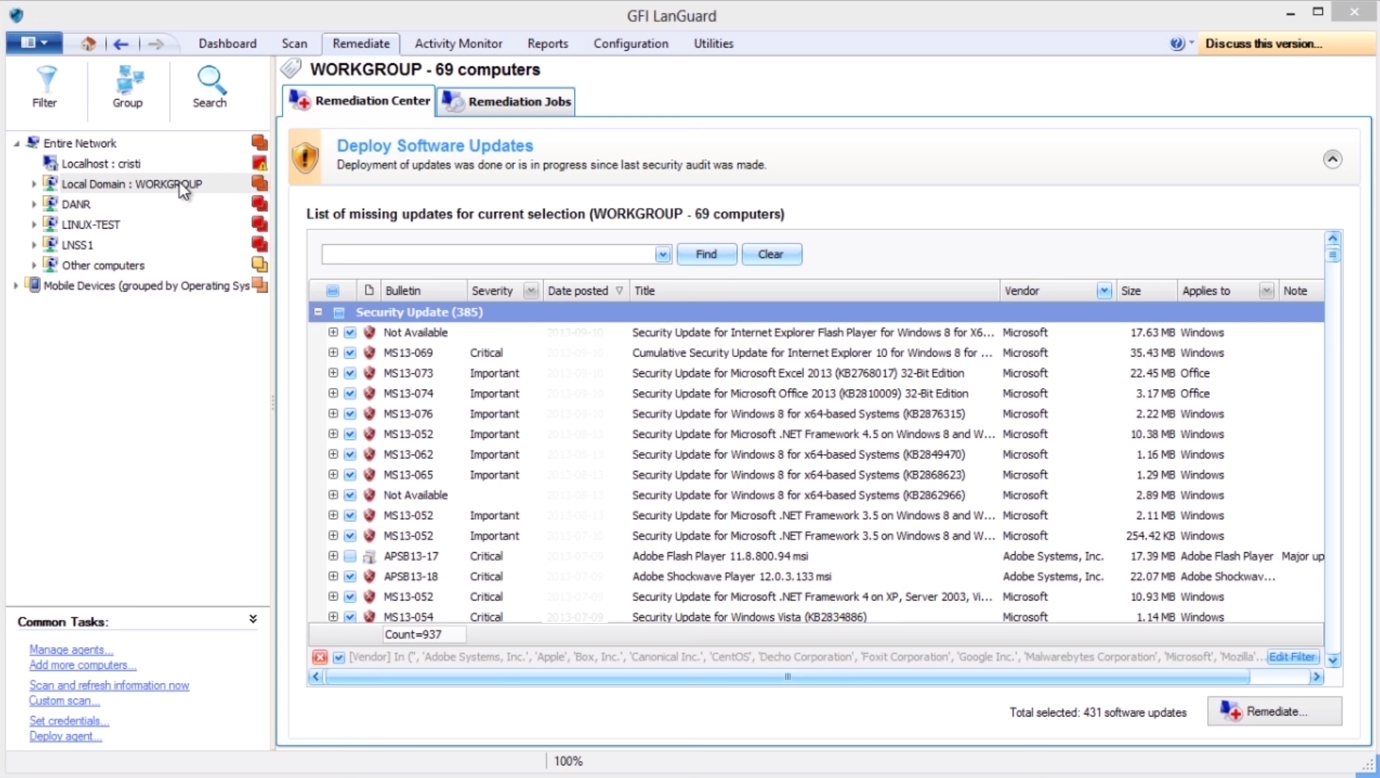

La liste suivante contient quelques logiciels de gestion des correctifs qui peuvent être utilisés pour automatiser les mises à jour :

E-book : Détection de ransomware et guide de survie

Pour découvrir comment vous protéger avant, pendant et après une attaque de ransomware, consultez notre rapport « Le ransomware – Guide de survie ».

Threat Response - Réponse aux Incidents Informatiques

Améliorez vos réponses aux incidents informatiques qui pèsent sur votre sécurité. Accélérez l'investigation, hiérarchisez les menaces et résolvez les incidents plus rapidement.

Proofpoint Web Security

Proofpoint Web Security protège les utilisateurs contre tous les types de menaces transmises par Internet en appliquant des contrôles d'accès dynamiques, ainsi que des règles de protection contre les menaces avancées et de prévention des fuites de données.