Proofpoint vs. Microsoft

Stai considerando Microsoft? Considera prima il rischio.

Proteggi il tuo investimento Microsoft con Proofpoint

Proofpoint blocca le minacce email moderne in modo più preciso grazie a rilevamento e analisi continue, prima della consegna, al momento del clic o dopo la consegna. È arrivato il momento di rafforzare la sicurezza del tuo ambiente Microsoft 365 per proteggere meglio i tuoi collaboratori e la tua azienda con Proofpoint.

Con Proofpoint, la tua azienda può rafforzare la sicurezza dell’ambiente Microsoft 365 oggi stesso

Microsoft offre strumenti essenziali di produttività, ma...

Le funzionalità native di protezione dell’email di Microsoft contribuiscono a proteggerti da phishing, malware e ransomware. Con Proofpoint, puoi rafforzare subito la sicurezza del tuo ambiente Microsoft 365 grazie a un rilevamento avanzato delle minacce di violazione dell’email aziendale (BEC, Business Email Compromise), dei codici QR dannosi e degli attacchi basati sul social engineering, il tutto con un ritorno sull’investimento molto interessante.

Perché i clienti scelgono Proofpoint e Microsoft

Rilevamento più efficace

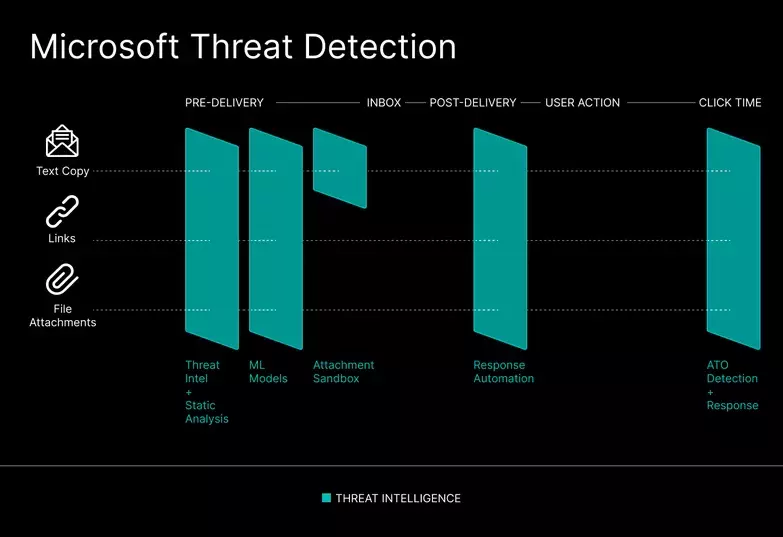

Microsoft può non rilevare le minacce che prendono di mira la tua azienda. I criminali informatici possono aggirare facilmente i controlli di sicurezza nativi e aggiuntivi, inclusa l’autenticazione a più fattori (MFA), e sfruttare le lacune di sicurezza esistenti.

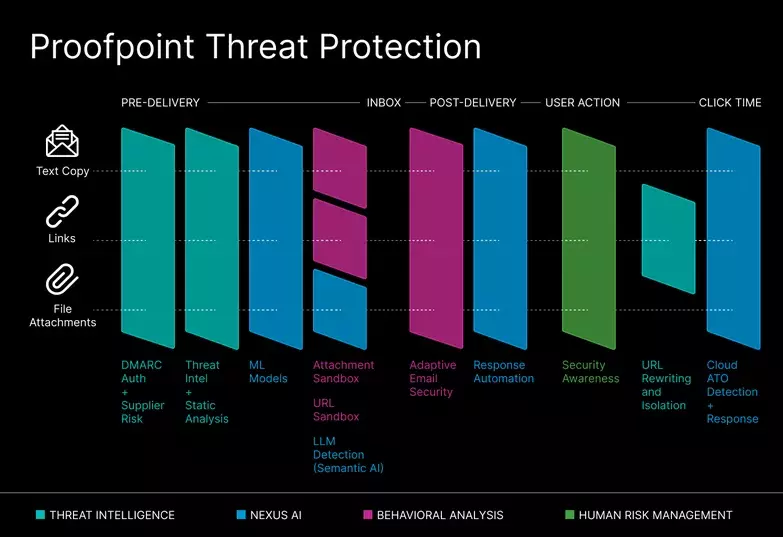

Proofpoint fornisce rilevamento e analisi continui prima della consegna, al momento del clic e dopo la consegna, fornendoti una protezione senza pari e end-to-end contro le minacce. Il nostro stack di rilevamento estremamente affidabile si basa su un’IA avanzata, machine learning (ML), modelli linguistici di grandi dimensioni (LLM) e threat intelligence all’avanguardia per rilevare le minacce email più avanzate. Con Proofpoint, disponi di un’efficacia del rilevamento delle email del 99,99%, un tasso ridotto di falsi positivi e una soluzione facile da utilizzare e gestire.

Protezione contro le minacce ottimizzata dall’IA

Microsoft può rilevare le minacce email moderne, come il phishing delle credenziali di accesso, la violazione dell’email aziendale (BEC, Business Email Compromise) e gli attacchi di social engineering. Tuttavia, l’analisi e il rilevamento statici di Microsoft offrono un rilevamento poco efficace delle minacce, che può lasciare la tua azienda vulnerabile agli attacchi.

Proofpoint Nexus è uno stack di rilevamento multilivello ottimizzato dall’IA che combina threat intelligence, analisi statica e dinamica delle minacce, IA comportamentale, analisi semantica (modelli linguistici di grandi dimensioni) e analisi e sandboxing predittivi degli URL per identificare e bloccare le minacce moderne. Con oltre 20 anni di esperienza in termini di IA e machine learning e oltre 250 brevetti di IA (e non sono finiti), offriamo un rilevamento delle minacce avanzato e una protezione end-to-end contro le minacce email moderne.

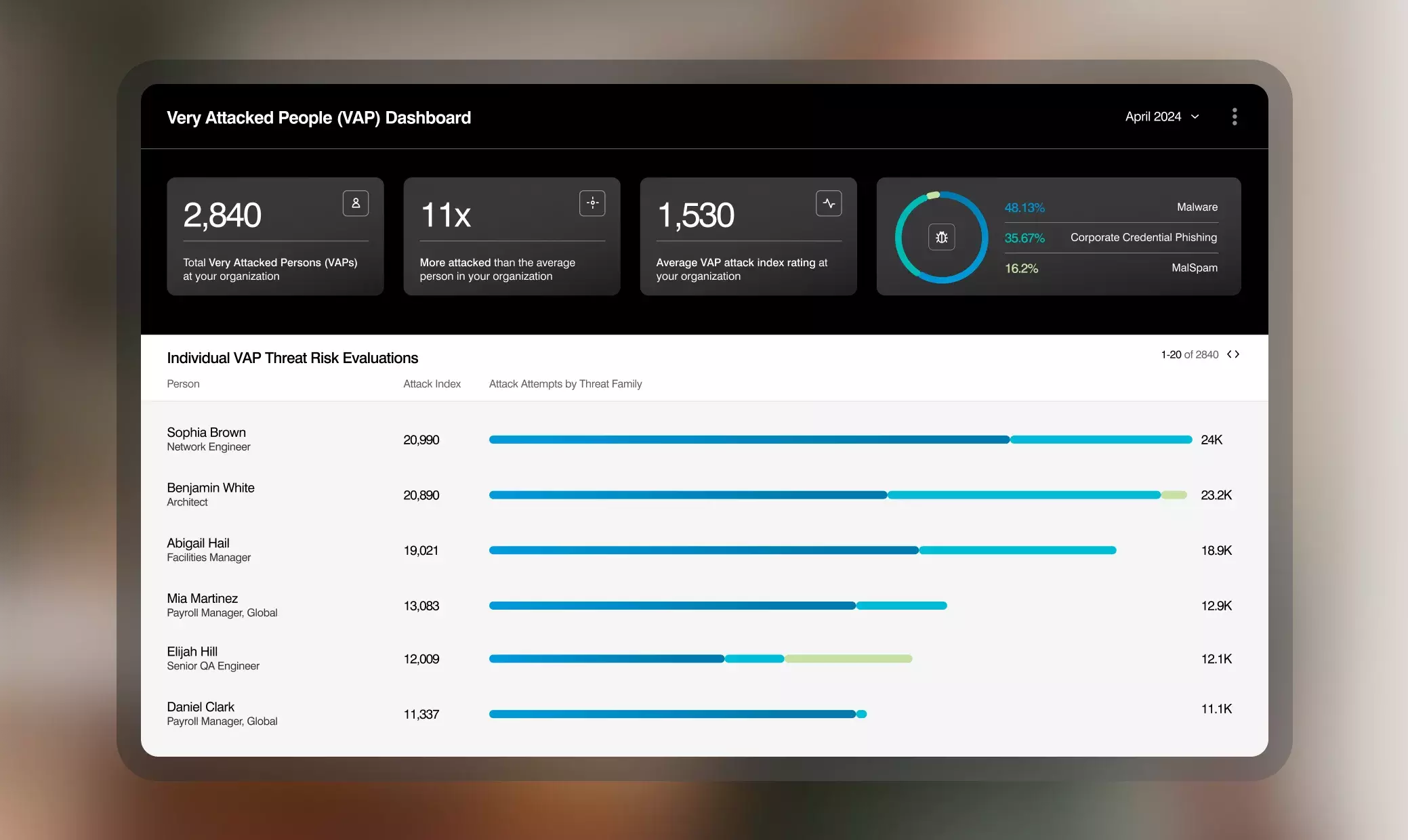

Visibilità su persone e minacce

Proofpoint traccia le tendenze delle minacce, correla le informazioni sulle campagne e automatizza le indagini forensi sulle minacce per aiutarti a comprendere meglio il tipo di minacce che colpiscono la tua azienda. Grazie alla nostra visibilità sui VAP (Very Attacked People™, ovvero le persone più attaccate), ti permettiamo di stabilire quali minacce colpiscono i tuoi utenti e come i criminali informatici li attaccano. Puoi anche identificare rapidamente gli utenti più a rischio e potenzialmente compromessi e prendere immediatamente delle misure correttive, se necessario.

Con Proofpoint puoi rafforzare il tuo ambiente Microsoft 365 con una sicurezza incentrata sulle persone.

Microsoft e Proofpoint in sintesi:

| Funzionalità di protezione delle persone | Microsoft | Proofpoint |

|---|---|---|

| Filtraggio delle connessioni |

Yes

|

Yes

|

| Autenticazione delle email in arrivo |

Yes

|

Yes

|

| Integrità delle email di base (antivirus/antispam) |

Yes

|

Yes

|

| Protezione di base contro le frodi (spoofing del dominio, nome visualizzato, ecc.) |

Yes

|

Yes

|

| Protezione avanzata contro gli attacchi BEC |

No

|

Yes

|

| Visualizzazione di avvisi contestuali per le email sospette |

No

|

Yes

|

| Automazione della segnalazione dei messaggi da parte dagli utenti |

Yes

|

Yes

|

| Conservazione delle email |

Yes

|

Yes

|

| Analisi di base della reputazione degli allegati |

Yes

|

Yes

|

| Sandboxing di base degli allegati |

Yes

|

Yes

|

| Riscrittura di base degli URL |

Yes

|

Yes

|

| Sandboxing completo degli URL (prima e dopo la consegna) |

No

|

Yes

|

| Correzione manuale dei messaggi |

Yes

|

Yes

|

| Correzione automatica di base dei messaggi (URL e allegati) |

Yes

|

Yes

|

| Isolamento del browser (VAP) |

No

|

Yes

|

| Analisi semantica basata sui modelli linguistici di grandi dimensioni (prima della consegna) |

Yes

|

Yes

|

| Rilevamento e analisi avanzati dei codici QR (analisi di tutti gli URL in arrivo prima della consegna) |

Yes

|

Yes

|

| Protezione contro l’invio di email e allegati al destinatario errato |

No

|

Yes

|

| Visibilità completa sulle campagne e le minacce |

No

|

Yes

|

| Rilevamento delle minacce senza agent |

No

|

Yes

|

| Rilevamento delle minacce basato su esche |

No

|

Yes

|

| Reimpostazione automatizzata delle variazioni di configurazione degli account utente dannosi in Microsoft 365 |

No

|

Yes

|

| Rilevamento dei takeover degli account sofisticati |

No

|

Yes

|

| Identificazione e segnalazione degli account dei fornitori compromessi |

No

|

Yes

|

| Attribuzione di un punteggio di rischio agli account dei fornitori compromessi |

No

|

Yes

|

| Controlli adattivi (isolamento) per gli account dei fornitori compromessi e i VAP |

No

|

Yes

|

| Protezione delle email transazionali che provengono da applicazioni interne e fornitori SaaS |

No

|

Yes

|

| Conformità DMARC delle email transazionali tramite la firma DKIM |

No

|

Yes

|

| Conformità normativa delle email inviate dalle applicazioni tramite crittografia e prevenzione della perdita dei dati |

No

|

Yes

|

| Avvisi sulle minacce consegnate |

Yes

|

Yes

|

| Indagini forensi/indicatori di violazione completi (URL e allegati) |

No

|

Yes

|

| Correlazione tra le campagne |

No

|

Yes

|

| Analisi, report e tendenze sulle minacce informatiche |

No

|

Yes

|

| Visibilità sulle applicazioni SaaS |

Yes

|

Yes

|

| Strumento di valutazione dei rischi legati agli utenti |

No

|

Yes

|

| Controlli adattivi per contrastare le tendenze in tema di targeting |

No

|

Yes

|

| Sintesi delle minacce che prendono di mira i dirigenti |

Yes

|

Yes

|

| Sintesi delle minacce segnalate |

No

|

Yes

|

| Scoperta e correzione complete delle vulnerabilità legate alle identità, inclusi servizi cloud e endpoint |

No

|

Yes

|

| Visibilità sui percorsi d’attacco per assegnare le priorità alla correzione dei rischi |

Yes

|

Yes

|

| Vista cronologica dell’intera sequenza d’attacco |

No

|

Yes

|

| Visibilità sugli account dei fornitori potenzialmente compromessi |

No

|

Yes

|

| Visibilità sui domini dei fornitori contraffatti |

No

|

Yes

|

| Classificazione dei fornitori internazionali per punteggio di rischio |

No

|

Yes

|

| Visibilità completa sui domini sospetti |

No

|

Yes

|

| Visibilità completa sui domini email (domini violati, tasso di abuso dei domini, tasso di successo dell’autenticazione DMAR, SPF e DKIM, ecc.) |

No

|

Yes

|

| Visibilità sulla convalida dei record DMARC dei fornitori (Nexus Supplier Risk Explorer) |

No

|

Yes

|

| Visibilità sul volume di messaggi DMARC dei fornitori e sui messaggi provenienti da domini che imitano quelli dei fornitori (Nexus Supplier Risk Explorer) |

No

|

Yes

|

Proofpoint è riconosciuta come leader del settore da società di analisti e clienti di prim’ordine

La missione di Proofpoint è proteggere i tuoi collaboratori e la tua azienda. Proponiamo una soluzione completa di sicurezza dell’email che ti offre una protezione end-to-end contro le minacce veicolate tramite l’email note e sconosciute. Per questo motivo l’unione tra Microsoft e Proofpoint rafforza la sicurezza della tua azienda. Non sorprende che l’83% delle aziende della classifica Fortune 100 si affida a Proofpoint per rafforzare la sicurezza nativa di Microsoft.

Proofpoint al 1° posto nel report di G2 sulla sicurezza dell’email per l’estate 2023

L’approccio incentrato sull’integrazione di Proofpoint

Microsoft è complessa da utilizzare e da gestire

Le funzionalità di sicurezza dell’email di Microsoft sono un buon inizio, ma il loro utilizzo e la loro gestione sono complessi. Il fascino di Microsoft svanisce rapidamente quando si prendono in considerazione i rischi che presenta. Microsoft comporta costi e complessità nascosti che hanno gravato sulle aziende in termini di manutenzione, efficienza operativa, assistenza clienti e costo totale di possesso.

Proofpoint ti mette a disposizione una soluzione facile da utilizzare e da gestire, offrendoti un’efficienza operativa senza pari e riducendo i rischi e il costo totale di possesso.

L’approccio incentrato sull’integrazione di Proofpoint

Proofpoint rafforza la sicurezza dell’email di Microsoft, ed è solo l’inizio. Supportiamo e ci integriamo con un ampio ecosistema di fornitori di soluzioni di sicurezza informatica di prim’ordine, come CrowdStrike, Palo Alto Networks, CyberArk, Okta, SailPoint e anche Microsoft Defender e Sentinel. Le nostre integrazioni basate su API combinano informazioni su endpoint, reti e identità con la threat intelligence di Proofpoint, l’IA comportamentale e il machine learning. I vantaggi sono una sicurezza più completa, rilevamento e neutralizzazione avanzati delle minacce nonché la riduzione dei costi operativi.