Protezione multilivello grazie alla condivisione della threat intelligence

Obiettivo principale dei criminali informatici, i tuoi collaboratori devono essere protetti da una difesa multilivello. Le nostre integrazioni automatizzano l’orchestrazione e la risposta in diverse soluzioni Proofpoint e CrowdStrike grazie alla condivisione della threat intelligence (rischi legati ai file, ai dispositivi e agli utenti) su tutte le nostre piattaforme. Insieme, miglioriamo la produttività e l’efficacia del tuo programma di sicurezza. Le nostre integrazioni pronte all’uso sono gratuite per i clienti comuni di Proofpoint e CrowdStrike.

Integrazioni e vantaggi

Sicurezza di cloud e web

I prodotti di sicurezza del cloud di Proofpoint (Web Security, CASB e Secure Access) possono utilizzare CrowdStrike Falcon Identity Threat Detection per gestire l’accesso alle tue applicazioni interne, cloud e web e impedire ai criminali informatici di accedere e causare danni. Combinando le valutazioni dei rischi legati a dispositivi e utenti sulle nostre piattaforme, riduciamo insieme il rischio di perdita di dati e di spostamento laterale all'interno di applicazioni interne, cloud e web.

- Proofpoint verifica il livello di endpoint security.

- Proofpoint richiede a CrowdStrike il punteggio ITD (rischio legato all’utente).

- CrowdStrike trasmette il punteggio ITD.

- Proofpoint applica le regole di accesso (autorizzare, isolare o bloccare) integrando Nexus People Risk Explorer, il livello di sicurezza degli endpoint e il punteggio ITD.

Per saperne di più su Proofpoint Web Security

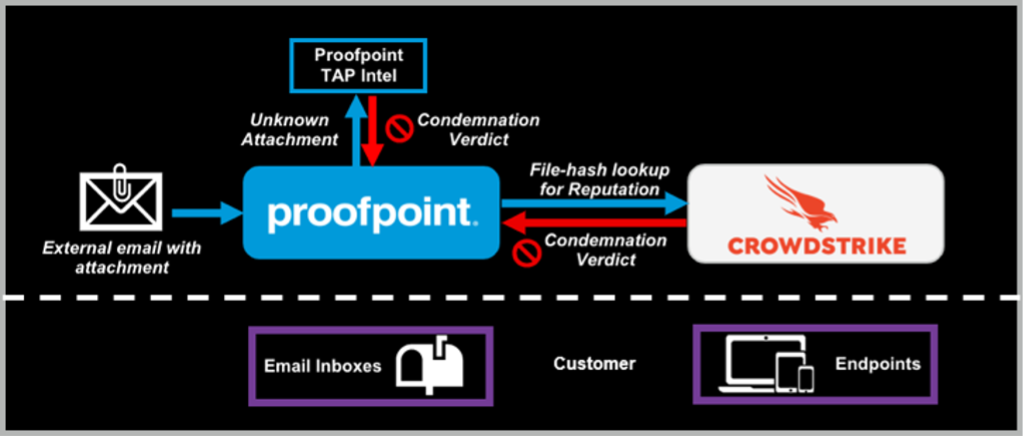

Protezione delle email esterne prima della consegna

Proofpoint Targeted Attack Protection (TAP) utilizza CrowdStrike Falcon Intelligence per bloccare le email esterne con allegati email pericolosi a livello di gateway. Grazie alle informazioni di threat intelligence condivise, ottieni una maggiore protezione, impedendo a ransomware, malware polimorfico, keylogger e minacce zero-day di raggiungere la tua casella email.

- Proofpoint TAP analizza gli allegati sconosciuti nelle email esterne in un ambiente sandbox e in contemporanea interroga l'API CrowdStrike Falcon Intelligence per ottenere informazioni sulla loro reputazione.

- CrowdStrike informa Proofpoint TAP se riconosce il file come dannoso.

- In tal caso, il messaggio e il file vengono contrassegnati come dannosi e non vengono recapitati al destinatario.

Per saperne di più su Proofpoint Targeted Attack Protection

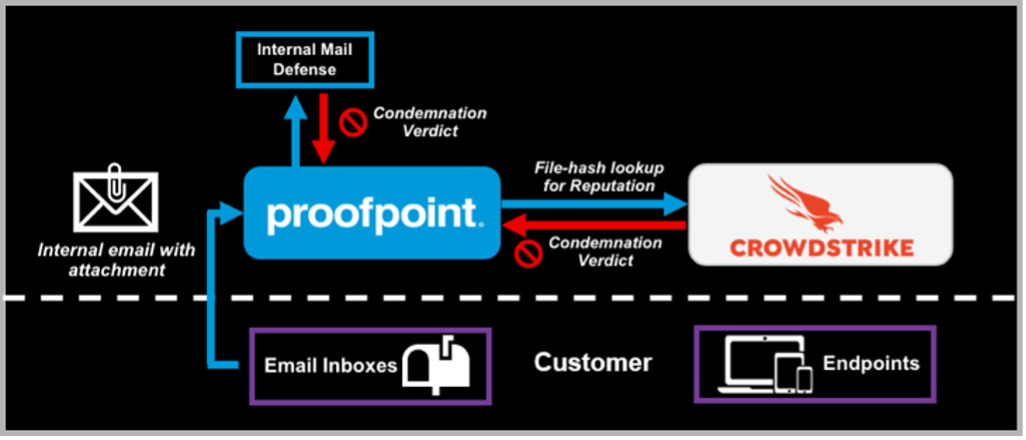

Protezione delle email interne prima della consegna

Proofpoint Internal Mail Defense (IMD) utilizza CrowdStrike Falcon Intelligence per offrire una protezione multilivello contro lo spostamento laterale delle email interne che contengono allegati dannosi. Grazie alle nostre funzionalità combinate di visibilità e di rilevamento delle minacce, la tua casella email e il tuo endpoint sono più protetti.

- Proofpoint Internal Mail Defense analizza le comunicazioni interne tra email.

- Proofpoint analizza gli allegati sconosciuti nelle email interne in un ambiente sandbox e interroga l'API CrowdStrike Falcon Intelligence per ottenere informazioni sulla loro reputazione.

- Se Proofpoint o CrowdStrike giudicano dannoso l’allegato, Proofpoint lo mette automaticamente in quarantena insieme a tutte le email correlate.

Per saperne di più su Proofpoint Internal Mail Defense

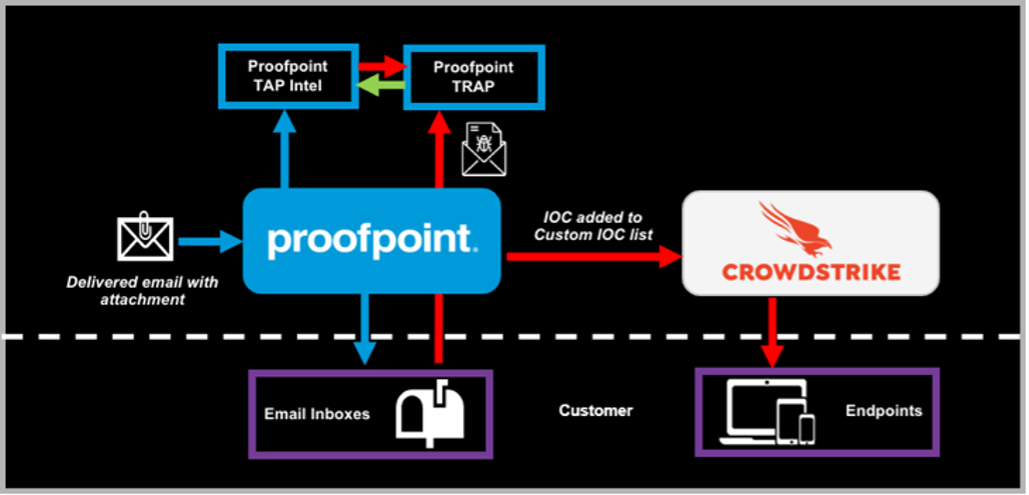

Protezione dopo la consegna e correzione automatica

I prodotti Proofpoint Threat Protection rilevano e mettono automaticamente in quarantena tutte le email o gli allegati che diventano dannosi dolo la consegna. Tutte le informazioni di threat intelligence sulle minacce precedentemente sconosciute vengono anche condivise con CrowdStrike Falcon Intelligence. Questa condivisione permette di proteggere i tuoi endpoint contro attacchi futuri.

- Proofpoint rileva e mette in quarantena tutti i messaggi che contengono file dannosi che sono stati consegnati o inoltrati.

- Se è sconosciuto, l’hash dannoso corrispondente viene aggiunto all’elenco di Indicatori di Compromissione (IoC) personalizzati di CrowdStrike.

- Se il contenuto dannoso cerca di attivarsi sul dispositivo viene generato un allarme.

Per saperne di più sulla neutralizzazione automatica delle minacce

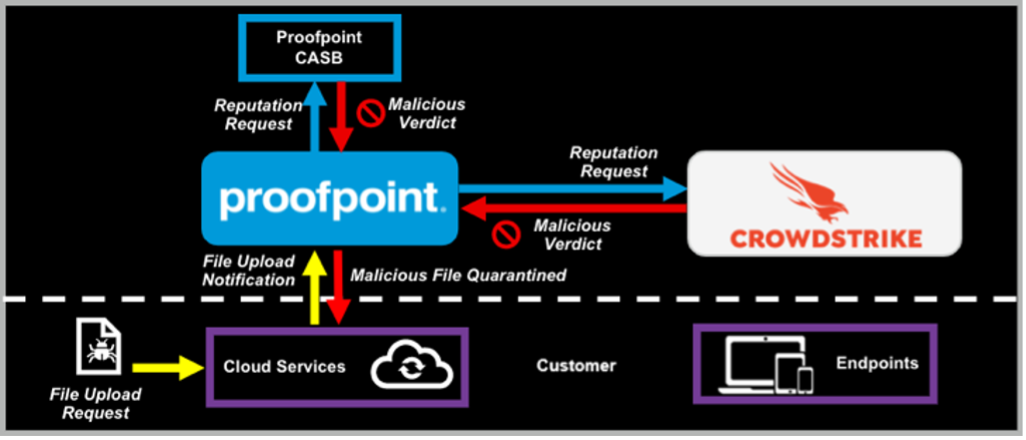

Quarantena dei file dannosi dopo il caricamento

I file dannosi possono essere caricati nel cloud da criminali informatici esterni o anche involontariamente dagli utenti interni. Proofpoint CASB e CrowdStrike Falcon Intelligence collaborano per ridurre i rischi legati a questi file dannosi. Le nostre funzionalità combinate di visibilità e di rilevamento delle minacce aiutano a proteggere i tuoi utenti finali e i loro endpoint.

- Proofpoint CASB analizza tutti i file sconosciuti caricati sul servizio cloud di un cliente.

- Parallelamente all’analisi dei file cloud sconosciuti in un ambiente sandbox, Proofpoint interroga l’API CrowdStrike Falcon Intelligence per ottenere ulteriori informazioni sulla reputazione del file.

- Se Proofpoint o CrowdStrike giudicano dannoso il file, Proofpoint lo mette automaticamente in quarantena.

Per saperne di più su Proofpoint Cloud App Security Broker

Maggiore protezione per le agenzie federali statunitensi

Proofpoint e CrowdStrike combinano le loro avanzate funzionalità di visibilità e di rilevamento delle minacce per fornire una protezione senza pari alle agenzie federali statunitensi. Grazie alle nostre due soluzioni certificate FedRAMP (Proofpoint TAP e CrowdStrike Falcon Intelligence) le agenzie federali statunitensi possono adottare una sicurezza a più livelli per proteggersi contro le minacce attuali.