Uma das coisas que gosto por estar na área de cibersegurança é saber que minha empresa ajuda a proteger os outros contra criminosos que querem explorá-las. Em todo evento voltado para o cliente que compareço, os clientes me dizem quantas vezes nossas soluções os engrandeceram perante os executivos de suas empresas. Porém, muitas dessas mesmas pessoas podem estar fazendo algo que tenha o potencial de desmerecê-las. Você pode estar em uma situação semelhante e nem ao menos saber. Então, é disso que vamos tratar hoje — passos que você pode seguir para reduzir as possibilidades de que os seus e-mails transacionais afetem mensagens geradas por usuários.

Nesta postagem, vamos presumir que você já está familiarizado com o que entendemos por “e-mail transacional”. No entanto, se você quiser compreender melhor esse assunto — inclusive onde os e-mails transacionais são gerados e por que são tão importantes — leia nossa postagem “E-mails transacionais: práticas recomendadas e fundamentos.”

Três métodos para transmissão de e-mail transacional

Comecemos investigando os três métodos diferentes de enviar e-mail transacional.

1. Agente de transferência de e-mail (MTA) no local

O Microsoft Exchange é um exemplo de uma solução no local que pode ser utilizada para transmitir e-mail transacional. Há vários desafios no uso desse tipo de solução. Para começar, pode ser caro manter servidores físicos e pagar por seu licenciamento. Além disso, quando a solução chega ao fim de sua vida útil, o suporte torna-se um problema. Tal método também pode não estar de acordo com o desejo da empresa de mover esses tipos de funções para a nuvem. Como não se exige autenticação para enviar mensagens pelo nome do host, malfeitores podem se aproveitar.

2. Provedor de serviços de e-mail (ESP)

ESPs são terceiros que podem transmitir e-mails transacionais em nome de uma empresa. Esse método costuma ser popular por ser econômico. Infelizmente, por essa mesma razão ele é frequentemente visado. Malfeitores podem registrar contas facilmente para lançar ataques ou comprometer contas existentes. Se malfeitores comprometerem a sua infraestrutura de ESP autorizada (ou as contas dos proprietários dos aplicativos) “na fonte”, eles poderão enviar e-mails maliciosos em seu nome. O pior é que esses e-mails provavelmente serão entregues aos destinatários porque passarão na autenticação de e-mail.

3. Envio de e-mail transacional pelos IPs de envio gerados pelos usuários

Esse é o método mais arriscado. Frequentemente, os riscos pesam mais que a conveniência e as possíveis reduções de custos. O e-mail é uma das formas de comunicação empresarial mais críticas que utilizamos atualmente. Quaisquer problemas que sejam causados pelo envio de e-mails por um aplicativo ou por terceiros em seu nome podem afetar esses IPs de envio. De fato, esse método é tão arriscado que, em seus termos de uso, muitos provedores de e-mail estão atualmente proibindo empresas de utilizá-lo.

Principais problemas com esse método:

- Os e-mails transacionais costumam ser enviados em volumes muito maiores. Isso pode afetar o desempenho, resultando em atrasos de e-mails importantes para a empresa (“E aí, já recebeu?”).

- Mensagens enviadas por um “open relay” podem ser incluídas em uma lista de bloqueio. Ao permitir que terceiros enviem em seu nome, você pode estar criando um “open relay” (servidor sem autenticação). Se isso for explorado, os seus principais endereços IP de envio podem ser incluídos em listas de bloqueio.

- Endereços bloqueados podem paralisar os negócios. Não importa se o volume elevado de tráfego é resultado de comprometimento ou simplesmente um aplicativo não autorizado. Qualquer bloqueio dos seus endereços pode paralisar operações inteiras da sua empresa.

Essa última consequência é a mais assustadora a ser enfrentada. Você não vai querer estar em uma situação na qual todo o seu e-mail seja bloqueado devido a algo ocorrido com o seu e-mail transacional. Acredite, isso pode acontecer. E quando acontece, quaisquer considerações de redução de custo serão eclipsadas pela urgência de restaurar o fluxo normal dos seus e-mails.

Qual é o melhor método?

O envio de e-mail transacional de um ambiente de e-mail dedicado é, de longe, o melhor método.

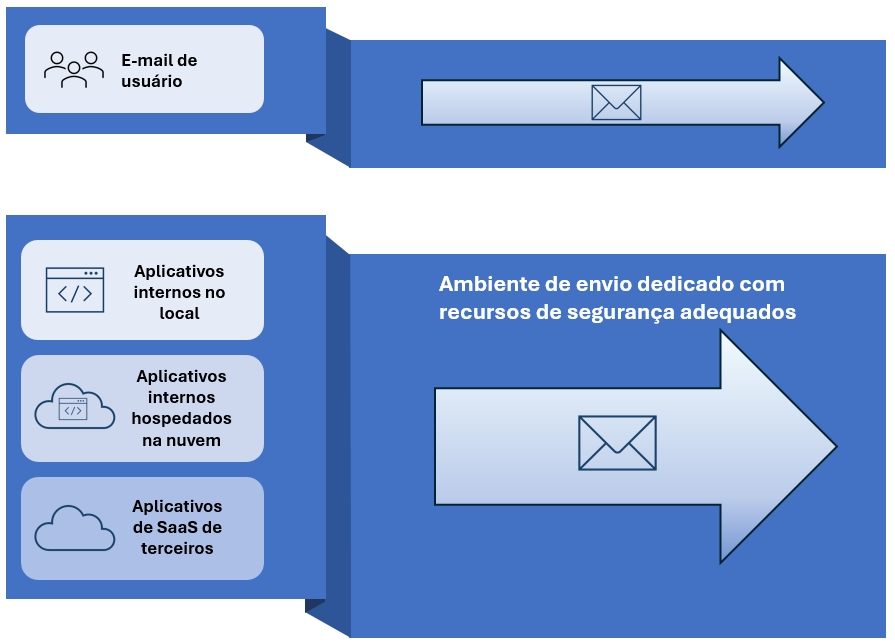

Com esse método, você utiliza um ambiente de gateway dedicado, desenvolvido especificamente para transmissão de e-mail transacional. Dessa forma, você obtém controle centralizado sobre todo o e-mail gerado por aplicativos — seja criado internamente ou por parceiros terceiros que enviam mensagens em seu nome. Essa separação resguarda os endereços IP que você utiliza para envio do e-mail gerado por usuários.

A separação do e-mail gerado por usuários do e-mail transacional é uma prática recomendada.

Precisa de ajuda para criar o seu ambiente de envio de e-mail transacional?

Nem todas as soluções oferecem o mesmo nível de segurança. A Proofpoint é uma das líderes do setor no que se refere a e-mail e segurança de e-mail. Nós temos os recursos, a tecnologia e as qualificações para ajudar você a separar e a proteger os seus e-mails transacionais. Como resultado, podemos ajudar você a criar uma camada protetora entre o seu e-mail de aplicativo e os destinatários do e-mail, sem sacrificar a segurança. E, com nossa solução Secure Email Relay (SER) baseada em nuvem, o processo é mais rápido e mais econômico do que você poderia imaginar.

A solução Proofpoint SER permite que origens autenticadas enviem e-mails para transmissão. A essa altura, todas as mensagens passam por uma varredura de vírus e conteúdo malicioso para assegurar que estejam limpas antes de serem transmitidas. Além da varredura antivírus e antispam, as mensagens também recebem uma assinatura DKIM para proteção contra impostura, para auxiliar iniciativas de DMARC e para ajudar a aumentar a entregabilidade.

Como um benefício extra, o SER pode ajudar a gerenciar as suas listas de cancelamento de recebimento e até injetar um link de cancelamento no cabeçalho do e-mail para cumprir com os novos requisitos de “cancelamento com um clique” da Google/Yahoo e Apple. Complementos para DLP e criptografia também estão disponíveis para impedir que os usuários enviem conteúdo confidencial e para acrescentar mais uma camada de segurança às mensagens antes do envio.

Aproveite as vantagens do Proofpoint SER

Com o Proofpoint SER, a sua organização obtém uma solução centralizada para gerenciar melhor todos os aplicativos e parceiros SaaS terceiros que enviam e-mail do seu domínio. Se uma dessas origens for comprometida, você tem o controle necessário para desativá-la imediatamente. Isso é particularmente importante para aplicativos de terceiros que costumavam ficar fora do seu controle, mas que podiam causar danos consideráveis à sua marca e à sua identidade de e-mail.

Não importa se você quer separar o seu e-mail transacional, aposentar seus servidores de transmissão locais, obter DKIM ou aumentar o seu controle sobre o e-mail que está sendo enviado de aplicativos, o Proofpoint Secure Email Relay pode ser a solução que você estava procurando. Para uma rápida visão geral de como ele funciona, assista nosso vídeo: “O que é o Secure Email Relay?”