Haben Sie sich schon einmal gefragt, welche Art von Cyberangriff am häufigsten vorkommt? Eine Antwort darauf zu finden, ist gar nicht so einfach, da Angriffe auf vielen verschiedenen Ebenen ablaufen und oft miteinander verknüpft sind, um ihre böswillige Mission zu erfüllen. Einige Leser denken vermutlich an Ransomware, andere an Phishing und wieder andere an schädliche URLs. Zweifellos sind dies typische Elemente eines Angriffs, sei es als Mittel zum Zweck oder als Zwischenschritt – und sie alle werden sehr häufig genutzt.

Ich möchte zu dieser Gruppe jedoch auch Kontoübernahmen bzw. Kontenkompromittierungen hinzufügen. Denn gerade bei Eindringungen in Unternehmen ist die Übernahme eines legitimen Anwenderkontos für Bedrohungsakteure äußerst hilfreich, um damit beliebige böswillige Ziele zu verfolgen. Die Snowflake-Kompromittierung im letzten Jahr war ein perfektes und medienwirksames Beispiel dafür.

In diesem Blog-Beitrag stellen wir neue, proprietäre Proofpoint-Daten vor, die hoffentlich dazu beitragen, bei Diskussionen über die häufigste Angriffsart Kontoübernahmen (oder zumindest Übernahmeversuche) zu berücksichtigen.

Bedrohungsdaten stehen bei Erkennung von Kontoübernahmen im Mittelpunkt

Proofpoint stehen enorme Mengen an Sicherheitsdaten zur Verfügung. Mit hoher Sicherheit lässt sich sagen: Wenn ein Angriff darin nicht erfasst wurde, hat er höchstwahrscheinlich nie stattgefunden. Die Daten liegen in unterschiedlicher Form vor, zum Beispiel als E-Mails, Malware-Varianten, URLs, Domains, IP-Adressen, Identitätsschwachstellen und Angreifer-Tools. Für den Zweck dieses Blog-Beitrags ist es relevant zu erwähnen, dass sie auch versuchte und erfolgreiche Kontoübernahmen enthalten.

Proofpoint verfügt gleichzeitig über einen großen internationalen Kundenstamm. Zudem haben wir tausende direkte Integrationen mit führenden Cloud-Diensten wie Microsoft Entra ID, Office 365, Okta und Google Workspace sowie dutzende Millionen überwachte Anwenderkonten. Dadurch können wir jedes Jahr Millionen versuchte Kontoübernahmen beobachten. Diese Daten sind für die Optimierung unserer Erkennungsalgorithmen äußerst wertvoll.

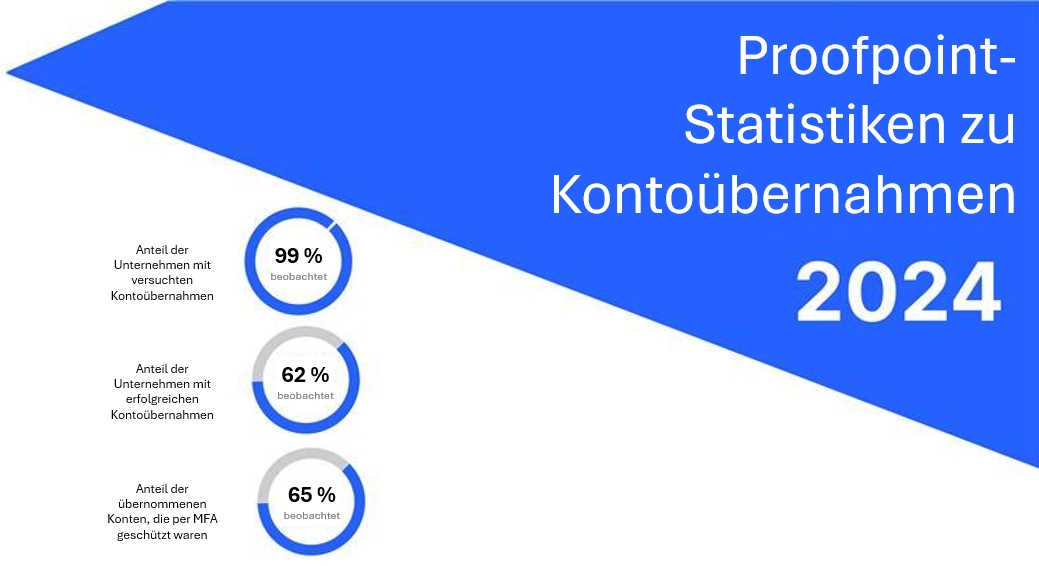

Im Jahr 2024 wurden 99 % aller von uns überwachten Kundenmandanten Opfer von Kontoübernahmen, während es im gleichen Zeitraum bei 62 % dieser Unternehmen mindestens eine Kontoübernahme gab (der Durchschnitt lag bei 12 Vorfällen). Diese Zahlen zeigen deutlich, wie häufig solche Übernahmen vorkommen. Darüber hinaus verzeichneten einige Unternehmen gleich dutzende oder hunderte erfolgreiche Kontoübernahmen.

Herkunft der Angriffe

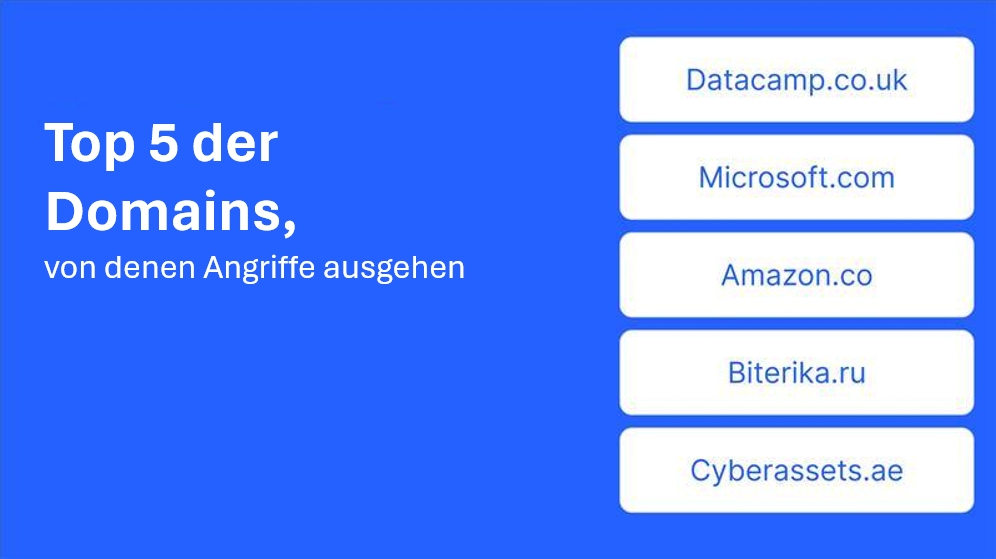

Aus welchen Ländern stammten die Angriffe im Jahr 2024? Die Top 5 waren die USA, Deutschland, Russland, Indien und die Niederlande. Die fünf am häufigsten genutzten Domains, von denen die Angriffe ausgingen, waren Datacamp.co.uk, Microsoft.com, Amazon.com, Biterika.ru und Cyberassets.ae.

Damit wird deutlich, dass Geo- oder Domain-Blockierung nicht ausreichen, um sich vor Kontoübernahmeversuchen zu schützen, denn bis auf wenige Ausnahmen nutzen die Angreifer dieselben Dienstanbieter und Hosting-Länder wie legitime Organisationen.

Die wichtigsten Länder, von denen Angriffe mit Kontoübernahme ausgehen.

Die wichtigsten Domains, von denen Angriffe mit Kontoübernahme ausgehen.

Am stärksten betroffene Branchen

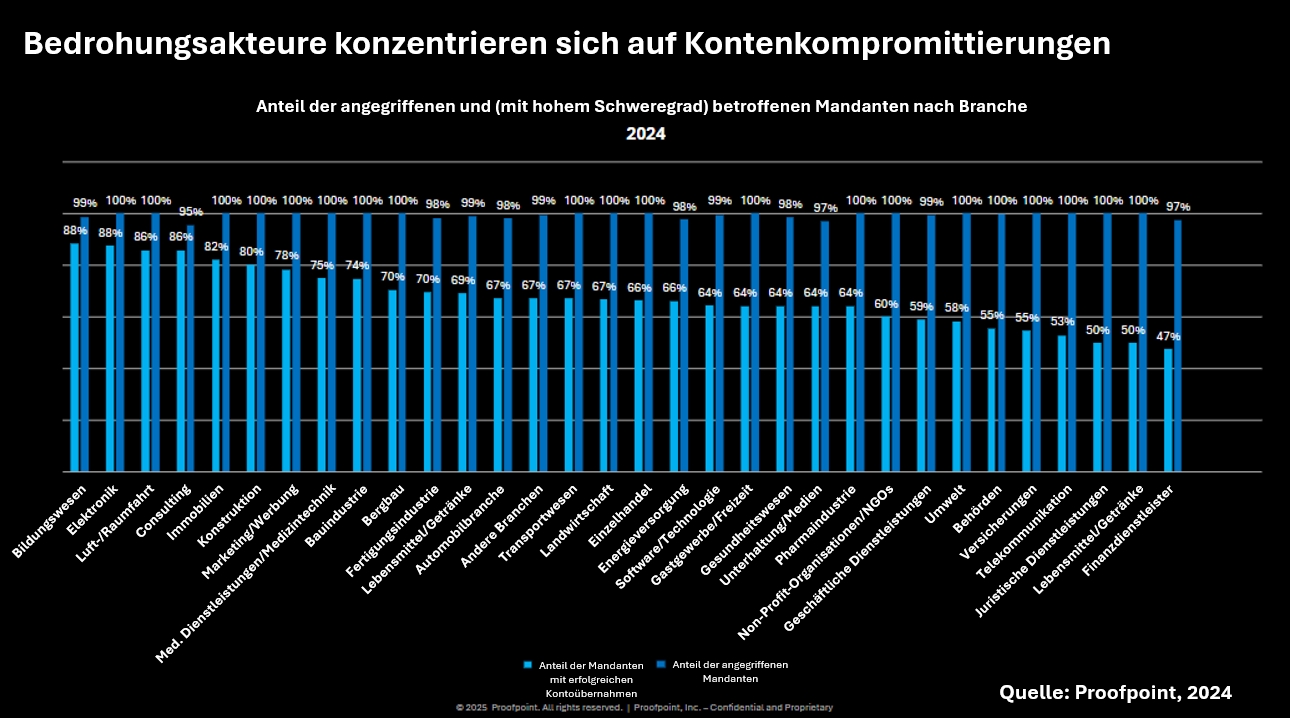

Gibt es in bestimmten Branchen mehr Kontoübernahmeversuche? Schauen Sie in der folgenden Grafik auf den dunkelblauen Balken. Er zeigt den Anteil der Unternehmen, die im Jahr 2024 Opfer versuchter Kontoübernahmen wurden. Je nach Branche schwankt der Wert nur zwischen 95 % und 100 %. Man kann also ohne Übertreibung sagen, dass Kontoübernahmeversuche durch Bedrohungsakteure in allen Branchen allgegenwärtig sind.

Anteil der Kundenmandanten, die im Jahr 2024 Opfer von Kontoübernahmen wurden.

Sehen Sie sich nun den hellblauen Balken an. Er repräsentiert den Anteil der Unternehmen, die im Jahr 2024 Opfer erfolgreicher Kontoübernahmen wurden. Auffällig ist, dass es in dieser Kategorie deutlich größere Schwankungen gibt. An einem Ende des Spektrums sind die Branchen Bildung (88 %), Elektronik (88 %) und Luft- und Raumfahrt (86 %). Am anderen Ende liegen juristische Dienstleistungen (50 %), Nahrungsmittel und Getränke (50 %) sowie Finanzdienstleistungen (47 %). 47 % sind zwar deutlich besser als 88 %, sie stellen jedoch immer noch einen sehr hohen Prozentsatz dar.

MFA ist gut, aber nicht gut genug

Betrachten wir nun die Anwenderkonten dieser Unternehmen. Von den rund 63 Millionen überwachten Konten in dem Datensatz waren im vergangenen Jahr fast 5 % – etwa drei Millionen – von einer Kompromittierung betroffen. Von dieser Gruppe wurden 17.000 erfolgreich kompromittiert, was einem Anteil von etwa 0,6 % entspricht.

Daraus lässt sich schließen, dass Multifaktor-Authentifizierung (MFA) zwar grundsätzlich eine gute Sicherheitsmaßnahme ist – aber mitnichten ein Allheilmittel zum Schutz vor Kontoübernahmen. Um sich ein Bild davon zu machen, wie ein mit MFA gesichertes Konto überhaupt übernommen werden kann, können Sie sich dieses Demo-Video ansehen und diesen aktuellen Proofpoint-Blog-Beitrag lesen.

Proofpoint-Statistik zu Kontoübernahmen im Jahr 2024.

Hochzuverlässige Erkennung von Kontoübernahmen

Was ist nötig, um Kontoübernahmen mit extrem hoher Zuverlässigkeit zu erkennen? Im Grunde gibt es keinen bestimmten Indikator für eine Kontokompromittierung, der als ein sicheres Anzeichen gelten kann. Wenn Ihre Erkennungen beispielsweise stark auf der Erkennung von Anomalien in Bezug auf den Anmeldestandort oder einer Analyse von unmöglichen Ortsveränderungen beruhen, müssen Sie mit einer hohen Anzahl an False Positives rechnen.

Um eine korrekte Erkennung zu gewährleisten, müssen verschiedene Datenelemente in Echtzeit kontinuierlich mit einem hochentwickelten Erkennungsmodul analysiert werden, das unter anderem folgende Techniken verwendet:

- Verhaltensüberwachung vor und nach dem Zugriff

- KI/ML

- Eigene und von Drittanbietern bereitgestellte Bedrohungsdaten

Um eine zuverlässige Erkennung zu gewährleisten, müssen diese Daten kontinuierlich überwacht und regelmäßig von einem Expertenteam aus Bedrohungsforschern und Entwicklern optimiert werden.

Kurz gesagt: Die zuverlässige Erkennung von Kontoübernahmen ist schwierig. Möglicherweise ist dies der Grund dafür, dass Microsoft sich inzwischen statt auf die Erkennung von Kontoübernahmen auf die Bereitstellung von Verhaltensinformationen konzentriert. Dieser geänderte Fokus hat jedoch verschiedene Auswirkungen. Bedeutet dies beispielsweise, dass die Zahl der False Positives zurückgeht, während die Zahl der False Negatives steigt?

Schutz vor Kontoübernahme-Angriffen mit Proofpoint User Protection

Die Tatsache, dass Angreifer ihren Fokus auf die Kompromittierung von Konten richten, ist Teil einer umfassenderen Angriffsstrategie, die auf Ihre Anwender abzielt. Optimaler Schutz vor Kontoübernahmen muss daher ebenso strategisch ausgerichtet sein. Aus diesem Grund bietet Proofpoint eine umfassende Lösung zur Abwehr von Kontoübernahmen mit mehrschichtigem Schutz. Sie vereint proaktive bzw. präventive Funktionen wie Security-Awareness-Schulungen und E-Mail-Sicherheit mit reaktiven Komponenten wie die Erkennung und Abwehr von Kontoübernahmen. Diese kombinierte Lösung führen wir unter dem Namen Proofpoint User Protection. Mit Proofpoint User Protection erhalten Sie den umfassendsten und am besten integrierten Schutz auf dem Markt. Wenn Sie schon nicht verhindern können, dass Ihr Unternehmen Ziel von Kontoübernahmen wird, so können Sie doch diesen Angriffspfad erheblich erschweren.