QR-Codes sind Teil unseres Alltags und werden für Speisekarten in Restaurants, Zahlungsportale und viele andere Zwecke genutzt. Mit einem einfachen Scan können wir mit dem Smartphone auf diese Weise schnell Informationen abrufen oder Aufgaben erledigen. Doch die Allgegenwärtigkeit und Bequemlichkeit von QR-Codes macht sie auch zu einem attraktiven Ziel für Angreifer. Die harmlos aussehenden Quadrate sind zu einer Art trojanischem Pferd für Phishing-Betrug geworden.

Im Dezember 2023 hat Proofpoint neue Inline-Funktionen zur Bedrohungserkennung herausgebracht, die QR-Code-basierte Bedrohungen stoppen können. Die Gründe für diesen Launch waren vielfältig. Zunächst einmal hatten wir erkannt, dass diese Angriffe extrem hinterhältig sind und die existierenden Technologien eingebettete URLs nicht zuverlässig analysieren konnten. Zudem stellten wir fest, dass die Erfolgswahrscheinlichkeit dieser Angriffe sehr hoch war, da externen Umfragen zufolge über 80 % der Anwender QR-Codes als generell ungefährlich einstufen.

Außerdem zeigten unsere eigenen Untersuchungen, dass QR-Code-Angriffe bereits im Mainstream angekommen sind und täglich Spitzenzahlen von mehreren Zehntausend erreichen. Unsere Kunden müssen also für diese Bedrohung gewappnet sein.

Aus diesem Grund umfasst Proofpoint Security Awareness nun auch QR-Code-Phishing-Simulationen, damit Anwender lernen, wie sie reale QR-Code-Phishing erkennen und proaktiv melden können.

In diesem Artikel erläutern wir die Funktionsweise unserer Simulationen und ihre Bedeutung innerhalb unserer personenzentrierten Sicherheitsstrategie.

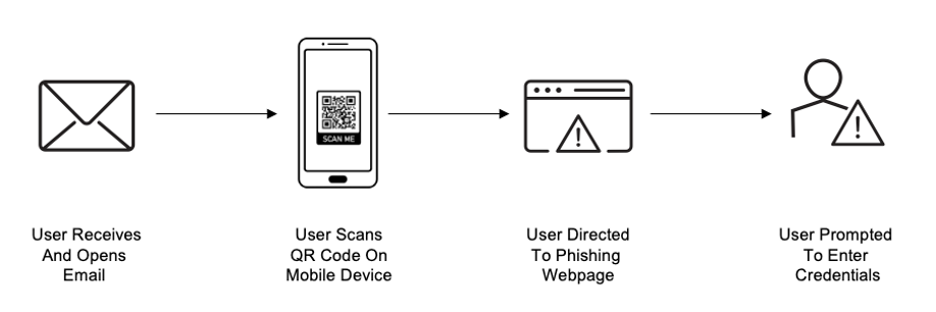

Die Abfolge von Ereignissen bei einem QR-Code-Angriff

Beim QR-Code-Phishing tarnen Angreifer schädliche URLs als QR-Code und betten den QR-Code in eine E-Mail ein, die das Opfer mit Social-Engineering-Taktiken dazu bringt, den Code zu scannen. Nach dem Scan wird eine betrügerische Website geöffnet, die vertrauliche Daten wie Anmeldedaten, Kreditkartennummer oder personenbezogene Daten stiehlt.

Überblick über die Abfolge eines QR-Code-Angriffs

Die Erkennung schädlicher QR-Codes ist äußerst schwierig, weil Angreifer bewusst Umgehungstaktiken mit schädlichen QR-Codes kombinieren, um E-Mail-Gateways zu umgehen. Bei einem kürzlich durchgeführten QR-Code-Angriff versteckten die Bedrohungsakteure die schädlichen QR-Codes beispielsweise in einer angehängten PDF-Datei. Zudem nutzten sie in der Weiterleitungs-URL Umgehungstaktiken wie ein Cloudflare-CAPTCHA, um einen legitimen Anschein zu erwecken. Die Bedrohungsakteure wissen, dass eine erfolgreich übertragene URL zur Kompromittierung führen kann, und scheuen deshalb keine Mühen bei der Umgehung.

Die Lösung: Schulungen anhand simulierter QR-Code-Phishing-Angriffe

Anwender sind äußerst anfällig für QR-Code-Phishing-Angriffe und müssen daher unbedingt zu dieser Bedrohung geschult werden. An dieser Stelle kommen unsere QR-Code-Phishing-Simulationen ins Spiel.

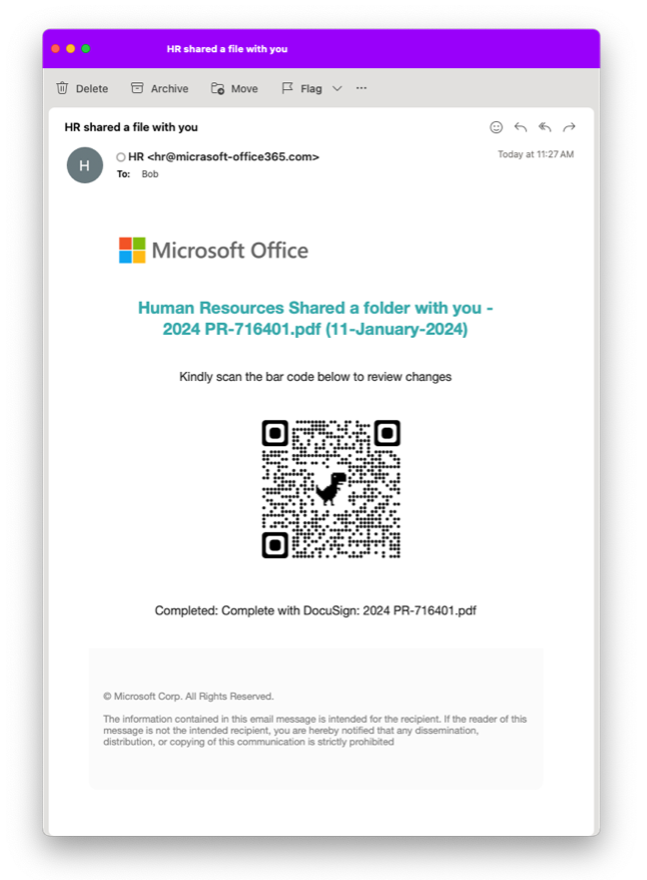

Die Simulationen bestehen aus vordefinierten E-Mail-Vorlagen, die auf realen Angriffen basieren. Administratoren können mit diesen Vorlagen Simulationskampagnen durchführen und auf diese Weise testen, wie Mitarbeiter auf einen QR-Code-Angriff reagieren.

Durch die Simulationen erfahren Anwender aus erster Hand, wie sie diese Bedrohungen identifizieren, meiden und melden können. Diese Übungen zeigen Administratoren zudem die Schwachstellen ihrer Anwender und können als Grundlage für maßgeschneiderte Schulungen dienen.

Ein Beispiel für eine Vorlage einer QR-Code-Phishing-Simulation von Proofpoint

Damit die Anwender ihr Wissen und ihre Fähigkeiten verbessern können, werden die vorgefertigten Vorlagen automatisch nach ihrem Schwierigkeitsgrad klassifiziert und angewendet. Proofpoint ist der erste und einzige Anbieter von Security-Awareness-Schulungen, der Machine Learning und den NIST-Phish Scale kombiniert, um den Schwierigkeitsgrad von Vorlagen für Phishing-Simulationen automatisch zu klassifizieren.

Dank der unterschiedlichen Phishing-Schwierigkeitsgrade können Administratoren das Bedrohungswissen ihrer Anwender objektiv auf die Probe stellen. Mit jeder Simulation verbessern sich die Kenntnisse der Anwender – und die Administratoren können sie mit immer schwierigeren Simulationen immer wieder neu herausfordern.

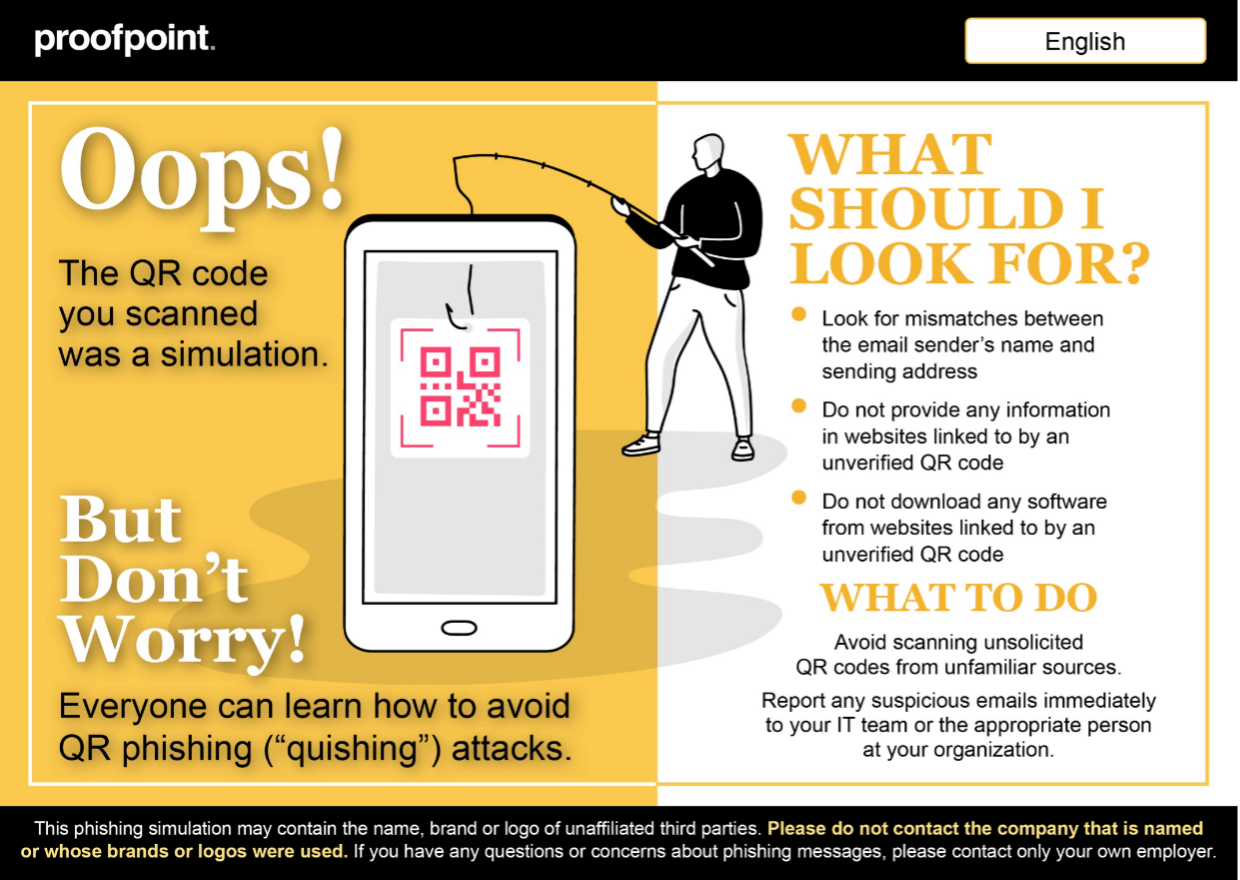

Wenn die Anwender die Simulation nicht bestehen, erhalten sie durch sofort angezeigte Belehrungen hilfreiche Informationen dazu, warum die Simulation eine Bedrohung war und wie sie sie in Zukunft vermeiden können.

Beispiel einer Belehrung von Proofpoint

Die Kombination von QR-Code-Simulationen und sofortigen relevanten Hinweisen bietet folgende Vorteile:

- Besseres Verständnis bei Anwendern

- Stärkere Motivation für Anwender

- Auslösen positiver Änderungen im Anwenderverhalten

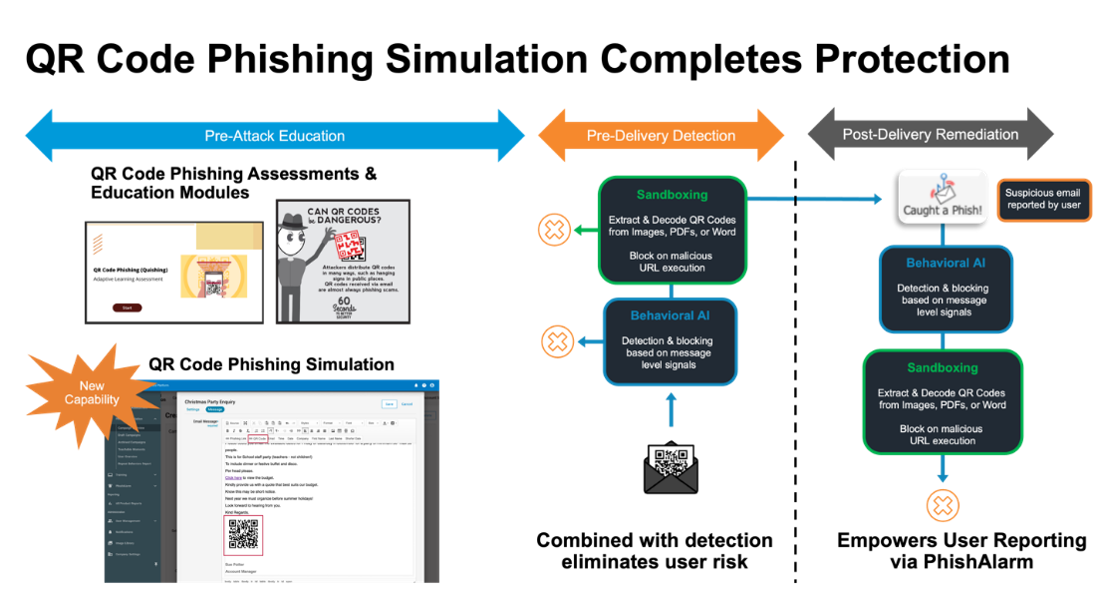

So ergänzen die Simulationen unsere personenzentrierte Sicherheitsstrategie

QR-Code-Phishing-Angriffe stellen eine ständige Gefahr da. Um Ihre Mitarbeiter zu schützen, benötigen Sie einen mehrschichtigen Ansatz, der Anwenderschulungen und Bedrohungsschutz kombiniert.

Proofpoint bietet vollständigen Schutz vor QR-Code-Phishing

Präventive Schulungen

Damit Anwender nicht auf Angriffe hereinfallen, müssen sie vorher mit ansprechenden Inhalten, Wissenstests und Phishing-Simulationen geschult werden.

Herkömmliche Security-Awareness-Programme konzentrieren sich häufig auf Schulungsvideos, in denen nur theoretische Konzepte behandelt werden. Die QR-Code-Phishing-Simulationen von Proofpoint gehen allerdings einen Schritt weiter und bieten praktische Erfahrungen, die auf realen QR-Code-Bedrohungen basieren.

Zusammen mit QR-Code-spezifischen Schulungsmodulen und Wissenstests können wir dank unserem umfassenden Ansatz Schlüsselkonzepte bei Anwendern vertiefen und ihnen vermitteln, wie sie QR-Code-Phishing erkennen und proaktiv darauf reagieren können.

Erkennung vor der E-Mail-Zustellung

Sicherheitsschulungen spielen eine zentrale Rolle beim Aufbau von Bedrohungsbewusstsein und Anwenderresilienz, können das Restrisiko für menschliche Fehler jedoch nicht vollständig eliminieren. Daher ist es ebenso wichtig, eine Bedrohungsschutzlösung wie Proofpoint Threat Protection zu implementieren, die Angriffe bereits vor der Zustellung abwehren kann.

Hier kommen die Proofpoint-Funktionen zur QR-Code-Erkennung ins Spiel, die KI-gestützte Verhaltensanalysen und Sandbox-Analysen kombinieren. QR-Codes werden am Eintrittspunkt gescannt, sodass schädliche URLs erkannt und blockiert werden, noch bevor Anwender darauf zugreifen können. Je mehr QR-Code-Phishing-Angriffe abgewehrt werden, desto geringer ist die Gefährdung für die Anwender. Ihre Anwender müssen dann nur noch einige wenige schädliche E-Mails bewältigen, die gelegentlich ihren Weg ins Postfach finden.

Erkennung und Behebung nach der E-Mail-Zustellung

Gut geschulte Mitarbeiter können in der Cyberabwehr Ihres Unternehmens eine wichtige Rolle übernehmen. Wenn QR-Code-Bedrohungen von den Schutzmaßnahmen nicht vorab blockiert wurden, wissen sie dank der von Ihnen bereitgestellten Schulungen, wie sie schädliche Nachrichten umgehend melden können.

Mit einem Tool wie PhishAlarm werden verdächtige Nachrichten gemeldet und automatisch von den Proofpoint-Behebungsfunktionen nach der E-Mail-Zustellung analysiert. Ebenso wie bei unseren Funktionen vor der E-Mail-Zustellung scannen wir die QR-Codes in angehängten PDF- und Word-Dokumenten sowie in Bildern von E-Mails mithilfe von Technologien wie der OCR-Texterkennung (Optical Character Recognition). Wenn eine E-Mail als schädlich eingestuft wird, können wir sie automatisch aus allen Postfächern des Unternehmens entfernen.

Personenzentrierte Sicherheit mit Proofpoint

QR-Code-Phishing ist eine ernste und stetig wachsende Bedrohung für Unternehmen jeder Größe. Angesichts der zunehmenden Verbreitung von QR-Codes ist davon auszugehen, dass Cyberkriminelle sie weiterhin für Phishing-Angriffe nutzen werden. Mit einer umfassenden Sicherheitsstrategie, die Sicherheitsschulungen und Bedrohungsschutz kombiniert, können Sie Ihr Unternehmen jedoch vor den Risiken durch QR-Code-Phishing schützen und die Resilienz Ihrer Anwender stärken.

Kontaktieren Sie Proofpoint noch heute, um weitere Informationen zu unserem personenzentrierten Sicherheitsansatz zu erhalten, der Sie vor QR-Code-Phishing schützt.