Der führende Anbieter für personenzentrierte Cybersicherheit

87 der Fortune-100-Unternehmen setzen auf Proofpoint, um personenzentrierte Angriffe zu stoppen, ihre Daten zu schützen und die Resilienz ihrer Mitarbeiter zu stärken.

Nehmen Sie Kontakt mit uns aufHeutige integrierte Cyberangriffe richten sich gegen Menschen, nicht nur gegen Technologien.

Die digitale Transformation hat den herkömmlichen Perimeter von Grund auf verändert. Die Systeme zum Schutz der Mitarbeiter sind jedoch nach wie vor fragmentiert und unzureichend. Um mehrstufige Angriffe auf Ihre Anwender zu stoppen, benötigen Sie eine mehrschichtige, personenzentrierte Cybersicherheitsplattform.

Eine halbe Million Kunden, darunter 87 der Fortune 100-Unternehmen, setzen auf Proofpoint.

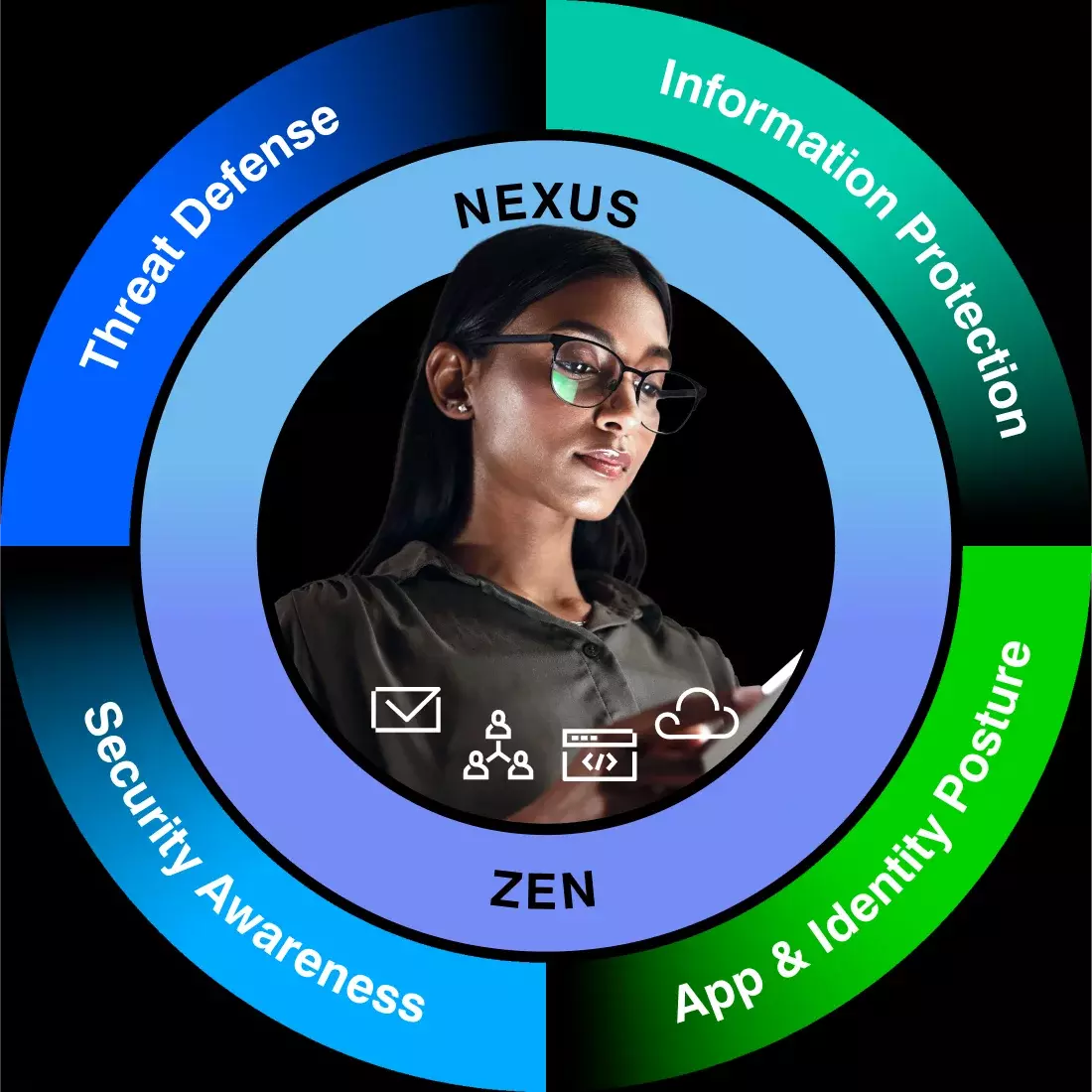

Die personenzentrierte Sicherheitsplattform von Proofpoint ist die einzige moderne Sicherheitsarchitektur, die einen umfassenden, adaptiven und effektiven Ansatz verfolgt, um die wertvollste Ressource und den größten Risikofaktor Ihres Unternehmens zu schützen: Ihre Mitarbeiter.

Gründe für Proofpoint

Mit Proofpoint können Unternehmen Menschen und Daten schützen, indem sie einen menschenzentrierten Ansatz verfolgen. Unsere Plattform bietet erstklassige Lösungen zur Lösung von vier kritischen Problemen: Abwehr von Bedrohungen, Schutz von Informationen, Anleitung von Benutzern und Sicherung der App-/ID-Zustände. Entdecken Sie die Proofpoint-Plattform.

Schutz vor Bedrohungen

- Stoppen von Bedrohungen, die auf Ihre Mitarbeiter abzielen

Schutz von Informationen und Compliance

- Schutz von Informationen und digitaler Kommunikation

Anwendungs- und Identitätssicherheit

- Eindämmung von SaaS und Identitätswildwuchs

Security-Awareness-Schulungen

- Relevante Schulungen für Ihre Mitarbeiter

Wir sind von führenden Analystenfirmen und Kunden gleichermaßen als Branchenführer anerkannt.

Frost Radar™: E-Mail-Sicherheit 2024

Proofpoint „Overall Leader“ im KuppingerCole Leadership Compass für E-Mail-Sicherheit

„Daten sind Gold wert. Ohne Proofpoint hätten wir keinen Überblick darüber, wie Anwender mit diesen Daten umgehen und worauf sie im Homeoffice klicken.“ CISO, Life-Science-Unternehmen

Die neuesten Brancheneinblicke, Berichte und Pressemitteilungen

Cybersecurity Stop of the Month: Proofpoint stoppt Vendor Email Compromise im öffentlichen Sektor

Weitere Informationen

So schützt Proofpoint digitale Kommunikation und macht Unternehmen fit für die Zukunft

Gartner®-Bericht: Die Geheimnisse der Datensicherheitsfunktionen und Lizenzierung von Microsoft gelüftet

Schützen Sie Ihre Mitarbeiter noch heute

KONTAKT