El excesivo uso de términos como análisis del comportamiento e inteligencia artificial (AI)/aprendizaje automático (ML) en el marketing de ciberseguridad hace que muchos profesionales de la seguridad de la información dejen de prestarle atención. Y probablemente sea buena idea tomarse estos términos con cierta reserva.

En cierto modo, estos modelos no son nada nuevo. Proofpoint ha utilizado tecnología de AI/ML desde siempre para bloquear correo electrónico malicioso y no deseado. Además, este campo avanza a un ritmo vertiginoso, y cada día hay nuevas funciones y casos de uso que permiten a las organizaciones hacerse cargo de su protección. Por lo tanto, no solo es importante aplicar análisis del comportamiento y AI/ML, sino hacerlo bien.

Examinemos con más detalle los aspectos concretos del uso que hace Proofpoint de estas tecnologías para neutralizar las amenazas. (También puede ver la grabación del webinar “Using Behavioral Analysis and AI/ML to Stop Phishing Attacks” (Uso de análisis del comportamiento y AI/ML para detener los ataques de phishing), con la participación de nuestro equipo de tratamiento de datos).

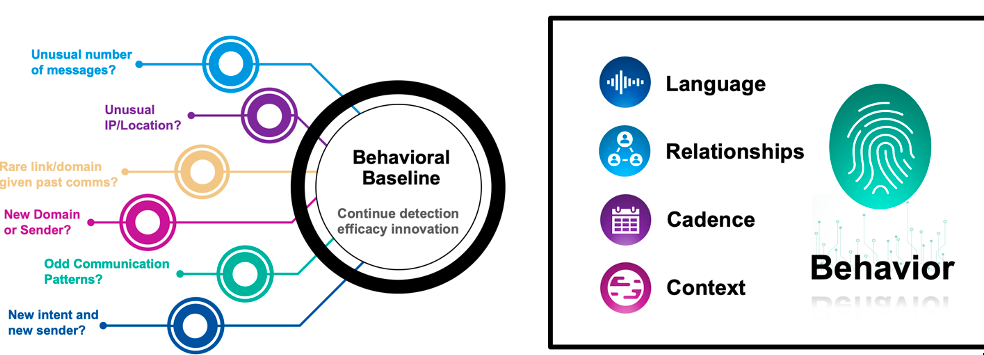

El nuevo motor de análisis del comportamiento Supernova se basa en Supernova para BEC

Figura 1. El nuevo motor de análisis del comportamiento Supernova de Proofpoint utiliza el lenguaje, las relaciones, la cadencia y el contexto para detectar anomalías y prevenir amenazas en tiempo real utilizando inteligencia artificial/aprendizaje automático.

En el segundo trimestre de 2022, lanzamos nuestro motor de análisis del comportamiento Supernova para todos nuestros clientes de seguridad del correo electrónico a nivel mundial, sin coste adicional y sin necesidad de realizar cambio alguno en la configuración. Supernova es capaz de detectar con mayor precisión los patrones de correo electrónico que se salen de la norma, mejorando la detección de todos los tipos de amenazas, desde las estafas Business Email Compromise (BEC) al phishing de credenciales y mucho más. Se basa en el trabajo que realizamos con Supernova como parte de Advanced BEC Defense en 2021, e incorpora indicios y lecciones aprendidas de ese motor.

Estos son algunos de los indicios o señales que utilizará el motor Supernova para determinar si un mensaje es malicioso (iremos añadiendo más a medida que evolucione el motor):

- Remitente desconocido, es decir, alguien que nunca se ha comunicado con usted antes

- Lenguaje u opiniones poco habituales, como hablar de una transacción financiera por primera vez

- URL o subdominio poco frecuente

- Inquilino de SaaS (software como servicio) extraño, lo que a menudo es indicio de compromiso de cuentas de proveedores

- Infraestructura SMTP inusual, lo que también es indicativo de un posible compromiso de cuentas

Sin embargo, Supernova no solo incluye detección. Identificará los mensajes procedentes de remitentes poco habituales mediante etiquetas de advertencia de correo electrónico que incluyen el botón “Report Suspicious” (Denunciar como sospechoso) para ofrecer a los usuarios un aviso con contexto práctico, e incluso permitirles denunciar el mensaje directamente al equipo de respuesta a incidentes o a nuestra solución de gestión automatizada del buzón de correo malicioso. Además, los clientes podrán ver detalles de comportamiento directamente en el panel de Proofpoint Targeted Attack Protection (TAP) cuando se denuncien los mensajes.

El nuevo motor Supernova mejora nuestra ya reconocida eficacia, y garantiza a los clientes niveles bajos de falsos positivos. Asimismo, estamos comprometidos con la transparencia, sobre todo teniendo en cuenta que son muchos los proveedores que dicen utilizar AI/ML: nuestra tasa de falsos positivos actual es de 1 entre más de 4,14 millones, lo que nos sitúa como líderes del sector, y nos anima a seguir invirtiendo para mejorar. Y este enfoque de tratamiento de datos no es nuevo para Proofpoint.

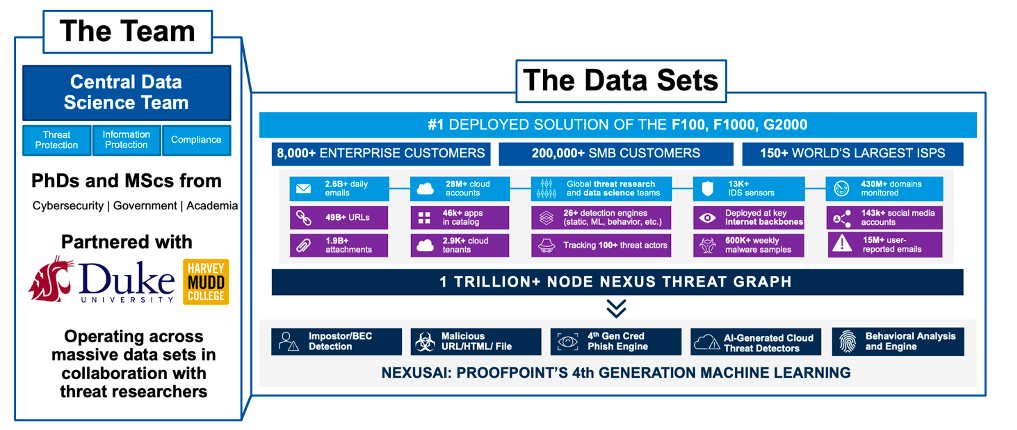

Un equipo líder de tratamiento de datos con algunos de los mayores conjuntos de datos de ciberseguridad del mundo

Figura 2. Proofpoint utiliza un equipo de tratamiento de datos centralizado que trabaja con algunos de los conjuntos de datos de ciberseguridad más grandes del mundo para entrenar nuestros modelos.

Nuestro equipo de tratamiento de datos centralizado ha estado utilizando técnicas avanzadas durante más de 20 años para detectar y detener las amenazas avanzadas. El equipo trabaja en todas las líneas de productos de Proofpoint y está formado por profesionales de los sectores público y académico, así como por expertos con titulaciones superiores en ciberseguridad. Colaboramos con la Universidad Duke, la Universidad Estatal de Washington, y el Harvey Mudd College entre otras instituciones para garantizar que nuestros conocimientos y tecnologías están a la última.

Y con el gráfico de amenazas Nexus de Proofpoint, que tiene acceso a enormes conjuntos de datos de ciberseguridad del correo electrónico, la nube, las redes, los dominios, etc., nuestros equipos pueden enriquecer y mejorar nuestros modelos de forma eficaz. Las soluciones de Proofpoint son las más desplegadas entre las empresas de los índices Fortune 100, Fortune 1000 y Global 2000 y contamos entre nuestros clientes con más de 200 000 pequeñas y medianas empresas (pymes), lo que nos permite enriquecer nuestros modelos con datos más rápidamente y detectar amenazas antes y con mayor precisión.

Sin un corpus de datos importante, estos modelos son ineficaces a la hora de identificar amenazas y a veces incluso contraproducentes debido al exceso de falsos positivos.

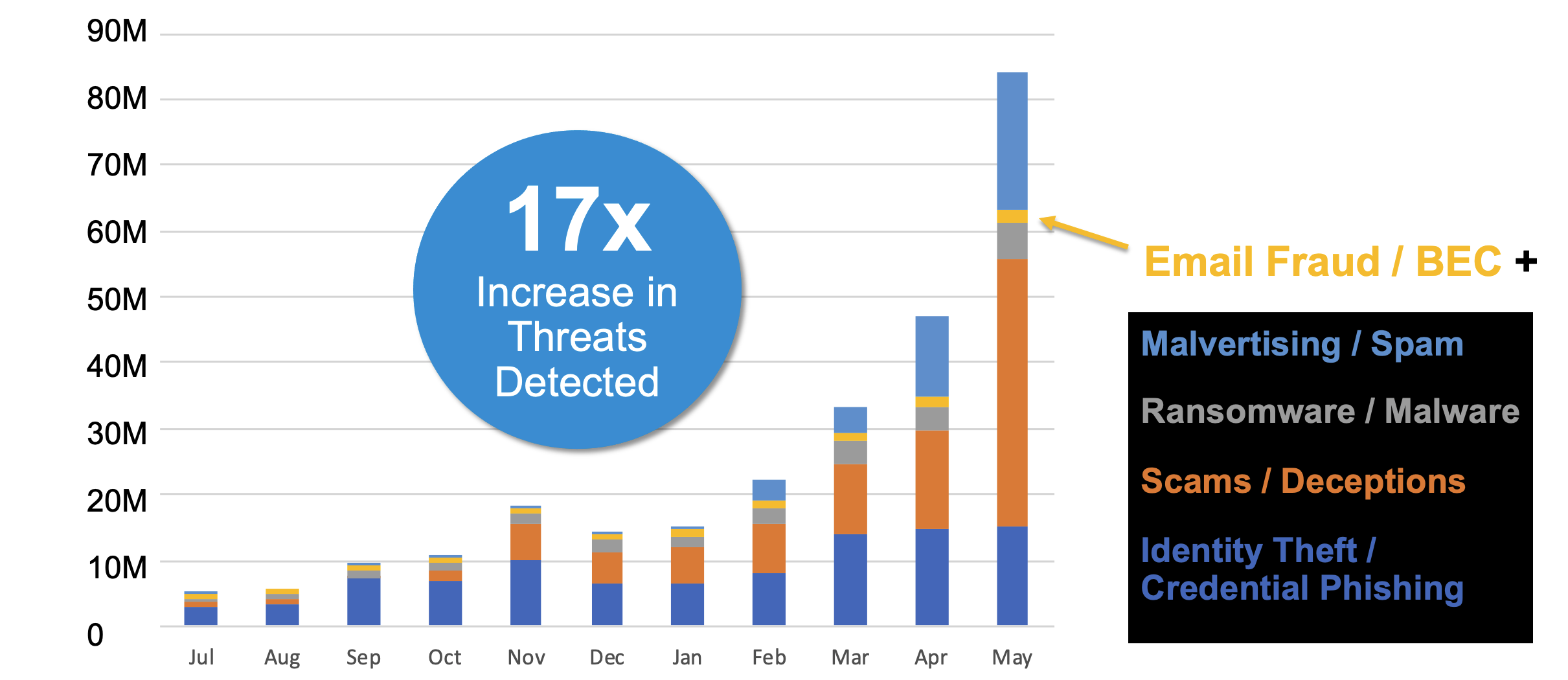

Supernova para BEC y el motor de análisis del comportamiento Supernova mejoran los niveles de detección de forma generalizada

Figura 3. Supernova, lanzado por Proofpoint en 2021 como parte de nuestra función Advanced BEC Defense, es capaz ahora de detectar no solo las amenazas BEC; detiene eficazmente el phishing de credenciales, los intentos de engaño (muchos de los cuales son “timos”, como el fraude de los anticipos o las estafas románticas), el malware e incluso los ataques telefónicos (TOAD).

Los resultados de ambos motores han sido impresionantes. Supernova, lanzado por Proofpoint en 2021 como parte de la función Advanced BEC Defense, detecta principalmente ataques BEC. Si embargo, la enorme cantidad de datos que hemos incorporado al motor le ha permito aprender, adaptarse y aumentar su capacidad de detección, que ahora se extiende al phishing de credenciales, los ataques de malware e incluso a las amenazas de spam.

De igual forma, el motor Supernova también será capaz de detectar y prevenir mejor todos los tipos de amenazas. A principios del primer trimestre, Proofpoint lanzó el motor en modo sombra (shadow) y descubrimos, en menos de cuatro semanas, que multiplicó por 6 la eficacia de la detección de las amenazas relacionadas con facturas. Ahora que el motor ha estado activo para todos nuestros clientes en todo el mundo, estamos impacientes por conocer su capacidad de aprendizaje y mejora para distintas amenazas avanzadas.

Ejemplos de cómo mejora la detección el motor Supernova

A continuación incluimos algunos ejemplos en los que los indicios del motor Supernova pueden mejorar la detección.

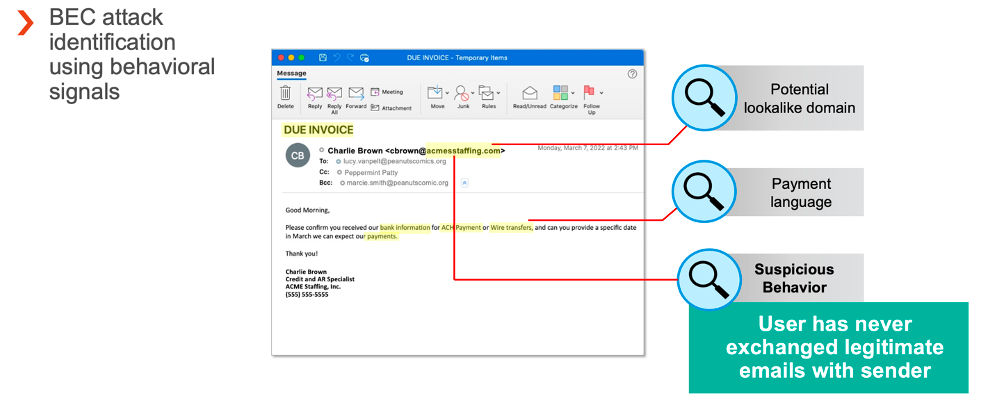

Ejemplo: Amenaza BEC - dominio parecido: probabilidad de detección mejorada

Proofpoint detiene eficazmente varios millones de ataques BEC al mes. Pero nuestro objetivo es seguir mejorando continuamente el nivel de detección. En este ejemplo, nuestro motor de detección Supernova para BEC actual habría detectado el dominio parecido (“lookalike domain”) y el lenguaje del pago.

Figura 4. El motor de análisis del comportamiento Supernova de Proofpoint añadirá más capacidades de detección de ataques BEC, gracias a que establece la relación entre las dos partes de forma dinámica.

Nuestro nuevo motor será capaz de detectar que se trata de un remitente desconocido para el destinatario, mejorando la probabilidad de que Proofpoint detecte y denuncie este ataque antes de la entrega. Establece una correspondencia de relaciones avanzada examinando datos como la cadencia, el lenguaje y el contexto de los mensajes entrantes y salientes para determinar el estado de las relaciones de manera dinámica entre las partes a lo largo del tiempo.

Incluso si un remitente anterior inactivo fuera comprometido y lanzara un nuevo ataque, el motor Supernova detectaría esa comunicación como anómala y la examinaría.

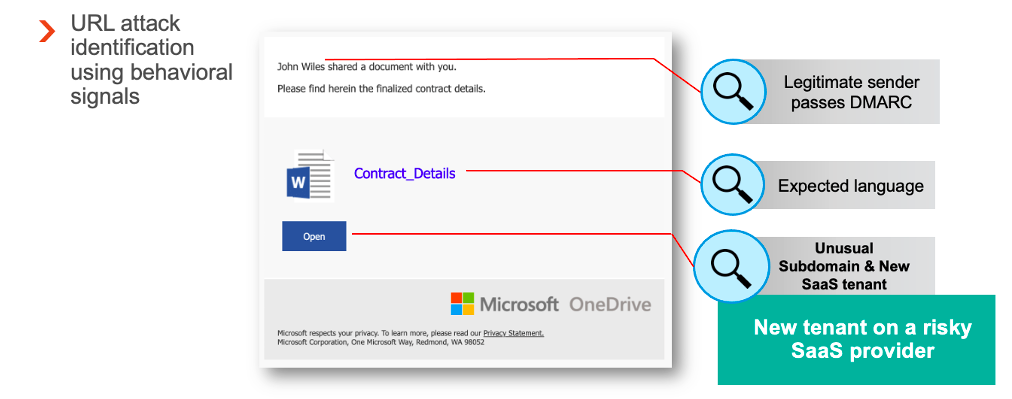

Ejemplo: Proveedor comprometido mediante una amenaza de uso compartido de archivos basada en URL

Figura 5. El motor de análisis del comportamiento Supernova será capaz de detectar mejor los proveedores comprometidos, incluso si los ciberdelincuentes utilizan un sitio para compartir archivos en sus intentos para estafar a las víctimas.

Digamos que uno de sus proveedores tiene una cuenta de Microsoft 365 comprometida. Un ciberdelincuente usurpa la cuenta, realiza algunas averiguaciones sobre los detalles de su relación con el proveedor y acto seguido crea un inquilino SaaS de OneDrive parecido para intentar cometer una estafa.

El mensaje que envía el ciberdelincuente procede de un remitente habitual legítimo, SharePoint, y supera la autenticación DMARC. En términos de reputación, este mensaje parece legítimo. El texto, un contrato, no es extraño si se tiene en cuenta la correspondencia de OneDrive anterior con este proveedor. Pero hay algunos indicios a los que dará sentido el motor Supernova.

El nuevo motor detectará que el subdominio de la URL del sitio de uso compartido de archivos es distinto y anómalo, y lo analizará en un entorno aislado (sandbox) para inspeccionar el contenido. Eso significa que Proofpoint está en mejor disposición para detectar e impedir que los atacantes comprometan cuentas de proveedores y utilicen “lookalike domains” (dominios parecidos) o incluso nuevos subdominios de inquilinos de sitios de uso compartido de archivos.

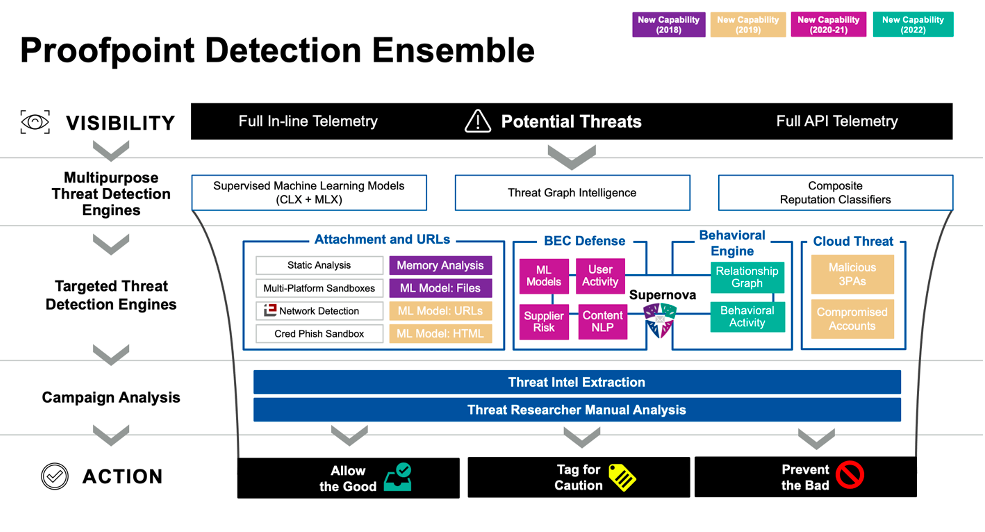

AI/ML y análisis del comportamiento: parte de un conjunto más amplio de funciones de detección

El uso de inteligencia artificial/aprendizaje automático para la inspección de contenido y el análisis de comportamiento pueden mejorar la eficacia de la detección. Sin embargo, hemos visto que, por sí solos, estos motores crean una gran cantidad de ruido. Esa es la razón por la que Proofpoint utiliza solo unos pocos motores en nuestras funciones de detección de 26 capas.

Figura 6. Las funciones de detección de Proofpoint: incluyen más de 26 capas, que permiten mejorar la probabilidad de denunciar mensajes maliciosos sin crear falsos positivos.

Amplios clasificadores de reputación combinados con nuestro gráfico de amenazas Nexus neutralizan habitualmente el 80 % de los mensajes maliciosos y de spam antes de que lleguen a los usuarios. Para algunos clientes, podemos estar hablando de decenas de millones de mensajes.

Creamos nuestro entorno aislado (sandboxing) para analizar URL y adjuntos internamente y utilizamos modelos de aprendizaje automático para detectar URL/HTML/archivos maliciosos como resultado de malware o manipulación potencial.

Los flujos de Proofpoint Emerging Threat (ET) Intelligence pueden identificar rápidamente direcciones IP de alto riesgo incluso si se convirtieron en maliciosas recientemente. Nuestros datos de amenazas cloud pueden identificar aplicaciones externas maliciosas o cuentas comprometidas, y evitar que se activen dichas amenazas. Y nuestro equipo de inteligencia sobre amenazas ata todos los cabos, extrayendo más de 7000 campañas al año para obtener un conocimiento profundo de las amenazas emergentes avanzadas y poder descubrir las últimas tendencias.

Ponga a prueba la tecnología con nuestra evaluación rápida de riesgos asociados al correo electrónico

En última instancia lo realmente importante es cómo trabajan estas tecnologías para reducir los riesgos de su organización. Si desea conocer el nivel de riesgo actual de su organización de forma inmediata, la evaluación rápida de riesgos asociados al correo electrónico de Proofpoint le permitirá:

- Conocer su nivel de seguridad y descubrir las amenazas que escapan a su solución de protección del correo electrónico.

- Conseguir visibilidad de los usuarios objetivo de amenazas.

- Descubrir cómo Proofpoint puede proporcionar la mejor protección integrada contra las amenazas emergentes.

Para obtener más información sobre esta evaluación de riesgos gratuita y programar una para su organización, consulte esta página.