Reducir los riesgos que crean las personas en sus organizaciones no es tarea fácil. Ocurre a diario; los empleados pierden sus credenciales, descargan y ejecutan malware, caen en la trampa de los ataques de ingeniería social y, sin darse cuenta, ponen en riesgo los datos. Es más, generan estos riesgos justo en las aplicaciones que más necesitan las empresas: el correo electrónico, las herramientas de colaboración, las aplicaciones cloud y la web.

Presentamos Proofpoint Nexus, que ofrece a los equipos de seguridad una plataforma integrada que emplea varios tipos de modelos entrenados con billones de interacciones con mensajes de correo electrónico, la web y la nube. Hemos dotado a Nexus de todas las funcionalidades necesarias, desde la IA semántica y basada en comportamientos, hasta la detección de amenazas a través de la investigación. Así podemos afrontar los desafíos de la ciberseguridad centrada en las personas, para que las organizaciones puedan proteger a su personal y sus datos.

Nexus proporciona información de utilidad en cuatro áreas

Proofpoint Nexus transforma ingentes cantidades de datos brutos en información práctica que utilizamos en nuestros innovadores productos en cuatro áreas:

- Defensa frente a amenazas

- Protección de la información

- Guía de seguridad

- Seguridad de aplicaciones e identidades

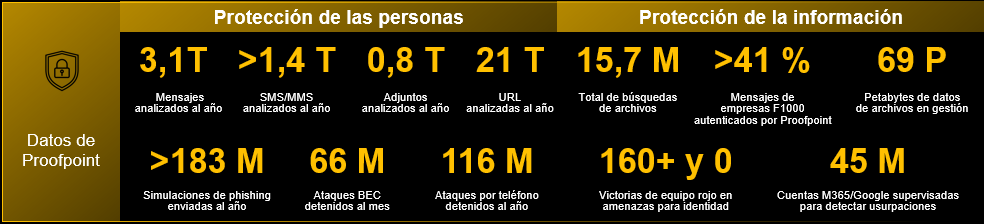

La información que proporciona Proofpoint es inigualable.

Con el lanzamiento de Nexus, Proofpoint se centra en la defensa frente a las amenazas. Los ciberdelincuentes actúan en cada etapa de la cadena de ataque. Para ello, se sirven del correo electrónico, las herramientas de colaboración y las plataformas cloud.

Proofpoint Nexus combina IA semántica y basada en comportamientos, aprendizaje automático (ML) e inteligencia de amenazas optimizada, obtenida de investigadores, para crear una defensa multicapa. Todo ello nos permite identificar, detener y analizar en tiempo real las amenazas en evolución, como el phishing MFA, la usurpación de cuentas cloud, el ransomware y los ataques BEC.

Tecnología de detección para la seguridad centrada en las personas

Las amenazas actuales cambian constantemente. Por eso, una sola capa de defensa no basta para neutralizarlas. Cada componente de Proofpoint Nexus cumple un papel específico. Esta solución procesa enormes cantidades de datos procedentes del correo electrónico, las plataformas cloud y las herramientas de colaboración, con el fin de proteger todos los puntos de comunicación e interacción. Su diseño modular lo cubre todo, desde la detención de amenazas antes de que lleguen a los usuarios hasta la supervisión de los riesgos una vez recibidas.

Estos son los cinco modelos que emplea.

1: Nexus Language Model (LM) for BEC

Este modelo emplea los modelos avanzados de lenguaje basados en IA para frenar los ataques BEC. Analiza minuciosamente el contenido del correo electrónico para detectar elementos que suelen aparecer en las amenazas BEC, como términos relativos a transacciones o que indiquen urgencia. Mediante el reconocimiento de estos sutiles patrones lingüísticos e indicios de comportamientos, Nexus LM for BEC identifica mensajes de correo electrónico sospechosos antes de que puedan provocar daños.

Aspectos destacados

- Nexus LM se basa en modelos de procesamiento de lenguaje (o Language Models, LM), por lo que puede analizar la intención y el contexto de los mensajes. De esta forma, identifica los ingeniosos patrones maliciosos que podrían sortear los sistemas de seguridad tradicionales.

- Nexus LM puede detectar amenazas ocultas en el correo electrónico, las herramientas de colaboración y las plataformas de mensajería.

- Nexus LM no analiza características básicas del lenguaje de cada usuario.

Nexus en acción

Nexus LM añade una capa de defensa fundamental contra los ataques avanzados que llegan a través del correo electrónico. En un ataque BEC, un ciberdelincuente podría hacerse pasar por un CEO y solicitar una transferencia bancaria. Aunque el mensaje del ciberdelincuente no contuviera los marcadores de phishing tradicionales, Nexus podría interpretar la intención subyacente. De esta forma, identificaría que se trata de un intento de cometer un fraude financiero y activaría una alerta de seguridad.

2: Nexus Threat Intelligence (TI)

Para adelantarse a las amenazas, se necesita inteligencia en tiempo real que permite prever las tácticas de los atacantes. Nexus TI integra ingentes cantidades de datos sobre amenazas para garantizar que las soluciones de Proofpoint se adelanten siempre a su evolución. Este modelo no solo mejora la detección en todos los productos de Proofpoint, sino que además ofrece actualizaciones en tiempo real de las amenazas emergentes, las tácticas de ataque y las vulnerabilidades de los sistemas.

Gracias a Nexus TI, centrado en la inteligencia sobre amenazas avanzadas, los productos de Proofpoint pueden detectar y proteger de forma proactiva contra los ataques. Este sistema es fundamental para mantener una seguridad resiliente contra los ciberdelincuentes actuales.

Aspectos destacados

- Nexus TI ingiere enormes cantidades de datos globales y aplica aprendizaje automático (ML) para convertir esos datos en información práctica.

- Esta inteligencia alimenta todas las soluciones de Proofpoint.

- Nexus TI se adapta continuamente para ayudar a las empresas a ir un paso por delante de los atacantes.

Nexus en acción

Hace poco, Nexus identificó una campaña de phishing dirigida contra instituciones financieras. Tras un cambio de política, cuando los intentos de phishing comenzaron a imitar a la administración tributaria, Nexus detectó las tácticas y alertó a los equipos de seguridad. Esta respuesta rápida e inteligente permitió a las instituciones actuar rápidamente para reforzar sus defensas y bloquear el ataque.

3: Nexus Relationship Graph (RG)

Las amenazas internas y las cuentas comprometidas pueden pasar desapercibidas fácilmente en los sistemas de seguridad tradicionales. Por eso es importante ser capaz de identificar cualquier cambio sutil en el comportamiento de los usuarios. Nexus RG emplea inteligencia artificial para supervisar y evaluar el comportamiento de los usuarios con el fin de reforzar las medidas de ciberseguridad en la empresa. Gracias al análisis de comportamientos, el aprendizaje automático y la detección de anomalías, Nexus RG identifica desviaciones respecto a las acciones habituales de los usuarios que puedan ser indicio de la presencia de una amenaza potencial.

Nexus RG se integra plenamente con los sistemas de detección de amenazas de Proofpoint, lo que le permite mejorar las defensas en tiempo real y proteger su organización frente a las amenazas provocadas por comportamientos de riesgo de los usuarios.

Aspectos destacados

- Nexus RG supervisa la actividad de los usuarios de manera permanente y analiza los datos en tiempo real para detectar desviaciones que sean indicio de acciones maliciosas.

- Nexus RG emite alertas proactivas para que los equipos de seguridad puedan responder rápidamente y evitar los daños.

- Nexus RG refuerza el enfoque de la seguridad centrado en las personas, abordando tanto los riesgos externos como internos.

Nexus en acción

Nexus RG puede jugar un importante papel en la gestión proactiva de riesgos y la prevención de amenazas internas. Veamos este ejemplo. Nexus RG avisa si un empleado que gestiona datos de marketing, de repente, descarga registros financieros fuera del horario laborable. Esta actividad es inusual, así que activa una alerta. La alerta permite al equipo de seguridad descubrir que hay una cuenta comprometida. Como resultado, el equipo puede evitar la filtración de datos antes de que el daño esté hecho.

4: Nexus Machine Learning (ML)

Al aumentar la complejidad de las amenazas, las defensas basadas en reglas resultan insuficientes. Nexus ML es una tecnología que utiliza la IA para garantizar que los productos de Proofpoint detecten y mitiguen una gran variedad de amenazas en evolución, en distintas áreas de ciberseguridad. Esta tecnología emplea técnicas avanzadas, como el aprendizaje supervisado y no supervisado y los métodos de ensamblaje, para proporcionar una seguridad escalable y eficaz.

Aspectos destacados

- Nexus ML evoluciona a partir de los datos de ataques reales. De esta forma, mejora la precisión de la detección y minimiza los falsos positivos.

- Nexus ML aplica inteligencia basada en IA a escenarios de ataque reales y así garantiza unas medidas de protección sólidas y ágiles.

- Nexus ML emplea aprendizaje automático avanzado para mejorar las funciones de detección de amenazas en los productos de Proofpoint.

Nexus en acción

Nexus ML puede detectar indicadores sutiles, como URL modificadas o comportamientos poco habituales de archivos adjuntos, en grandes volúmenes de correo electrónico y tráfico web. Esto le permite identificar amenazas que no se conocían hasta el momento, como los ataques de phishing nuevos. A continuación, Nexus ML puede bloquear estas amenazas en toda la red.

5: Nexus Computer Vision (CV)

Los ciberdelincuentes utilizan engaños visuales, como sitios de phishing, archivos adjuntos maliciosos y sitios web falsos para evadir las medidas de protección tradicionales. Nexus CV detecta amenazas ocultas en elementos visuales, como imágenes, códigos QR y mensajes de correo electrónico manipulados. Al centrarse en los vectores de ataque visuales, este modelo mejora la seguridad con una respuesta eficaz a los ataques que emplean imágenes incrustadas y otros tipos de contenido gráfico.

Aspectos destacados

- Nexus CV identifica y neutraliza las amenazas basadas en contenido visual.

- Gracias a una tecnología avanzada de visión por ordenador, Nexus CV detecta las amenazas ocultas en elementos visuales, como los sitios de phishing, códigos QR, archivos adjuntos maliciosos y mensajes falsificados.

Nexus en acción

Nexus CV puede identificar códigos QR maliciosos incrustados en documentos o archivos adjuntos del correo electrónico. Estos códigos pueden dirigir a los usuarios hacia sitios web peligrosos o activar descargas de malware. Nexus CV detecta estas sutiles amenazas y las señala, antes de que los usuarios interaccionen con ellas.

Nexus CV puede identificar imágenes que crean riesgos de incumplimiento de normativas, como contenido inapropiado o imágenes asociadas a dicho incumplimiento. Este tipo de detección proactiva añade una fuerte capa de protección, más allá de los métodos habituales basados en texto.

Afronte las amenazas futuras con más confianza, gracias a Proofpoint Nexus

Proofpoint Nexus aplica un enfoque de seguridad centrado en las personas. Los modelos de Nexus funcionan de manera conjunta para detectar las amenazas ocultas, neutralizar los riesgos y proteger de manera preventiva su empresa contra nuevos vectores de ataque. Además, proporciona protección proactiva y por capas para afrontar las amenazas futuras con más confianza y resiliencia.

Póngase en contacto con nosotros hoy mismo para obtener una demostración personalizada. Compruebe de primera mano cómo nuestra plataforma puede mejorar su seguridad con la inteligencia artificial.