Las empresas que eligen Proofpoint suelen sernos fieles. De hecho, aunque muchos empiezan utilizando solamente nuestras herramientas de detección de amenazas por correo electrónico, con el tiempo suelen consolidar el resto de herramientas de ciberseguridad con nosotros. Terminan utilizando Proofpoint para sus otras superficie de ataque, como las amenazas asociadas a la identidad y la protección de la información.

¿Pero qué ocurre si un directivo de alto nivel le obliga a utilizar Abnormal Security? Eso es lo que le sucedió a la empresa de servicios financieros Fortune 500 que se menciona en este artículo de blog. Querían compartir su experiencia pero solicitaron permanecer en el anonimato. Como cliente de Proofpoint y Abnormal, disponen de información privilegiada sobre lo que hace que Proofpoint destaque frente a la competencia.

Enfoque de defensa en profundidad

La empresa, que ya era cliente de Microsoft 365 E5, desplegó un enfoque de seguridad de defensa en profundidad para complementar las funciones seguridad del correo electrónico nativas y de Microsoft Defender, que no eran lo suficientemente buenas como para detectar y bloquear el phishing, el malware y el ransomware. También utilizaban CrowdStrike y complementaban estas herramientas con Proofpoint Threat Protection. Proofpoint aseguraba que podría detectar y bloquear amenazas de correo electrónico más sofisticadas como:

- Ataques de ingeniería social

- Estafas Business Email Compromise (BEC)

- Phishing de credenciales avanzado

Gracias a la combinación de Microsoft, Proofpoint y CrowdStrike, el cliente disponía de una protección robusta del correo electrónico. Era capaz de detectar y bloquear las amenazas distribuidas por correo electrónico y automatizar la corrección en todas sus oficinas internacionales. Y contaba con un sólido modelo de detección continua (antes de la entrega, después de la entrega y al hacer clic) en todo su flujo de entrega de correo electrónico. La protección de extremo a extremo es la razón por la que el 87 % de las empresas Fortune 100 confían en Proofpoint para proteger a sus empleados y su actividad comercial.

Debido a que el equipo directivo del cliente creía realmente en el enfoque de defensa en profundidad, decidió añadir Abnormal Security como una capa adicional de protección. Abnormal es una herramienta basada en API, solo de corrección después de la entrega, que se presenta como fácil de usar. Gracias a IA basada en el comportamiento, se comercializa como una herramienta que basta con configurar una vez y olvidarse de ella, capaz de detectar y corregir las amenazas del correo electrónico con mayor rapidez, al tiempo que mejora la eficacia operativa.

La empresa no tardó en integrar Abnormal con sus API de Microsoft 365 existentes, de manera que pudiera recibir mensajes de correo electrónico de Microsoft. Al mismo tiempo, el cliente desactivó la corrección automatizada en Proofpoint Threat Response Auto-Pull. La herramienta de Abnormal se encargaba ahora de analizar los correos electrónicos después de su entrega.

“Nos dijeron que solo teníamos que configurarla y olvidarnos, pero con Abnormal descubrimos que nada más lejos de la realidad”.

— Director de TI, seguridad de datos, empresa de servicios financieros Fortune 500

Comparativa directa: Proofpoint vs. Abnormal

Una vez que empezaron a utilizar Abnormal, el equipo de ciberseguridad observó lo que podía hacer y evaluó la eficacia del nuevo enfoque de defensa en profundidad de la empresa. Esto es lo que observaron.

Eficacia antes de la entrega: gana Proofpoint

A diferencia de Proofpoint, Abnormal no proporciona ninguna capacidad de detección o análisis previa a la entrega; tiene una tasa de eficacia previa a la entrega del 0 %. Compárese con la detección antes de la entrega de Proofpoint, que bloquea las amenazas nuevas y conocidas antes de que lleguen a las bandejas de entrada de los usuarios. Esto evita que los usuarios interactúen con las amenazas y reduce la carga posterior de los equipos de seguridad.

Proofpoint utiliza una pila de detección multicapa para identificar con precisión y detectar la más amplia variedad de amenazas. Nuestro amplio conjunto de tecnologías de detección nos permite aplicar la técnica adecuada para cada amenaza. Esto incluye timos de códigos QR, amenazas basadas en URL y ataques BEC.

Gracias a la combinación de nuestra protección de adjuntos actual con nuestras nuevas funciones de retención y análisis en entorno aislado de los mensajes sospechosos con URL, Proofpoint garantiza que lleguen menos URL maliciosas y payloads peligrosas a las bandejas de entrada de los usuarios. Esto incluye códigos QR o cualquier archivo malicioso que vaya adjunto a un mensaje de correo electrónico. Y gracias a nuestro nuevo motor de detección de grandes modelos de lenguaje (LLM) antes de la entrega, que utiliza análisis semántico, las organizaciones también están protegidas frente a amenazas como las estafas BEC. Este motor puede entender la intención y el contexto del lenguaje que hay dentro de los mensajes de correo electrónico.

Proofpoint cuenta con más de 20 años de experiencia en inteligencia artificial y aprendizaje automático. Nuestros modelos se entrenan con los conjuntos de datos más completos, por lo que proporcionan una precisión y eficacia superiores. Analizamos más de 3 billones de mensajes al año para más de 510 000 empresas de todo el mundo. Gracias a que disponemos de los datos adecuados para entrenar constantemente nuestros modelos de inteligencia artificial y aprendizaje automático, ofrecemos una tasa de eficacia del 99,99 %.

Visibilidad de inteligencia de amenazas: gana Proofpoint

A diferencia de Proofpoint, Abnormal no proporciona visibilidad de inteligencia de amenazas ni telemetría de las amenazas desconocidas o nuevas en el panorama de amenazas mundial. Esto hace que Abnormal tenga un importante punto ciego de detección. Por el contrario Proofpoint le proporciona abundante inteligencia sobre amenazas para ayudarle a adelantarse al panorama de amenazas en constante cambio. Somos su sistema de alerta temprana.

Contamos con un equipo de investigadores especializados en investigación de amenazas que identifican nuevas tendencias y rastrean la actividad de los ciberdelincuentes, incluidos los que se dedican a las amenazas persistentes avanzadas (APT). Y no nos guardamos estos datos para nosotros. En su lugar, le proporcionamos de forma proactiva una visión general de los datos sobre amenazas a nivel ejecutivo, global y vertical, para que esté siempre informado de lo que ocurre en el panorama de las amenazas a través del correo electrónico. También proporcionamos información detallada sobre qué actores de amenazas específicos tienen en el punto de mira a su empresa. Ese conocimiento incluye la evolución de sus tácticas y técnicas.

Además, la inteligencia de amenazas de Proofpoint es fácil de comprender. No solo explica por qué se condenó una amenaza, sino que también proporciona una cronología, una lista de los usuarios afectados y otros puntos observados por nuestra IA basada en el comportamiento. El cliente dijo que encontraba increíblemente valiosa nuestra visibilidad más completa y profunda de las amenazas. Y cuando compararon la inteligencia y visibilidad de Abnormal con Proofpoint, encontraron que Abnormal era muy limitada.

Corrección automática tras la entrega: gana Proofpoint

Abnormal se basa en un único método de detección: la detección de anomalías. Por sí misma, la detección de anomalías es extremadamente “ruidosa” y genera muchos falsos positivos. Cuando los mensajes legítimos se marcan como sospechosos o maliciosos, se interrumpe la actividad comercial. Pero eso no es todo. Los equipos de seguridad también tienen mucho más trabajo que hacer. Eso se debe a que son ellos los que deben clasificar manualmente, investigar y corregir cada uno de ellos.

El cliente descubrió que Abnormal necesitaba mucha atención. Su equipo de seguridad tenía que verificar constantemente los mensajes de correo electrónico, devolver los falsos positivos a las bandejas de entrada de los usuarios y eliminar los mensajes maliciosos que se dejaban pasar. De hecho, el equipo de seguridad tuvo que asignar a un investigador a tiempo completo para revisar cada alerta, cada día durante casi un año.

Y lo que es peor, Abnormal también despertaba al equipo de seguridad por la noche. ¿Por qué? Cuando Proofpoint determinaba que un mensaje era malicioso, enviaba una alerta después de la entrega a Abnormal. A partir de ahí, le correspondía a Abnormal eliminar el mensaje de la bandeja de entrada del usuario. Si Abnormal determinaba que el mensaje era inofensivo, entonces no se eliminaba y permanecía en la bandeja de entrada del usuario. En otras palabras, los miembros del equipo tuvieron que entrar en el sistema para eliminar cada mensaje que Proofpoint marcó como malicioso. (Esta situación se volvió especialmente frustrante cuando el equipo de seguridad tuvo que eliminar manualmente los mensajes a la 1 de la madrugada de un fin de semana).

El cliente puso este asunto en conocimiento del equipo de Abnormal. Sin embargo, les dijeron que la situación “confundiría sus algoritmos”. No pudieron añadir excepciones para las alertas de mensajes maliciosos de Proofpoint.

La elección es clara

Después de utilizar Abnormal durante casi un año, el cliente no quedó impresionado con la experiencia. Se vio desbordado por el creciente número de falsos positivos. Y no le gustaba la falta de visibilidad de la inteligencia de amenazas y la ineficacia de su corrección posterior a la entrega. Como resultado, el cliente pidió acelerar su renovación anual de Proofpoint Threat Response Auto-Pull. Y eliminó a Abnormal de su entorno tan pronto como fue posible.

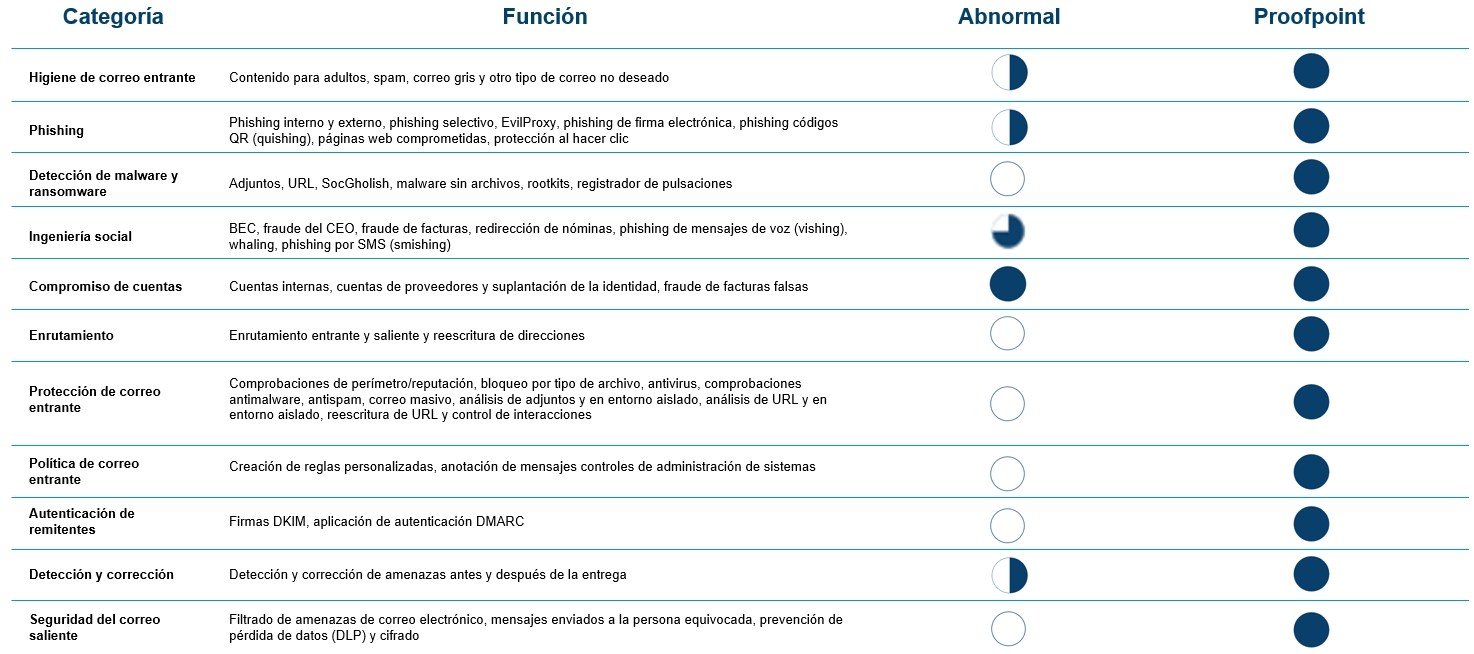

Comparativa entre Abnormal Security y Proofpoint

La experiencia y las conclusiones de esta empresa no son inusuales. La investigación de Proofpoint demuestra que las empresas que cambian a Proofpoint experimentan una mejora superior al 30 % en su capacidad de detección y prevención de mensajes maliciosos.

El atractivo de Abnormal se desvanece rápidamente cuando se consideran sus riesgos. Abnormal tiene costes ocultos y complejidades que lastran a esta empresa en términos de mantenimiento, operaciones, soporte y coste total de propiedad. Y tenga en cuenta que Abnormal no puede existir sin Microsoft. Esto significa que la seguridad de su empresa depende exclusivamente de las capacidades de seguridad del correo electrónico de Microsoft.

Proofpoint proporciona seguridad centrada en las personas

La elección que haga en materia de ciberseguridad es fundamental para sus empleados y su actividad profesional. Cuando comparamos Proofpoint y Abnormal, Proofpoint gana en todos los aspectos.

Para mantener su empresa a salvo de las amenazas avanzadas actuales, es fundamental contar con una estrategia de defensa en profundidad que complemente sus capacidades nativas de seguridad del correo electrónico de Microsoft. Puede lograr una protección de extremo a extremo cuando adopta un enfoque moderno de la seguridad del correo electrónico centrándose en la detección y el análisis continuos de las amenazas (antes de la entrega, después de la entrega y en el momento de hacer clic) en todo el flujo de entrega del correo electrónico.

En este panorama fragmentado, Proofpoint proporciona una solución integral que abarca la protección contra amenazas basada en inteligencia artificial/aprendizaje automático, el análisis de comportamiento y la corrección automatizada. Nuestra seguridad centrada en las personas es indispensable en sus esfuerzos por frustrar una amplia variedad de sofisticadas amenazas que se distribuyen a través del correo electrónico.

Para obtener más información sobre la seguridad centrada en las personas y cómo puede ayudarle Proofpoint a proteger a sus empleados y su empresa, descargue el resumen de la solución, Microsoft y Proofpoint: Juntos más seguros.