Les entreprises qui choisissent Proofpoint ont tendance à nous rester fidèles. Si bon nombre d’entre elles commencent par utiliser nos outils de détection des menaces email, elles finissent souvent par adopter nos autres outils de cybersécurité et par utiliser Proofpoint pour leurs autres surfaces d’attaque, comme les menaces liées aux identités et la protection des informations.

Mais que se passe-t-il si la direction impose l’adoption d’Abnormal Security ? C’est ce qui est arrivé à l’entreprise de services financiers du classement Fortune 500 dont il est question dans cet article. Elle souhaitait partager son expérience, tout en restant anonyme. En tant que cliente de Proofpoint et d’Abnormal, elle nous livre quelques clés sur ce qui distingue Proofpoint de la concurrence.

Une approche de défense en profondeur

Déjà cliente de Microsoft 365 E5, l’entreprise a déployé une approche de défense en profondeur, car les fonctionnalités de protection de la messagerie natives et de Microsoft Defender n’étaient pas suffisamment efficaces pour détecter et bloquer le phishing, les malwares et les ransomwares. Elle utilisait également CrowdStrike et complétait ces outils avec Proofpoint Threat Protection. Proofpoint lui a assuré qu’elle pourrait détecter et bloquer les menaces email plus sophistiquées, telles que les suivantes :

- Attaques d’ingénierie sociale

- Piratage de la messagerie en entreprise (BEC, Business Email Compromise)

- Phishing d’identifiants de connexion avancé

En combinant Microsoft, Proofpoint et CrowdStrike, le client bénéficiait d’une protection efficace de la messagerie. Il pouvait détecter et bloquer les menaces email ainsi qu’automatiser la correction dans tous ses bureaux à travers le monde. Qui plus est, il profitait d’un puissant modèle de détection continue (avant et après la remise ainsi qu’au moment du clic) tout au long du flux de remise des emails. C’est pour sa protection de bout en bout que 87 % des entreprises du classement Fortune 100 font confiance à Proofpoint pour protéger leurs collaborateurs et leurs activités.

Comme l’équipe de direction de l’entreprise croyait vraiment à l’approche de défense en profondeur, elle a décidé d’ajouter Abnormal Security en tant que couche de défense supplémentaire. Abnormal est un outil de correction après la remise basé sur des API qui est réputé pour sa facilité d’utilisation. Optimisé par l’IA comportementale, il est vendu comme une solution ne nécessitant aucune intervention une fois mise en place et capable de détecter et de neutraliser plus rapidement les menaces email tout en améliorant l’efficacité opérationnelle.

L’entreprise a rapidement intégré Abnormal à ses API Microsoft 365 existantes afin qu’Abnormal puisse recevoir des emails de Microsoft. En parallèle, le client a désactivé la correction automatisée proposée par Proofpoint Threat Response Auto-Pull. Il incombait donc désormais à l’outil Abnormal d’analyser les emails après la remise.

« On nous avait dit que la solution Abnormal ne nécessitait aucune intervention après sa mise en place, mais rien n’est plus faux. »

— Directeur informatique, sécurité des données, entreprise de services financiers du classement Fortune 500

Comparaison entre Proofpoint et Abnormal

Une fois qu’elle a commencé à utiliser Abnormal, l’équipe de cybersécurité a regardé ce que la solution était capable de faire et a évalué les résultats de la nouvelle approche de défense en profondeur de l’entreprise. Voici ce qu’elle a observé.

Efficacité avant la remise : avantage à Proofpoint

Contrairement à Proofpoint, Abnormal ne propose aucune fonctionnalité de détection ou d’analyse avant la remise, et présente un taux d’efficacité avant la remise de 0 %. Proofpoint, quant à lui, offre des fonctionnalités de détection avant la remise qui bloquent les menaces connues et émergentes avant qu’elles ne soient distribuées dans les boîtes de réception des utilisateurs. Cela empêche les utilisateurs d’interagir avec des menaces et réduit la charge de travail en aval des équipes de sécurité.

Proofpoint utilise une pile de détection multicouche pour identifier et détecter avec précision un large éventail de menaces. Grâce à notre large éventail de technologies de détection, nous sommes en mesure d’appliquer la bonne technique à la bonne menace. Cela inclut les faux codes QR, les menaces basées sur des URL et les attaques BEC.

En combinant notre protection existante contre les pièces jointes malveillantes et nos nouvelles fonctionnalités de confinement et de sandboxing des messages suspects contenant des URL avant la remise, Proofpoint s’assure que moins d’URL suspectes et de charges virales dangereuses sont distribuées dans les boîtes de réception des utilisateurs. Cela inclut les faux codes QR et tous les fichiers malveillants joints à des emails. En outre, grâce à notre nouveau moteur de détection avant la remise basé sur de grands modèles de langage (LLM) et sur une analyse sémantique, les entreprises sont également protégées contre les menaces telles que les attaques BEC. Ce moteur peut comprendre l’intention et le contexte du langage contenu dans les emails.

Proofpoint possède plus de 20 ans d’expérience de l’IA et de l’apprentissage automatique. Nos modèles sont entraînés avec des ensembles de données plus riches, pour une précision et une efficacité inégalées. Nous analysons plus de 3 billions de messages par an pour plus de 510 000 entreprises à travers le monde. Comme nous disposons des bonnes données pour entraîner en permanence nos modèles d’IA et d’apprentissage automatique, notre taux d’efficacité s’élève à 99,99 %.

Visibilité sur la threat intelligence : avantage à Proofpoint

Contrairement à Proofpoint, Abnormal n’offre aucune visibilité sur la threat intelligence ni aucune donnée télémétrique sur les menaces inconnues ou émergentes dans le paysage mondial des menaces. Sa détection présente donc de nombreux angles morts. À l’inverse, Proofpoint vous fournit une threat intelligence riche pour vous aider à garder une longueur d’avance sur le paysage des menaces en constante évolution. Nous sommes votre système d’avertissement précoce.

Notre équipe de chercheurs spécialisés en menaces enquête sur les menaces, identifie les nouvelles tendances et surveille les activités des cybercriminels, dont celles des auteurs de menaces persistantes avancées (APT). Et nous ne gardons pas ces données pour nous. Nous vous offrons de façon proactive un aperçu des données sur les menaces à l’intention des dirigeants, au niveau mondial et au sein des différents secteurs d’activité, afin que vous soyez toujours au courant de l’évolution du paysage des menaces email. Nous vous fournissons également des informations détaillées sur les cybercriminels spécifiques qui ciblent votre entreprise. Ces informations incluent la manière dont leurs tactiques et techniques évoluent.

La threat intelligence de Proofpoint est facile à comprendre. Non seulement elle explique pourquoi une menace a été signalée, mais elle offre également une chronologie, une liste des utilisateurs affectés et d’autres points observés par notre IA comportementale. Le client a admis qu’il avait trouvé notre visibilité sur les menaces plus riche et plus approfondie extrêmement précieuse. Et lorsqu’il a comparé la threat intelligence et la visibilité d’Abnormal à celles offertes par Proofpoint, il a conclu qu’Abnormal était très limité.

Correction après la remise : avantage à Proofpoint

Abnormal n’a recours qu’à une seule méthode de détection : la détection des anomalies. Or celle-ci génère beaucoup d’informations parasites et de faux positifs. Lorsque des messages légitimes sont marqués comme suspects ou malveillants, les activités sont perturbées. Mais ce n’est pas tout. Cela accroît également la charge de travail des équipes de sécurité, qui doivent trier, analyser et corriger manuellement chaque email.

Le client a trouvé qu’Abnormal demandait beaucoup d’attention. Son équipe de sécurité devait constamment vérifier les emails, remettre les faux positifs dans les boîtes de réception des utilisateurs et supprimer les messages malveillants qui étaient passés entre les mailles du filet. Un chercheur de l’équipe de sécurité a dû se consacrer à plein temps à l’examen de chaque alerte, et ce tous les jours pendant près d’un an.

Pire encore, Abnormal tenait l’équipe de sécurité éveillée la nuit. Pourquoi ? Quand Proofpoint déterminait qu’un message était malveillant, il envoyait une alerte à Abnormal après la remise. À ce stade, il incombait à Abnormal de supprimer le message de la boîte de réception de l’utilisateur. Si Abnormal déterminait que le message était inoffensif, celui-ci n’était pas supprimé et restait dans la boîte de réception de l’utilisateur. Autrement dit, les membres de l’équipe devaient accéder au système pour supprimer chaque message marqué comme malveillant par Proofpoint. (Une situation particulièrement frustrante lorsque l’équipe de sécurité devait supprimer manuellement des messages à 1 h du matin le week-end.)

Le client a attiré l’attention d’Abnormal sur ce problème, qui a répondu que la situation « dérouterait ses algorithmes » et qu’il lui était impossible d’ajouter des exceptions pour les alertes malveillantes de Proofpoint.

Le choix est évident

Après près d’un an d’utilisation d’Abnormal, le client n’était pas satisfait de son expérience. En plus d’être submergé par un nombre croissant de faux positifs, il n’appréciait pas le manque de visibilité sur la threat intelligence ni l’inefficacité de la correction après la remise. Par conséquent, le client a demandé à accélérer le renouvellement de son abonnement annuel à Proofpoint Threat Response Auto-Pull et a supprimé Abnormal de son environnement dès que cela s’est avéré possible.

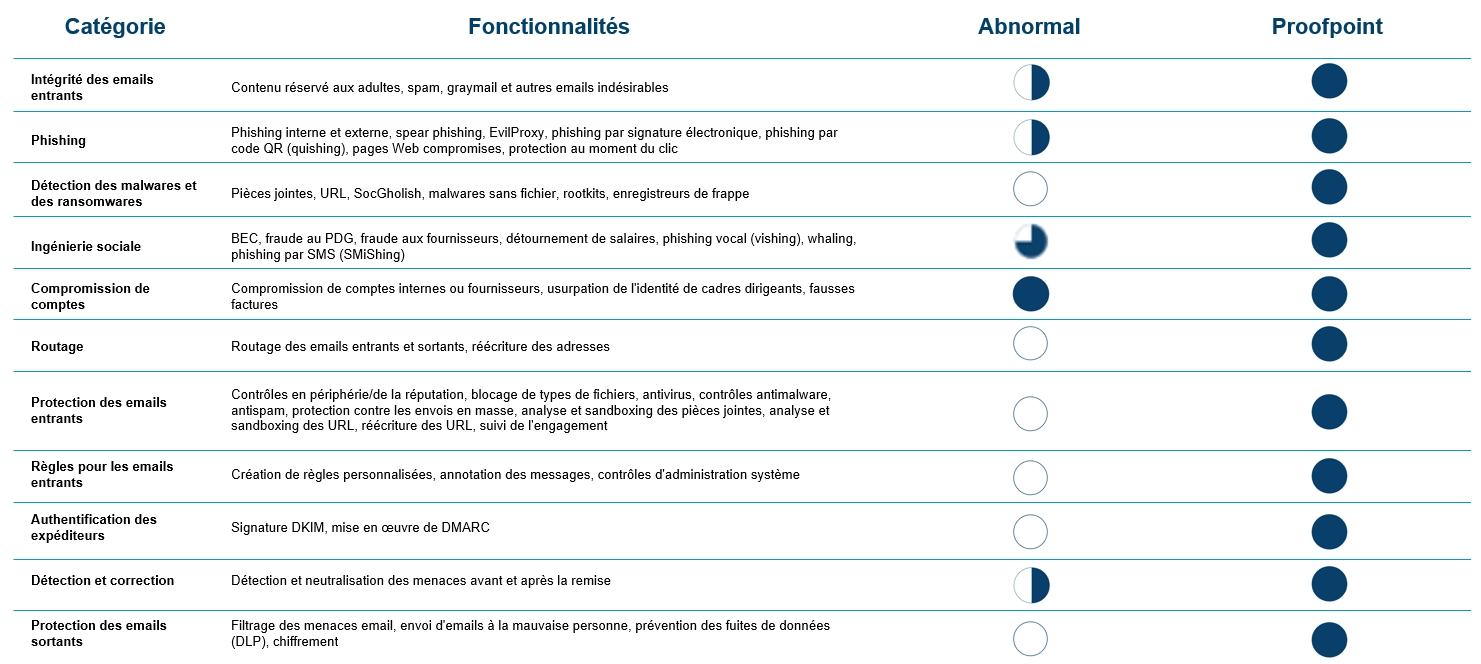

Comparaison entre Abnormal Security et Proofpoint

L’expérience et les conclusions de cette entreprise ne sont pas inhabituelles. Les études que nous avons menées montrent que les entreprises qui passent à Proofpoint voient la détection et la prévention des messages malveillants s’améliorer de plus de 30 %.

L’attrait d’Abnormal se dissipe rapidement lorsque vous prenez en considération les risques qu’il présente. Abnormal comporte des coûts et des complexités cachés qui ont alourdi le fardeau de cette entreprise en matière de maintenance, d’exploitation, de prise en charge et de coût total de possession. Et n’oubliez pas qu’Abnormal ne peut pas exister sans Microsoft. Cela signifie que la sécurité de votre entreprise dépend uniquement des fonctionnalités de protection de la messagerie de Microsoft.

Proofpoint offre une sécurité centrée sur les personnes

Vos choix en matière de cybersécurité sont cruciaux pour vos collaborateurs et votre entreprise. Si l’on compare Proofpoint à Abnormal, Proofpoint gagne à tous les coups.

Pour protéger votre entreprise contre les menaces avancées actuelles, il est primordial d’adopter une stratégie de défense en profondeur qui complète les fonctionnalités de protection de la messagerie de Microsoft. Vous pouvez bénéficier d’une protection de bout en bout lorsque vous adoptez une approche moderne de la protection de la messagerie en vous concentrant sur la détection et l’analyse continues des menaces (avant et après la remise ainsi qu’au moment du clic) tout au long du flux de remise des emails.

Dans ce paysage fragmenté, Proofpoint propose une solution cohérente, qui allie protection contre les menaces basée sur l’IA et l’apprentissage automatique, analyse comportementale et correction automatisée. Notre sécurité centrée sur les personnes soutient vos efforts visant à déjouer un large éventail de menaces email sophistiquées.

Pour en savoir plus sur la sécurité centrée sur les personnes et découvrir comment Proofpoint peut vous aider à protéger vos collaborateurs et votre entreprise, téléchargez notre fiche solution Microsoft 365 et Proofpoint – Une alliance pour plus de sécurité.