Les codes QR font partie de notre quotidien. Ils apparaissent aussi bien sur des menus de restaurant que sur des portails de paiement. Ils permettent d’accéder rapidement à des informations ou d’effectuer des tâches grâce à un simple scan depuis un smartphone. Cependant, l’omniprésence et la commodité des codes QR en font également un outil attrayant aux yeux des cybercriminels. Ces petits carrés en apparence inoffensifs servent désormais de chevaux de Troie dans certaines attaques de phishing.

En décembre 2023, Proofpoint a lancé de nouvelles fonctionnalités de détection des menaces en ligne en vue d’intercepter les menaces basées sur des codes QR, et ce pour plusieurs raisons. Premièrement, nous nous sommes rendu compte que ces attaques reposaient principalement sur des leurres et que les technologies existantes ne pouvaient pas analyser les URL intégrées avec précision. Nous avons également compris qu’il était fort probable que les utilisateurs tombent dans le piège de ces attaques, étant donné qu’une enquête externe a révélé que plus de 80 % d’entre eux considèrent que les codes QR ne présentent aucun danger.

Par ailleurs, nos propres recherches ont démontré que les attaques par code QR ciblent déjà le grand public. Le nombre quotidien d’attaques par code QR s’élève désormais à plusieurs dizaines de milliers. Nos clients doivent donc rester vigilants face à cette menace.

Pour lutter contre ce problème, Proofpoint propose aujourd’hui des simulations de phishing par code QR via Proofpoint Security Awareness. Ces simulations peuvent vous aider à apprendre à vos utilisateurs à reconnaître et à signaler de façon proactive les tentatives réelles de phishing par code QR.

Dans cet article, nous aborderons les principes de base de nos simulations et expliquerons en quoi elles constituent un pilier clé de notre stratégie de sécurité centrée sur les personnes. Mais avant toute chose, voyons ensemble comment fonctionne le phishing par code QR.

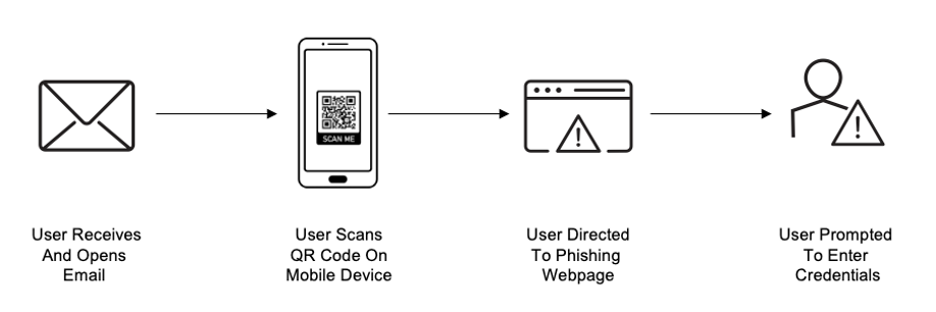

La séquence d’événements lors d’une attaque par code QR

Lors d’une attaque de phishing par code QR, un cybercriminel dissimule des URL malveillantes au sein d’un code QR qu’il intègre ensuite à un email. L’email a recours à l’ingénierie sociale pour inciter la victime à scanner le code. Une fois le code scanné, la victime est redirigée vers un site Web frauduleux conçu pour voler des données sensibles telles que des identifiants de connexion, des numéros de carte de crédit ou des données personnelles.

Aperçu d’une séquence d’attaque par code QR

Si les codes QR malveillants sont si difficiles à détecter, c’est parce que les cybercriminels combinent intentionnellement plusieurs tactiques de contournement avec des codes QR malveillants afin d’échapper aux passerelles de messagerie. Par exemple, dans une récente attaque par code QR, des cybercriminels ont dissimulé des codes QR malveillants dans une pièce jointe au format PDF. En outre, l’URL redirigée utilisait des tactiques de contournement telles que l’ajout d’un CAPTCHA Cloudflare pour paraître légitime. Les cyberpirates savent que si l’email est remis à leur victime, il peut entraîner une compromission, et continuent donc à investir dans les techniques de contournement.

La solution : les simulations de phishing par code QR

Le risque d’exposition des utilisateurs à une attaque de phishing par code QR est élevé. C’est la raison pour laquelle il est important de sensibiliser vos utilisateurs à cette menace. Notre simulation de phishing par code QR peut vous y aider.

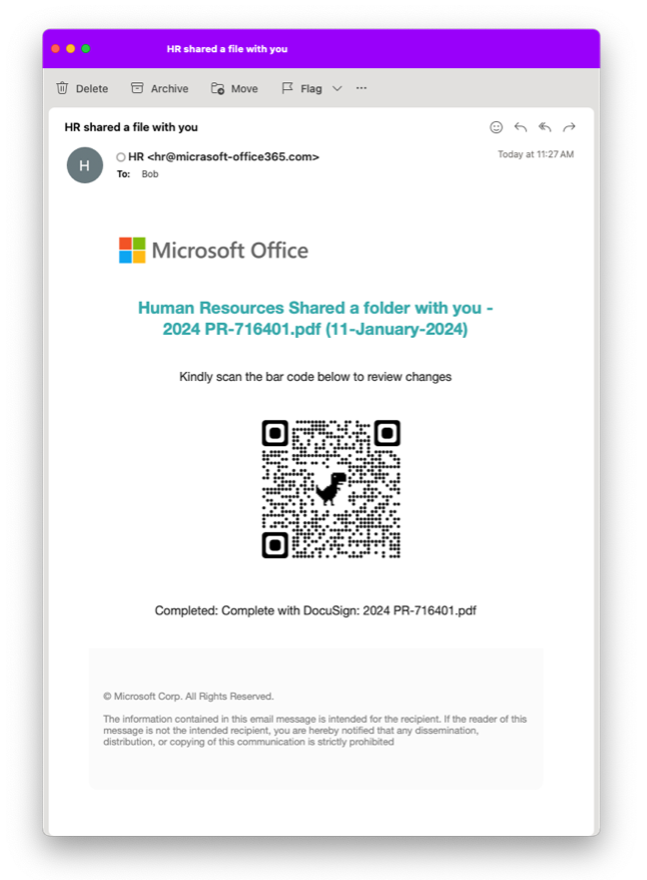

Pour faire simple, la simulation utilise des modèles d’emails basés sur des attaques réelles. Les administrateurs peuvent utiliser les modèles prédéfinis pour lancer des campagnes de simulation qui testent la réaction des collaborateurs à une attaque par code QR.

Ces simulations permettent aux utilisateurs de s’entraîner à identifier, à éviter et à signaler ces menaces. Cet exercice peut également aider les administrateurs à comprendre les vulnérabilités de leurs utilisateurs afin d’élaborer des plans de formation adaptés.

Exemple de modèle de simulation de phishing par code QR proposé par Proofpoint

Pour permettre le développement des connaissances et des compétences des utilisateurs, les modèles prédéfinis sont automatiquement classés en fonction de leur niveau de difficulté à l’aide de notre fonctionnalité Leveled Phishing. Proofpoint est le premier et le seul fournisseur de solutions de sensibilisation à la sécurité informatique à combiner l’apprentissage automatique et la méthode Phish Scale du NIST pour déterminer automatiquement le niveau de difficulté de ses modèles de simulation de phishing.

La fonctionnalité Leveled Phishing s’assure que les administrateurs peuvent objectivement mettre à l’épreuve la compréhension qu’un utilisateur a de la menace. Comme les connaissances de l’utilisateur s’améliorent à chaque simulation, l’administrateur peut continuer à le tester en lançant davantage de simulations et en augmentant leur complexité.

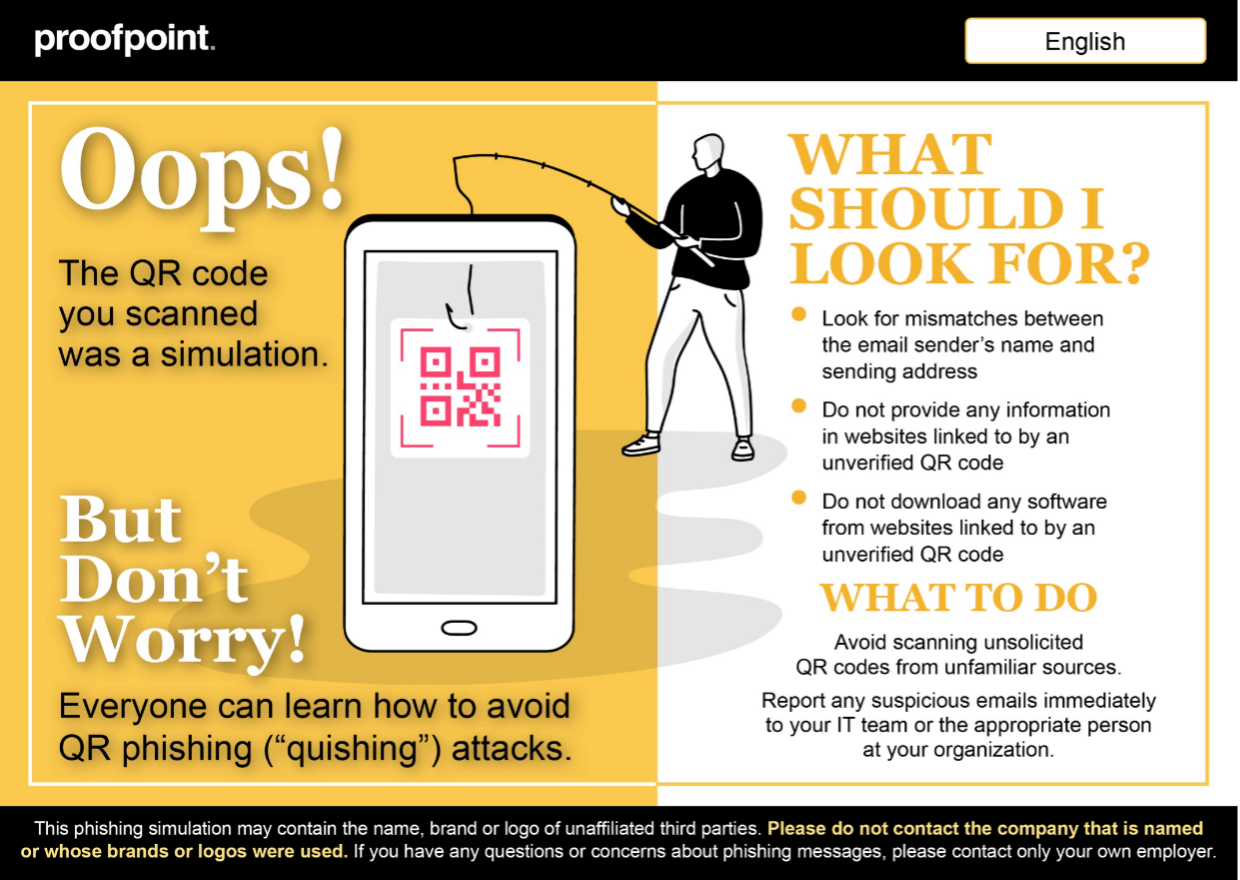

Si l’utilisateur échoue à une simulation, des « moments éducatifs » lui expliquent pourquoi la simulation était une menace et comment il peut l’éviter à l’avenir.

Exemple de message éducatif de Proofpoint

La combinaison de simulations de phishing par code QR et d’enseignements ponctuels peut contribuer à :

- améliorer la compréhension des utilisateurs ;

- stimuler l’engagement des utilisateurs ;

- favoriser un changement positif des comportements des utilisateurs.

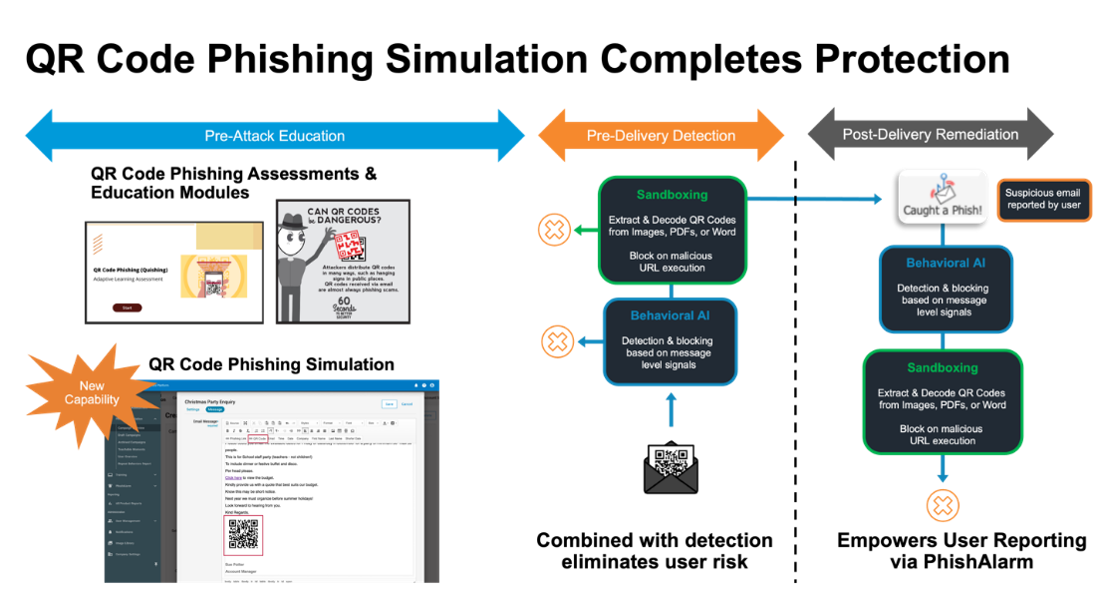

Comment ces simulations complètent notre stratégie de sécurité centrée sur les personnes

Le risque d’attaques de phishing par code QR est omniprésent. Pour protéger vos collaborateurs, vous devez adopter une approche multicouche, qui allie formation des utilisateurs et protection contre les menaces.

Proofpoint offre une protection complète contre le phishing par code QR

Formation avant l’attaque

Pour que vos utilisateurs ne tombent pas dans le piège d’une attaque, ils doivent suivre une formation avant qu’une attaque se produise. Le programme doit inclure du contenu attrayant, des évaluations des connaissances et des simulations de phishing.

Les programmes traditionnels de sensibilisation à la sécurité informatique prennent souvent la forme de formations vidéo qui n’abordent que des concepts théoriques. La simulation de phishing par code QR proposée par Proofpoint va plus loin. Elle offre des expériences de formation pratiques basées sur des codes QR malveillants en circulation.

En plus de modèles de formation et d’évaluations spécifiques aux codes QR, notre approche complète peut renforcer des concepts clés et apprendre à vos utilisateurs à reconnaître les tentatives de phishing par code QR et à y répondre de manière proactive.

Détection avant la remise

Une formation à la sécurité informatique est essentielle pour sensibiliser les utilisateurs aux menaces et renforcer leur résilience. Mais il existe toujours un risque d’erreur humaine. Il est donc tout aussi important de disposer d’une solution de protection contre les menaces capable d’empêcher une attaque d’atteindre la boîte de réception d’un utilisateur.

C’est là que les fonctionnalités Proofpoint de détection des codes QR avant la remise entrent en scène. Elles allient intelligence artificielle comportementale et sandboxing. En scannant les codes QR au point d’entrée, vous pouvez identifier et bloquer les URL malveillantes avant que vos utilisateurs n’y accèdent. L’élimination des attaques de phishing par code QR vous permet de réduire l’exposition des utilisateurs. Vos utilisateurs n’ont besoin de s’inquiéter que de la poignée d’emails malveillants qui pourraient passer entre les mailles du filet et se frayer un chemin jusqu’à leur boîte de réception.

Détection et correction après la remise

Si vous fournissez à vos collaborateurs les connaissances adéquates, vous leur permettrez de devenir des superhéros de la cybersécurité de votre entreprise. Si des menaces basées sur des codes QR venaient à contourner vos défenses, la formation suivie par vos utilisateurs leur permettra de signaler rapidement les messages malveillants.

Lorsqu’ils utilisent un outil comme PhishAlarm pour signaler un message suspect, les fonctionnalités Proofpoint de correction après la remise analysent automatiquement le message. Comme avec nos fonctionnalités de détection avant la remise, nous pouvons analyser les codes QR dans les pièces jointes au format PDF et Word ainsi que les images intégrées à l’email à l’aide de technologies telles que la reconnaissance optique des caractères (OCR). S’il s’avère qu’un email est malveillant, nous pouvons automatiquement le signaler et le supprimer des boîtes de réception de tous les utilisateurs de votre entreprise.

Adoptez une sécurité centrée sur les personnes avec Proofpoint

Le phishing par code QR constitue une menace majeure et croissante pour les entreprises de toutes tailles. Compte tenu de l’essor des codes QR, il y a fort à parier que les cybercriminels continueront de s’en servir comme outils pour lancer des attaques de phishing. Toutefois, si votre entreprise adopte une stratégie de sécurité complète intégrant formation à la sécurité informatique et protection contre les menaces, vous pourrez réduire les risques associés au phishing par code QR et renforcer la résilience de vos utilisateurs face à ces attaques.

Pour en savoir plus sur notre approche de la sécurité centrée sur les personnes pour prévenir le phishing par code QR, contactez Proofpoint sans tarder.