Sommaire

Définition du Sender Policy Framework (SPF)

Le Sender Policy Framework (SPF) est un protocole d’authentification des emails conçu pour empêcher l’email spoofing, une technique couramment utilisée dans les attaques de phishing et le spam.

Partie intégrante de la cybersécurité des emails, le Sender Policy Framework permet au serveur de messagerie récepteur de vérifier si l’email entrant provient d’un domaine autorisé par les administrateurs de ce domaine.

Cette authentification est utile car, dans une attaque de phishing classique, l’auteur de la menace usurpe l’adresse de l’expéditeur pour la faire passer pour celle d’un compte professionnel officiel ou d’une personne connue de la victime.

En mettant en œuvre le SPF, les organisations peuvent aider à protéger leur domaine contre l’utilisation abusive par des acteurs malveillants qui envoient des emails de phishing ou des emails non sollicités, améliorant ainsi la délivrabilité de leurs emails et leur réputation générale.

La formation à la cybersécurité commence ici

Votre évaluation gratuite fonctionne comme suit :

- Prenez rendez-vous avec nos experts en cybersécurité afin qu’ils évaluent votre environnement et déterminent votre exposition aux menaces.

- Sous 24 heures et avec une configuration minimale, nous déployons nos solutions pour une durée de 30 jours.

- Découvrez nos technologies en action !

- Recevez un rapport mettant en évidence les vulnérabilités de votre dispositif de sécurité afin que vous puissiez prendre des mesures immédiates pour contrer les attaques de cybersécurité.

Remplissez ce formulaire pour demander un entretien avec nos experts en cybersécurité.

Un représentant de Proofpoint vous contactera sous peu.

Comment fonctionne le Sender Policy Framework ?

Au cœur du Sender Policy Framework (SPF) se trouve un processus technique simple : une méthode permettant aux serveurs de messagerie de vérifier qu’un hôte autorisé par les administrateurs de ce domaine est à l’origine de l’email entrant.

Les enregistrements du système de noms de domaine (DNS) répertorient les hôtes d’envoi autorisés et les adresses IP d’un domaine.

Lorsqu’un email est reçu, le protocole SPF permet au serveur de réception de vérifier que le propriétaire du domaine a autorisé l’email prétendant provenir d’un domaine spécifique. Une fois vérifié, l’email est accepté.

En cas d’échec, l’email est considéré comme usurpé et généralement marqué comme spam ou rejeté.

Bien que le SPF puisse améliorer efficacement la sécurité des emails d’une organisation, il n’est pas suffisant à lui seul.

Il doit faire partie d’une approche multicouche de la sécurité des emails, combinant d’autres techniques telles que DKIM (Domain Keys Identified Mail) et DMARC (Domain-based Message Authentication, Reporting & Conformance).

Importance du Sender Policy Framework (SPF)

Le Sender Policy Framework (SPF) revêt une importance considérable en tant qu’outil de sécurité des emails.

Bien qu’il ne s’agisse pas d’une solution miracle, Sender Policy Framework :

- Empêche l’usurpation d’adresse email : Le SPF aide à protéger votre domaine contre l’usurpation d’identité, réduisant ainsi le risque que les filtres anti-spam mettent votre domaine sur liste noire.

- Améliore la délivrabilité des emails : La validation de vos emails avec le SPF réduit le risque qu’ils soient marqués comme spam, améliorant ainsi leur délivrabilité.

- Amélioration de la réputation du domaine : Un enregistrement SPF valide peut améliorer la réputation de votre domaine auprès des fournisseurs d’accès à Internet (FAI) et des clients de messagerie, augmentant ainsi la probabilité que vos emails soient délivrés avec succès.

- Aide à lutter contre les attaques de phishing : Le SPF est essentiel dans la lutte contre les emails de phishing, car il peut empêcher des acteurs malveillants d’envoyer des emails qui semblent provenir de votre domaine.

- Favorise la conformité : Dans les secteurs où la communication par email est réglementée, les enregistrements SPF contribuent à garantir la conformité en établissant la légitimité des communications par email.

Qu’est-ce qu’un enregistrement SPF ?

Un enregistrement SPF est un type d’enregistrement DNS qui identifie les serveurs de messagerie autorisés à envoyer des emails au nom de votre domaine.

L’objectif d’un enregistrement SPF est d’empêcher les spammeurs d’envoyer des messages avec de fausses adresses “From” aux comptes de messagerie de votre domaine.

En termes techniques, un enregistrement SPF est une entrée dans le DNS d’un domaine, spécifiant les adresses IP et les noms d’hôtes autorisés à envoyer des emails pour ce domaine particulier.

Lorsqu’un email est reçu, le serveur de messagerie peut vérifier l’enregistrement SPF du domaine d’envoi pour s’assurer que l’email est légitime.

Si la source de l’email figure sur la liste des serveurs autorisés, le message passe la vérification SPF. Dans le cas contraire, la livraison de l’email échouera, l’email étant considéré comme du spam ou rejeté.

L’existence d’un enregistrement SPF est un élément essentiel de l’authentification des emails. Il permet aux administrateurs d’empêcher les emails de phishing d’atteindre la victime visée.

Pourquoi ai-je besoin d’un enregistrement SPF ?

Un enregistrement SPF est une entrée DNS contenant les adresses IP des serveurs de messagerie officiels d’une organisation et des domaines qui peuvent envoyer des emails au nom de votre entreprise.

Les enregistrements SPF précisent quels serveurs de messagerie sont autorisés à envoyer des emails pour votre domaine, réduisant ainsi les risques que vos emails soient marqués comme étant du spam.

Cela améliore la délivrabilité de vos emails, garantissant qu’ils atteignent la boîte de réception du destinataire plutôt que d’être redirigés vers le dossier spam.

Le maintien d’un enregistrement SPF est essentiel pour protéger la réputation de votre domaine. Si votre domaine est utilisé pour le spamming en raison de l’absence d’un enregistrement SPF, vos emails légitimes risquent d’être bloqués ou d’atterrir dans les dossiers spam, ce qui pourrait ternir la réputation de votre domaine.

Si vous utilisez un système de messagerie tiers (par exemple, Google Suite) pour gérer votre courrier électronique, vous avez besoin d’un enregistrement SPF qui indique aux serveurs de messagerie des destinataires que l’expéditeur est autorisé à envoyer des messages au nom de votre entreprise.

Si vous n’avez pas d’enregistrement SPF, le serveur de messagerie du destinataire peut l’avertir que le message pourrait être un message de phishing.

Pour certains serveurs de messagerie professionnelle, le système laisse tomber le message ou l’envoie directement dans la boîte de réception des spams du destinataire, de sorte que ce dernier ne le recevra peut-être jamais.

Étant donné que de nombreux destinataires ne lisent pas les messages de spam dans leur boîte de réception, les entreprises auront des difficultés à communiquer avec leurs clients et leurs prospects potentiels. La plupart des grands systèmes de messagerie électronique intègrent déjà la détection SPF.

Chaque propriétaire de domaine devrait donc prendre le temps d’ajouter un enregistrement à ses serveurs DNS afin que les messages électroniques parviennent à la boîte de réception du destinataire.

Les systèmes de messagerie électronique tiers tels que Google, Hotmail et Yahoo intègrent déjà des enregistrements SPF, de sorte qu’il n’est pas nécessaire d’ajouter un enregistrement pour les comptes de messagerie électronique personnels.

Comment fonctionne un enregistrement SPF ?

Chaque domaine utilise un serveur DNS qui relie l’adresse IP du serveur web au nom de domaine convivial que les utilisateurs saisissent dans la fenêtre de leur navigateur.

Un enregistrement SPF est un type d’enregistrement DNS utilisé pour l’authentification des emails, vérifiant qu’un expéditeur est autorisé à envoyer des emails au nom d’un domaine spécifique.

Voici un bref aperçu du fonctionnement d’un enregistrement SPF :

- Définition des serveurs autorisés : Un enregistrement SPF comprend des identifiants, généralement des adresses IP et des noms de domaine, qui délimitent les serveurs de messagerie et les domaines autorisés à envoyer des emails au nom du domaine.

- Vérification de l’enregistrement SPF : Lorsqu’un email arrive, le serveur de réception vérifie l’enregistrement SPF associé au domaine de l’expéditeur. Il compare l’adresse IP du serveur d’envoi avec les adresses autorisées dans l’enregistrement SPF.

- Résultat de l’authentification : Sur la base des règles de l’enregistrement SPF, le serveur de réception évalue la légitimité de l’e-mail, avec des résultats allant de l’acceptation au marquage comme suspect ou au rejet pur et simple.

- Prévention de la fraude : En utilisant SPF, les propriétaires de domaines se protègent contre l’usurpation d’identité et le phishing, en s’assurant que les emails prétendant provenir de leur domaine sont envoyés par des serveurs autorisés, ce qui limite les activités frauduleuses.

Les enregistrements SPF nécessitent un formatage et des valeurs spécifiques pour fonctionner correctement, et dépendent souvent de la configuration des administrateurs de domaine.

Le SPF n’est qu’un des éléments de l’authentification des emails et fonctionne en conjonction avec d’autres normes telles que DKIM et DMARC.

Exemple d’enregistrement SPF

Un enregistrement SPF ne se limite pas à une adresse IP. Il indique également au serveur destinataire ce qu’il doit faire si l’adresse IP de l’expéditeur ne correspond pas à la liste des adresses IP autorisées.

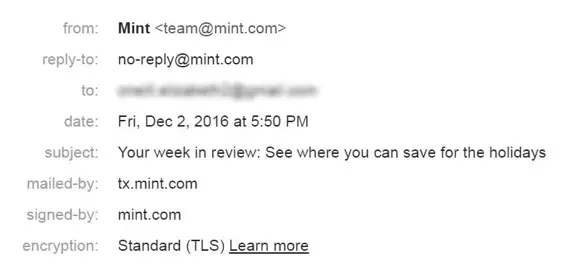

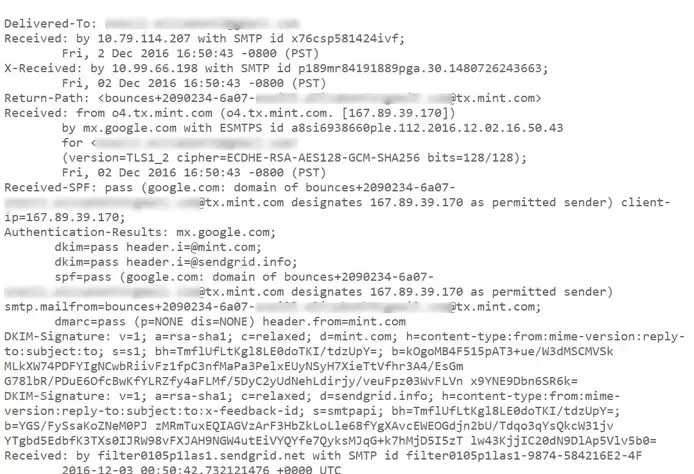

Les adresses IP pouvant être IPv4 ou IPv6, vous pouvez définir les deux versions dans un enregistrement SPF. Chaque message électronique contient deux “en-têtes” : un en-tête visible en haut du message et un en-tête technique caché.

Chaque en-tête contient une adresse email “from” : celle que vous voyez dans l’en-tête visible (alias “header from” ou “friendly from”) et l’adresse “envelope from” contenue dans l’en-tête technique caché de l’email (alias “Return Path” ou “mfrom”).

Voici des exemples de ce à quoi ressemble chaque en-tête :

En-tête visible :

En-tête technique caché :

Un autre exemple d’enregistrement SPF pourrait ressembler à ce qui suit :

v=spf1 ip4:48.213.51.127 ip6:2a05:d018:e3:8c00:bb71:dea8:8b83:851e include:authorized-domain.com -all

Voici quelques autres exemples spécifiques d’enregistrements SPF :

SoftFail : Cet exemple autorise l’email provenant de l’adresse IP spécifiée mais le marque comme potentiellement suspect.

V=spf1 ip4:192.0.2.0/24 ~all

HardFail : Cet exemple d’enregistrement SPF n’autorise l’envoi d’emails qu’à partir de l’adresse IP spécifiée et rejette tous les autres emails.

V=spf1 ip4:192.0.2.0/24 -all

Mécanisme de redirection : Cet exemple redirige vers l’enregistrement SPF d’un autre domaine.

V=spf1 redirect=_spf.example.com

En décomposant chaque composant de l’enregistrement SPF ci-dessus, le premier composant, “v-spf1”, indique la version de l’entrée SPF. Pour l’instant, la version sera toujours SPF1, ce qui permettra au serveur de messagerie du destinataire d’identifier l’enregistrement TXT contenant les informations SPF.

Les entrées “ip4” et “ip6” sont les adresses Ipv4 et Ipv6 de vos serveurs de messagerie autorisés. Vous pouvez énumérer plusieurs adresses IP en les séparant par un espace et en utilisant le préfixe “ip4” ou “ip6” et deux points.

Par exemple, l’enregistrement SPF suivant définit deux adresses Ipv4 comme serveurs autorisés :

v=spf1 ip4:48.213.51.127 ip4:31.217.43.153 ip6:2a05:d018:e3:8c00:bb71:dea8:8b83:851e include:authorized-domain.com -all

La directive “include” indique que le domaine tiers défini peut envoyer du courrier au nom de votre organisation.

Supposons, par exemple, que vous envoyiez des emails de marketing en masse par l’intermédiaire d’un fournisseur tiers. Incluez ce fournisseur tiers dans votre enregistrement SPF afin que les serveurs de messagerie des destinataires n’abandonnent pas les messages ou ne les placent pas dans une boîte à spam.

Enfin, la directive “-all” est importante car elle indique au serveur destinataire les règles à appliquer si l’expéditeur n’utilise pas une adresse IP autorisée.

La directive “-all” indique au serveur destinataire de mettre l’indicateur à “fail”. Il existe deux autres options. La directive “~all” entraîne un “échec en douceur”, qui peut atteindre la boîte de réception du destinataire mais laisser un avertissement indiquant que le message pourrait être malveillant.

La directive “+all” contourne toutes les restrictions de sécurité et demande au serveur destinataire de définir le message comme “pass”, ce qui signifie que tout expéditeur peut atteindre la boîte de réception du destinataire. Ce dernier paramètre est considéré comme une politique non sécurisée et doit être évité.

Comment créer un enregistrement SPF

La manière dont vous créez un enregistrement SPF dépend de votre hôte DNS. Si vous utilisez le serveur DNS de votre registraire de domaine, celui-ci dispose généralement d’un tableau de bord vous permettant d’ajouter et de supprimer des entrées DNS.

C’est sur ce tableau de bord que vous ajoutez un enregistrement SPF.

Pour créer un enregistrement SPF, suivez ces étapes simples :

- Rassemblez les adresses IP utilisées pour envoyer des emails : Dressez une liste de tous les serveurs de messagerie et de leurs adresses IP que vous utilisez pour envoyer des emails à partir de votre domaine.

- Créez votre enregistrement SPF : Utilisez les adresses IP collectées pour spécifier quels serveurs sont autorisés à envoyer des emails au nom de votre domaine. L’enregistrement SPF est un enregistrement DNS TXT qui contient ces informations.

- Publiez votre enregistrement SPF dans votre DNS : Une fois que vous avez créé votre enregistrement SPF, vous devez le publier dans votre DNS. Cela implique d’ajouter l’enregistrement DNS TXT à votre fournisseur de domaine.

- Testez votre enregistrement SPF : Après avoir publié votre enregistrement SPF, testez-le pour vous assurer qu’il est correctement configuré. Pour ce faire, vous pouvez utiliser les outils de test d’enregistrement SPF disponibles en ligne.

Il convient de noter qu’il existe des générateurs d’enregistrements SPF qui simplifient la création d’un enregistrement SPF.

Vous pouvez évaluer les nouvelles modifications en envoyant un message à un destinataire à partir de votre fournisseur de messagerie.

Par exemple, si vous utilisez Google Suite et que vous avez ajouté un enregistrement SPF pour votre domaine, vous pouvez envoyer un message de votre compte professionnel à votre compte personnel pour le tester. Vous devez consulter les en-têtes des messages pour déterminer le résultat de la recherche SPF.

Par exemple, vous pouvez afficher les en-têtes de Gmail en cliquant sur le bouton “Plus” d’un message et en choisissant l’option de menu “Afficher l’original”. La fenêtre de l’en-tête s’ouvre et la partie supérieure de l’en-tête affiche les résultats de la recherche SPF.

L’image suivante est un exemple tiré de Gmail :

Notez que l’enregistrement SPF est accepté, ce qui signifie que ce message a été considéré comme un email légitime dans Gmail et qu’il est arrivé dans la boîte de réception du destinataire. Vous pouvez consulter votre boîte de réception de spam pour trouver les enregistrements qui ne répondent pas aux critères SPF et remarquer que Gmail les signale par un message d’avertissement.

Les attaques par phishing restant l’un des principaux outils des acteurs de la menace, les enregistrements SPF et d’autres dispositifs de sécurité email permettent d’avertir les utilisateurs lorsqu’ils reçoivent des messages malveillants.

Grâce aux enregistrements SPF, les pirates ne peuvent pas utiliser votre domaine pour lancer des campagnes de phishing contre une victime ciblée. Cela protège la réputation de votre entreprise et évite que vos utilisateurs ne deviennent des victimes.

De nombreuses organisations ont investi dans la formation des employés et des consommateurs à la fraude par email. Malgré cet investissement, les gens continuent d’être trompés par des compromissions d’email d’entreprise (BEC) — des attaques très ciblées et de faible volume qui trompent les employés en usurpant l’identité d’entreprises de confiance — et par des escroqueries par phishing d’informations d’identification. Et cela fonctionne.

Selon Verizon, les utilisateurs ciblés ouvrent 30 % des messages de phishing et 12 % d’entre eux cliquent sur les pièces jointes malveillantes.

L’authentification des emails, et non des personnes, devrait toujours être votre première ligne de défense contre les attaques par emails d’imposteurs. Elle permet aux destinataires ciblés d’identifier et de bloquer les mauvais messages avant qu’ils n’atteignent la boîte de réception.

Cependant, le SPF ne peut à lui seul bloquer les emails de phishing ciblant vos employés et vos clients. Il présente en effet quelques difficultés majeures :

- Précision : Les fournisseurs qui envoient des emails au nom de votre marque changent et se multiplient souvent. Si vous n’avez pas de visibilité sur ces changements en temps réel, vos enregistrements SPF deviendront obsolètes.

- Tolérance : Le SPF est l’un des nombreux signaux utilisés par les fournisseurs de courrier électronique pour prendre des décisions en matière de distribution. Un échec SPF ne garantit pas que le message sera bloqué.

- Immunité : Si un email est transféré, l’enregistrement SPF est rompu.

- Protection : SPF ne protège pas l’adresse “header from”, que les utilisateurs voient dans leurs clients de messagerie, contre l’usurpation. Les cybercriminels peuvent passer le SPF en incluant un domaine qu’ils possèdent dans l’adresse “envelope from” et en usurpant le domaine d’une marque légitime dans l’adresse “from” visible.

Heureusement, d’autres technologies d’authentification des courriels peuvent combler ces lacunes.

Quelles sont les limites du SPF ?

Si le SPF est un outil essentiel pour l’authentification des messages électroniques, il est tout aussi important de comprendre ses limites.

- Limites de la recherche DNS : La spécification SPF limite les serveurs à 10 consultations DNS pour résoudre entièrement un enregistrement SPF. Cette limitation vise à prévenir les attaques par déni de service (DoS). Mais elle peut également poser des problèmes aux utilisateurs qui utilisent de manière inconsidérée le modificateur inclus.

- Limitation du nombre de caractères : Les enregistrements SPF ont une limite de 255 caractères pour une seule chaîne, une limitation inhérente aux enregistrements TXT du DNS.

- Solution incomplète : SPF ne fournit pas un chiffrement complet de bout en bout et ne protège pas contre les attaques de phishing qui utilisent des domaines fictifs. Le SPF n’est donc qu’un élément d’une solution plus complète d’authentification des emails.

- Difficulté à maintenir les enregistrements SPF : Les enregistrements SPF peuvent être difficiles à maintenir, en particulier pour les organisations dotées d’infrastructures de messagerie complexes. Au fur et à mesure que les entreprises ajoutent des serveurs de messagerie ou des services de messagerie tiers, il peut devenir difficile de maintenir l’enregistrement SPF à jour.

- Interruptible en cas de transfert d’email inappropriés : Un transfert d’emails inappropriés peut rompre l’authentification SPF. Si un email est transféré via un serveur non autorisé dans l’enregistrement SPF, l’email peut échouer l’authentification SPF.

- Les grandes entreprises peuvent avoir besoin de plusieurs enregistrements SPF : Les grandes organisations possédant plusieurs domaines peuvent avoir besoin de plusieurs enregistrements SPF, ce qui peut être difficile à gérer.

Malgré ces limitations, SPF reste un protocole de sécurité intégral qui peut aider à prévenir l’usurpation d’adresse électronique et les attaques par phishing.

Comment Proofpoint peut aider

Pour commencer, essayez le DMARC Creation Wizard de Proofpoint, un outil en ligne gratuit qui aide les organisations à créer un enregistrement DMARC pour leur domaine. Vous pouvez également vérifier l’enregistrement DMARC de votre domaine ainsi que les enregistrements SPF.

Cet outil fait partie de l’Email Fraud Defense de Proofpoint, une solution complète de sécurité des emails qui prend en charge SPF et DMARC pour protéger contre l’usurpation d’adresse électronique et les attaques d’ingénierie sociale telles que le phishing.

Cette solution simplifiée permet de vérifier les enregistrements DMARC et SPF de votre domaine et d’identifier les expéditeurs légitimes tout en s’assurant qu’ils sont correctement authentifiés.

Email Fraud Defense offre une visibilité sur les personnes qui envoient des emails au nom de vos domaines, ce qui vous permet d’autoriser les expéditeurs légitimes et de bloquer les messages non autorisés.

Consultez l’activité via un portail de reporting intuitif et profitez de réunions régulières avec un consultant Proofpoint pour vous aider à renforcer votre position en matière de sécurité du courrier électronique.