Angesichts wachsender weltweiter Lieferketten stehen Lebensmittelverarbeiter, Hersteller und landwirtschaftliche Dienstleister vor einer unmöglichen Sicherheitsaufgabe. Sie sind nicht nur für die Lebensmittelversorgung verantwortlich, sondern geraten zudem immer häufiger ins Visier von Cyberbedrohungen und müssen daher besondere Vorsicht walten lassen. Dabei wird ihre Situation durch schrumpfende Budgets und einen zunehmenden Fachkräftemangel erschwert.

Aus diesem Grund hängt der Erfolg ihrer Sicherheitsstrategie häufig von diesen Faktoren ab:

- Kontinuierliche Erkennung von Bedrohungen, die ihre Angestellten angreifen

- Entlastung ihrer IT-Teams

- Geringere Abhängigkeit von ineffektiven nativen Sicherheitstools

Das haben wir von einem unserer Kunden aus der Lebensmittelindustrie erfahren, der vor Kurzem Proofpoint Threat Protection mit dem Einzelprodukt von Abnormal Security verglichen hat. Um die Erfahrungen und Erkenntnisse dieses Herstellers veröffentlichen zu dürfen, mussten wir seinen Bericht anonymisieren. Der folgende Blog-Beitrag bietet Einblicke darin, wie die Lebensmittelindustrie bessere personenzentrierte Schutzmaßnahmen implementieren kann.

Ein langsames Abgleiten in den E-Mail-Wahnsinn

Angesichts der immer effektiveren Angriffe durch Bedrohungsakteure musste der Hersteller feststellen, dass die Bedrohungsabwehr seiner Microsoft-E-Mail-Sicherheitslösung immer weniger Schutz bietet. Die nativen Microsoft-Sicherheitsfunktionen sind schon seit Langem für Schwierigkeiten mit der Art von raffinierten Angriffen bekannt, die der Kunde beobachtete.

Das Sicherheitsteam verzeichnete eine Zunahme bei von Mitarbeitern gemeldeten schädlichen E-Mails, die vor allem auf Nachahmung und Social-Engineering-Techniken setzten, darunter:

- Rechnungsbetrug und CEO-Betrug durch Business Email Compromise (BEC)

- Malware von kompromittierten Lieferantenkonten

- Angriffe per Telefon (TOAD)

Der Rückstau im Abuse-Postfach mit den von Anwendern des Herstellers gemeldeten E-Mails wuchs von Tag zu Tag. Das Team musste jede dieser Bedrohungen manuell untersuchen sowie beheben und gleichzeitig die ständige Flut neuer Bedrohungen kontrollieren. Dadurch wuchs der Druck auf das ohnehin schon unterbesetzte Team auf ein unhaltbares Maß. Das Unternehmen hatte Sorgen, seinen Platz in der internationalen Lebensmittelindustrie zu verlieren und seine Aufgabe als weltweiter Lebensmittelversorger nicht mehr erfüllen zu können.

Nach einer Beinahekatastrophe mit einer E-Mail, die Ransomware enthielt, entschied sich der Hersteller für einen Wechsel. Das hieß: Vorhang auf für Proofpoint und Abnormal Security.

Direktvergleich zwischen Proofpoint und Abnormal

Der Lebensmittelhersteller führte eine parallele Bewertung von Proofpoint und Abnormal Security durch, um die beste Lösung zum Schutz seiner mehr als 7.000 Angestellten sowie zahllosen Kunden, Lieferanten und externen Partner zu finden. Der Vergleich förderte die Unterschiede zwischen den beiden Angeboten zutage.

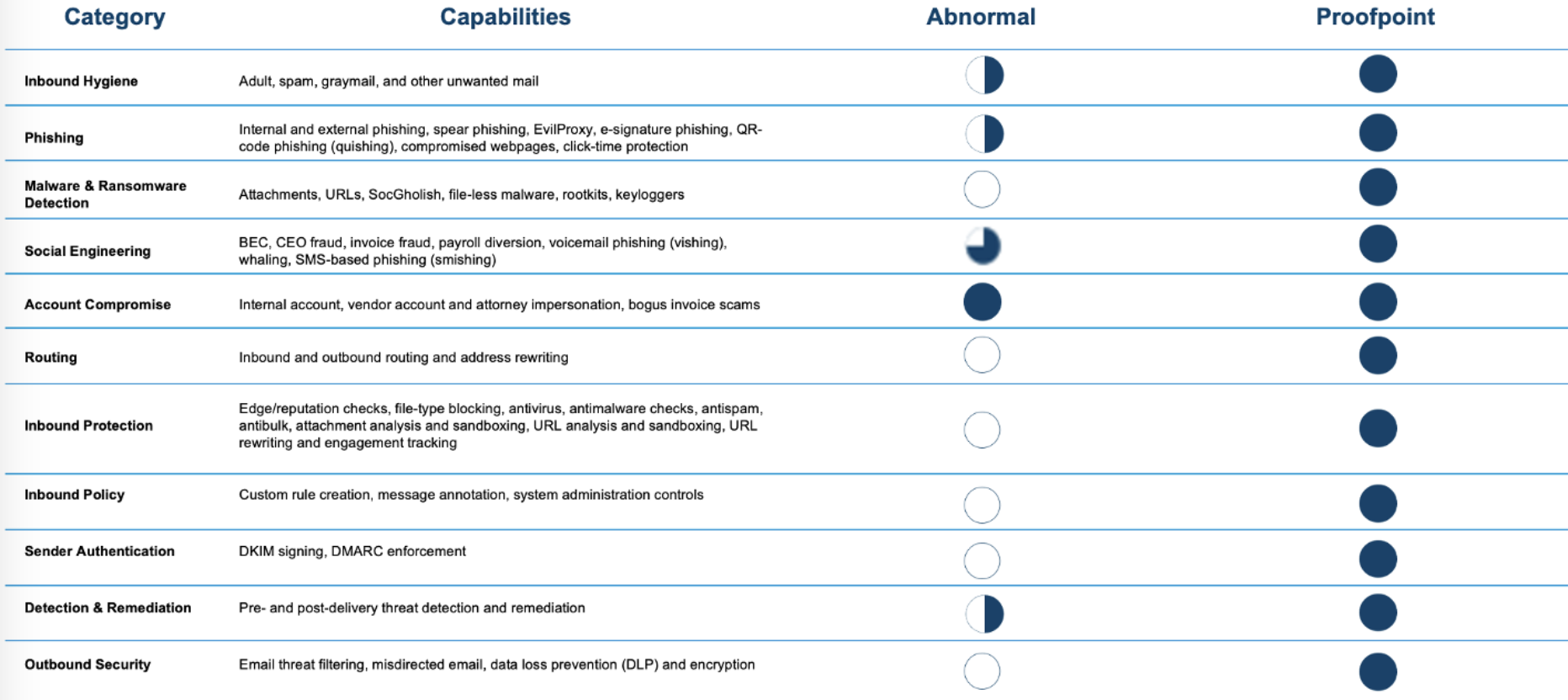

Jedes Unternehmen verfolgt einen anderen Ansatz. Proofpoint bietet eine umfassende Plattform, die Bedrohungen kontinuierlich erkennt, um Anwender während des gesamten E-Mail-Zustellungsprozesses zu schützen. Im Gegensatz dazu bietet Abnormal begrenzte Erkennung und Behebung nach der E-Mail-Zustellung.

Das Team begann seinen Auswahlprozess mit sehr klaren Entscheidungskriterien, um den richtigen Partner zu finden, der die native Microsoft-E-Mail-Sicherheit verstärken und den guten Ruf der 100-jährigen Marke schützen würde. Nachfolgend finden Sie Details zu den wichtigen Bereichen, in denen der Kunde Proofpoint und Abnormal verglichen hat.

End-to-End-Erkennungsfunktionen: Proofpoint gewinnt

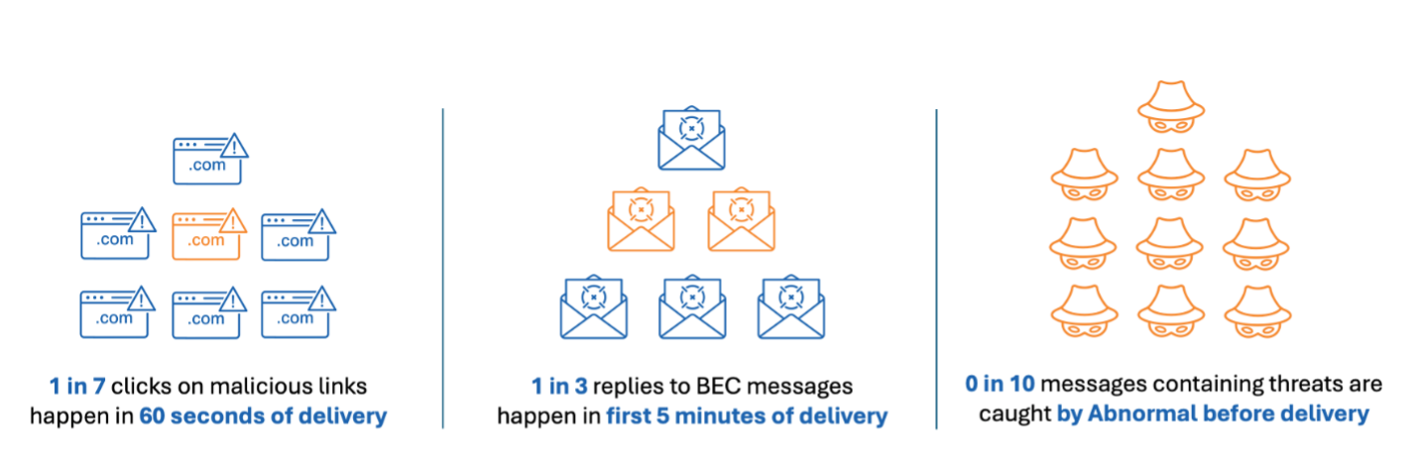

Die restriktive Struktur von Abnormal erlaubt die Erkennung schädlicher E-Mails erst nach der Zustellung in ein Anwenderpostfach. Vor der Zustellung hat die Lösung eine Wirksamkeitsrate von 0 %, d. h. alle E-Mail-Angriffe müssen rückwirkend aus den Posteingängen der Anwender entfernt werden, was diese einem unnötigen Risiko aussetzt. Proofpoint-Bedrohungsforscher haben festgestellt, dass etwa 14 % aller Klicks auf schädliche Links innerhalb von 60 Sekunden nach der E-Mail-Zustellung und ein Drittel aller Antworten auf BEC-Nachrichten innerhalb von weniger als fünf Minuten erfolgen.

Ergebnisse der Proofpoint-Bedrohungsforschung.

Wie der Kunde berichtet, setzt Abnormal zu stark auf verhaltensbasierte KI und bietet keine Sandbox-Funktionen, was die Sorge weckte, dass das Unternehmen durch bislang unbekannte Links und Anhänge gefährdet sein könnte.

Abnormal behauptet, dass die integrierte Microsoft-Sandbox solche Angriffe erkennen kann. Unsere Untersuchungen aus dem letzten Jahr zeigten jedoch, dass Microsoft etwa 30 % der raffinierten Angriffe übersieht, die Proofpoint erkennen kann. Bei 63 % dieser Bedrohungen kommt Anmeldedaten-Phishing von unbekannten Websites zum Einsatz. Häufig werden diese Aktivitäten mithilfe eingebetteter URLs durchgeführt, die der Microsoft-Sandbox entgehen.

Im Gegensatz zu Abnormal bietet Proofpoint eine End-to-End-Erkennung, um ein breites Spektrum an Bedrohungen innerhalb des E-Mail-Zustellungsprozesses zu stoppen. Unsere mehrschichtige Analyse vor der Zustellung kann mithilfe von KI-gestützter Erkennung Bedrohungen identifizieren, die anderen Tools entgehen. Unser neues Modul für semantische Analysen erkennt zum Beispiel den Nachrichtenkontext sowie die Absicht und kann dadurch sogar äußerst gezielte BEC-Angriffe besser als andere Anbieter abwehren.

Proofpoint setzt seit mehr als 20 Jahren auf KI und Machine Learning. Unsere Erkennungsmöglichkeiten sind jedoch nicht allein darauf beschränkt. Vor Kurzem stellten wir die branchenweit erste Funktion für verzögerte URL-Öffnungen und Sandbox-Analysen vor, mit der wir mehr schädliche Links und gefährliche Payloads bereits an der Eingangstür zum Unternehmen abfangen können. Der Proofpoint-Schutz bleibt auch nach der Zustellung aktiv, da wir mithilfe prädiktiver Analysen die automatische Behebung gefährlicher Nachrichten auslösen können, die in Anwender-Postfächern gefunden wurden. Zudem werden die Anwender zum Klickzeitpunkt durch adaptive Kontrollen wie Warnhinweise in E-Mails und isolierte Browser-Sitzungen geschützt.

Der Lebensmittelhersteller kam zu dem Ergebnis, dass die Beschränkung auf die Erkennung nach der Zustellung seine Mitarbeiter, den Geschäftsbetrieb und seine Kunden einem unzulässigen Risiko aussetzt. Im Vergleich zum umfassenden Proofpoint-Schutz vor und nach der Zustellung sowie zum Klickzeitpunkt kann Abnormal einfach nicht Schritt halten.

Benutzerfreundlichkeit und Effizienz: Proofpoint gewinnt

Der Kunde hatte nicht nur Zweifel an der Effizienz von Abnormal, sondern auch an der Zuverlässigkeit der Erkennungen, da sich gezeigt hatte, dass Abnormal eine große Zahl an False Positives gemeldet (also harmlose Nachrichten als schädlich gekennzeichnet) hatte. Diese Unterbrechungen im Geschäftsbetrieb waren sowohl für die Endnutzer als auch für die Sicherheitsteams denkbar unangenehm: Erstere fragten häufig bei den Sicherheitsverantwortlichen wegen fehlender E-Mails nach, während letztere die betroffenen Nachrichten manuell freigeben mussten. Auch wenn der eigentliche Prozess unkompliziert war, kostete er das Team Zeit und Nerven.

Deutlich schlimmer waren jedoch die zahlreichen False Negatives, die der verhaltensbasierten KI von Abnormal entgingen, sodass Administratoren sie noch vor der Aktivierung identifizieren und manuell entfernen mussten. Der Kunde hatte schon genug damit zu tun, genügend Ressourcen für alltägliche Support-Anfragen bereitzustellen. Er erkannte schnell, dass die tägliche Pflege und langfristige Wartung der Abnormal-Lösung nicht praktikabel war.

„Abnormal wäre vielleicht in Ordnung, wenn wir über die notwendigen Ressourcen, Zeit und Finanzen verfügen würden – die wir aber nicht haben.“

– Sicherheitsverantwortlicher, renommierter Lebensmittelhersteller

Proofpoint vermeidet diese Art von Unterbrechungen. Laut unserer Untersuchung von 2023 erzielen wir eine unerreichte False-Positive-Rate von 1:19,7 Millionen Nachrichten. Unsere Lösung kann mehr Bedrohungen schneller erkennen, sodass die nachgelagerten Sicherheitsteams entlastet werden.

Der Lebensmittelhersteller stellte auch weitere Vorteile der Verstärkung der nativen Microsoft-E-Mail-Sicherheitsfunktionen durch die Proofpoint-Lösung fest. Einer davon ist auf unsere umfassenden Bedrohungsdaten zurückzuführen, auf die unsere automatisierte Analyse zugreift und auf deren Grundlage Bedrohungen im gesamten Unternehmen entfernt werden – einschließlich von Anwendern gemeldete und weitergeleitete Nachrichten. Beispielsweise werden zugestellte schädliche Nachrichten im Durchschnitt innerhalb von weniger als 10 Sekunden automatisch behoben. Das kann den Zeitaufwand eines Unternehmens für die Behebung von E-Mails um mehr als 90 % verkürzen.

Verringerte Abhängigkeit von Microsoft: Proofpoint gewinnt

Microsoft hat auf dem Markt für Produktivitätslösungen eine dominierende Position, sodass sich die Risiken erheblich auf die nativen Sicherheitstools dieses Anbieters konzentrieren. Obwohl Microsoft schrittweise Verbesserungen einführt, können die Sicherheitslösungen nicht mit den hartnäckigen Angreifern Schritt halten. Aus diesem Grund wollte unser Kunde nicht ausschließlich auf Microsoft setzen. Während der Testphase von Abnormal wurde dieser Vorsatz weiter gefestigt.

Aufgrund der Architektur der Abnormal-Lösung ist ihre Effektivität direkt von der Microsoft-API abhängig, was in der Sicherheitsumgebung eines Unternehmens zu mehreren zusätzlichen Fehlerquellen führt. Falls es bei Abnormal oder der Microsoft-APIs zu einem Ausfall kommen sollte, wird vor der Zustellung von E-Mails lediglich eine grundlegende Analyse durchgeführt. Zudem sind die E-Mail-Verwaltungsfunktionen auf den Konsolen beider Anbieter verteilt, was den Administrationsaufwand unnötig erhöht.

Damit der Lebensmittelhersteller mit der Abnormal-Lösung auf alle benötigten Funktionen zugreifen kann, ist ein Upgrade auf eine Microsoft E5-Lizenz notwendig. Dies würde die Gesamtbetriebskosten des Kunden jedoch erheblich steigern – ein schwerwiegendes Argument gegen Abnormal.

Proofpoint ist der optimale Partner zur Erweiterung von Microsoft und kann als unabhängiges Sicherheitsnetz agieren. Wir bieten einheitlichen Schutz für die Angestellten eines Unternehmens und seine Microsoft-Sicherheitsinvestition, was dank der engen Integration mit Microsoft möglich ist. Gleichzeitig implementieren wir separate Innovationen zur Abwehr immer neuer Bedrohungstaktiken. Aus diesem Grund vertrauen 83 der 87 Fortune 100-Unternehmen, die Proofpoint einsetzen, auf unsere Lösung zur Ergänzung und Absicherung ihrer Microsoft-Umgebungen.

Das Ergebnis: Proofpoint erkennt tausende übersehene Bedrohungen

Letztendlich machten die Benchmarks des Lebensmittelherstellers dessen Entscheidung einfach. Proofpoint war die naheliegende Wahl. Die Argumente:

- Weniger Risiken durch geringere Abhängigkeit von Microsoft

- Einfachere alltägliche Abläufe dank höherer Erkennungsgenauigkeit

- Fokus auf Schutz vor Angriffen auf Anwender vor und nach der Zustellung sowie zum Klickzeitpunkt

Während der Testphase identifizierte Proofpoint, auf ein Jahr umgerechnet, das Äquivalent von tausenden Spam-, Malware-, Phishing- und BEC-Nachrichten pro Jahr. Das von dem Lebensmittelherstellers eingesetzte native E-Mail-Sicherheitstool, das an Microsoft gebunden war, hatte alle diese Bedrohungen übersehen.

Unsere gemittelten Daten aus Vergleichen mit Abnormal in der zweiten Hälfte des Jahres 2023 zeigen, dass auch andere Kunden zu dieser Schlussfolgerung gekommen sind. Die kombinierten Erkennungsmaßnahmen von Microsoft und Abnormal übersehen immer noch etwa 13,5 % aller Bedrohungen, die Proofpoint identifizieren kann. Abhängig vom Umfang des E-Mail-Datenverkehrs kann das hunderttausenden übersehenen Nachrichten pro Jahr entsprechen.

Vergleich zwischen Proofpoint und Abnormal Security.

Proofpoint: die bessere Wahl zum Schutz von Microsoft

Zum Schutz Ihres Unternehmens vor aktuellen hochentwickelten Bedrohungen benötigen Sie mehr als nur grundlegende Sicherheitsmaßnahmen und ein Flickwerk aus API-Tools.

Proofpoint ist ein weltweiter Branchenführer im Bereich E-Mail-Sicherheit. Wir können besser als jeder andere Anbieter sehen, wo Bedrohungsakteure Ihre Microsoft-Produkte ausnutzen. Unsere Lösung gewährleistet effektiven End-to-End-Schutz und behebt deutlich mehr Risiken als reine API-Produkte dies können. Dabei kommen mehrere Erkennungsebenen zum Einsatz, die kontinuierlich Bedrohungen analysieren und den gesamten E-Mail-Zustellungsprozess abdecken – vor und nach der Zustellung sowie zum Klickzeitpunkt.

Unser mehrschichtiger Schutzansatz setzt dort an, wo die nativen E-Mail-Sicherheitsfunktionen von Microsoft am schwächsten sind. Durch unsere Bedrohungsdaten erhalten Sie einzigartige Einblicke in ein breites Spektrum an Bedrohungen, sodass Sie mehr Angriffe abwehren und die Effizienz Ihrer Geschäftsprozesse verbessern können.

Gehen Sie den nächsten Schritt und schützen Sie Ihre Mitarbeiter sowie Ihr Unternehmen vor personenzentrierten Cyberangriffen. In unserer Kurzvorstellung Microsoft und Proofpoint: gemeinsam sicherer erfahren Sie mehr darüber, wie Sie Microsoft 365 mit Proofpoint schützen können.