Hoy más que nunca, las empresas de todo el mundo se enfrentan a presupuestos más ajustados y a limitaciones de recursos. Las universidades y escuelas no son una excepción. Para muchas, mantener herramientas de TI deficientes para ahorrar dinero no es una cuestión de prudencia, sino una necesidad. Entonces, ¿por qué una prestigiosa universidad se aventuraría a embarcarse en el complejo proceso de adquisición educativa solamente para reforzar su seguridad actual del correo electrónico de Microsoft?

Esto es lo que hizo uno de nuestros clientes más recientes. Su historia coincide con las de miles de clientes de Microsoft de todos los tamaños que, en el último año reforzaron la seguridad de su despliegue de Microsoft con Proofpoint para crear un enfoque de defensa en profundidad. Manteniendo su identidad en el anonimato, hemos querido compartir su historia y lo que han aprendido en el camino.

Redefinición de los riesgos aceptables

Como parte de un acuerdo más amplio con Microsoft la universidad llevaba años utilizando su seguridad de correo electrónico nativa para proteger más de 40 000 buzones de correo de estudiantes y miembros del personal. Durante gran parte de ese tiempo, el equipo de seguridad de la universidad tuvo que hacer frente a muchos obstáculos. La falta de integraciones de Microsoft, la falta de flexibilidad de sus controles del correo electrónico y el análisis de incidentes manual eran solo algunos de ellos.

El equipo de seguridad reconoció que, a medida que aumentaba la gravedad d los ataques se hacía evidente la necesidad de más capas de seguridad para identificar las amenazas que pasaban desapercibidas. La universidad ya se enfrentaba a cantidades cada vez mayores de mensajes Business Email Compromise (BEC) dirigidos internamente. Estos mensajes de correo electrónico procedían de cuentas comprometidas por mensajes de phishing que habían sido enviados a las bandejas de entrada de los usuarios.

Además, los estudiantes y profesores recibían otros miles de ataques avanzados a la semana. Y el equipo de seguridad tuvo que clasificarlos manualmente. Concretamente sufrieron:

- Amenazas avanzadas de ingeniería social

- Mensajes de phishing multicapa

- Ataques de omisión de la autenticación multifactor ( MFA)

- Ataques por teléfono o TOAD

Sin controles de cuarentena coherentes, información exhaustiva sobre amenazas y soluciones automatizadas, el equipo era incapaz de contener la creciente superficie de ataque. Su visibilidad de las amenazas y su productividad se veían aún más mermadas por la presentación de informes y la integración deficientes entre otras herramientas, como SIEM y la protección de endpoints. Cuando le plantearon estas cuestiones a Microsoft, su equipo de soporte tardó en responder y hacer un seguimiento.

Estaba claro que Microsoft no podía detener esta escalada de ataques. Así que la universidad recurrió a Proofpoint.

Por qué el refuerzo: comparativa entre Microsoft y Proofpoint

Tras muchos años de experiencia con Microsoft, la universidad tenía grandes expectativas puestas en Proofpoint para que probara su valor empresarial. Querían estar seguros de que Proofpoint sería un complemento útil del programa de seguridad existente del centro educativo. A continuación se exponen tres ámbitos clave en los que Proofpoint consiguió mejorar su postura de seguridad durante el período de evaluación.

Detección continua y eficacia superior: gana Proofpoint

A diferencia de Proofpoint, Microsoft no puede detectar muchas amenazas modernas del correo electrónico como los ataques BEC o de phishing avanzados. Nuestros datos muestran que más del 63 % de las amenazas omitidas por Microsoft (pero detectadas por Proofpoint) corresponden a phishing de credenciales.

Esto se debe en gran medida a las funciones reducidas de detección de URL, que limita el análisis en entorno aislado de enlaces solamente a las amenazas con payloads y después de la entrega. Esto significa que un usuario debe hacer clic en un enlace para activar el análisis dinámico de Microsoft. En el caso de nuestro cliente, esto pone a la universidad y a los estudiantes en grave peligro y a menudo da lugar al compromiso de cuentas.

Los enlaces de phishing son una de las tácticas de amenaza de más rápido crecimiento. Esa es la razón por la que Proofpoint facilita la detección continua de amenazas de URL durante todo el ciclo de vida del correo electrónico. El 80 % de las amenazas de URL que condenamos se neutralizan antes de que los usuarios puedan interactuar con ellas.

Esto es posible gracias a nuestro análisis predictivo de URL y a la primera función de retención y análisis en entorno aislado antes de la entrega. Juntos, reducen enormemente las posibilidades de que un usuario active una amenaza por accidente. El 20 % restante de las amenazas de URL se detienen mediante la protección en tiempo al hacer clic mediante:

- Reescritura de URL

- Análisis en entorno aislado en tiempo real

- Apertura de enlaces potencialmente sospechosos en una sesión de navegación estéril y aislada

La extraordinaria eficacia de Proofpoint no termina con las URL y el phishing. Detenemos la mayor variedad de amenazas selectivas con la máxima precisión. Esto se debe a que contamos con una pila de detección multicapa impulsada por inteligencia artificial (IA).

Para mejorar nuestra excelente protección frente a estafas BEC, hemos incorporado análisis semántico tras la entrega a nuestros grandes modelos de lenguaje (LLM). Como resultado, nuestros motores de comportamiento pueden comprender el contexto y el propósito del contenido de un correo electrónico. Cuando se encuentra un mensaje con intenciones maliciosas, lo eliminamos automáticamente antes de que llegue a la bandeja de entrada del usuario.

Durante los primeros días de la evaluación de la universidad, Proofpoint interceptó varios cientos de mensajes BEC. Microsoft no había conseguido interceptar ninguno. Esto ahorró a nuestro cliente importantes esfuerzos de reparación manual y confirmó la necesidad de más capas de seguridad.

Eficacia de administración y corrección: gana Proofpoint

Muchos clientes de seguridad de Microsoft saben que el soporte a sus soluciones requiere mucho tiempo y trabajo. Por ejemplo, Microsoft ofrece opciones muy restringidas para automatizar la reparación de mensajes tras su entrega. Y a menos que esté dispuesto a pagar por los complementos (add-ons), como Microsoft 365 E5 con Defender, obtendrá aún menos visibilidad de los mensajes de correo electrónico condenados a posteriori.

Es más, la corrección de Microsoft no puede digerir las alertas de otras herramientas de seguridad y no puede correlacionar sus datos. Las empresas se quedan sin visibilidad y, en última instancia, menos seguras con los finitos casos de uso restantes, para los que las funciones de seguridad de Microsoft son en realidad eficaces.

Pero no tiene por qué ser así. La combinación de las funciones de corrección de Proofpoint con Microsoft aligera la carga de su sobrecargado equipo de seguridad.

Proofpoint automatiza el análisis y la eliminación de amenazas de las bandejas de entrada de los usuarios en toda su empresa. Esto incluye los mensajes que se reenvían a otros destinatarios y listas de distribución, así como los denunciados por los usuarios. Nuestras etiquetas de advertencia de correo electrónico reactivas facilitan a los usuarios la denuncia directamente desde el propio un mensaje. Para reforzar los buenos hábitos de seguridad, reciben información en tiempo real (maliciosa o no maliciosa) sobre su denuncia, lo que cierra el bucle de la experiencia del usuario.

Antes de empezar a trabajar con Proofpoint, la universidad necesitaba varios empleados a tiempo completo dedicados a corregir manualmente las amenazas no detectadas y a supervisar la gestión del correo electrónico. Se trataba de un papel crítico porque estas tareas debían realizarse 24 horas al día, 7 días a la semana. Con Proofpoint, estos empleados están ahora disponibles para trabajar en proyectos más relevantes y valiosos. De hecho, nuestros datos indican que cuando las empresas incorporan la seguridad del correo electrónico de Proofpoint , el tiempo que se tarda en corregir los mensajes de correo electrónico maliciosos se reduce de media un 90 % o más.

Información centrada en las personas: gana Proofpoint

Microsoft no puede proteger lo que no ve. Y, desafortunadamente, la falta de visibilidad dentro de Microsoft es sistémica. Se extiende de las denuncias de los usuarios a las integraciones con proveedores externos. Eso significa que ofrece un alcance muy limitado de telemetría de amenazas, así como una fracción de los conocimientos centrados en el comportamiento y en las personas que proporciona Proofpoint.

Esto deja a los clientes de Microsoft sin visibilidad ante sus mayores vulnerabilidades: cómo y dónde se ataca a su personal. Cuando la universidad obtuvo este nivel de comprensión a través de Proofpoint, lo consideró indispensable para evitar incidentes que, de lo contrario, podrían haber crecido rápidamente y causado interrupciones de mayor envergadura.

La visibilidad del panorama global de amenazas que compartimos con nuestros clientes es incomparable. Proofpoint analiza más de 3000 millones de mensajes diarios de nuestros más de 510 000 clientes en todo el mundo. Ofrecemos estos datos a los clientes de una gran cantidad de informes fáciles de comprender. Los informes están diseñados para todo tipo de usuarios, desde visiones generales a nivel ejecutivo hasta análisis forenses específicos de individuos y campañas.

Por ejemplo, nuestro informe Very Attacked People™ (VAP, o personas muy atacadas) incluye mucho más que la forma en la que se ataca a los usuarios. Revela quiénes son los más vulnerables, por qué son atacados y cuál podría ser el impacto de una amenaza que alcanzara su objetivo para su empresa. La información de este informe permite a los administradores fortalecer la protección donde más se necesita y optimizar el uso de los recursos limitados de seguridad.

Queremos que esta información sea lo más útil posible. Por eso nos aseguramos de que sea fácilmente accesible a través de integraciones con otros proveedores de ciberseguridad de primera nivel. Proofpoint permite un intercambio de datos bidireccional y sin fisuras con proveedores como Microsoft, CrowdStrike, Palo Alto Networks y otros. Y por esa razón, nuestros clientes obtienen:

- Alertas de seguridad más precisas

- Observaciones útiles de seguridad centrada en las personas

- Contexto importante para la investigación de incidentes.

Debido a que la universidad no disponía de informes exhaustivos ni de integraciones de proveedores, solo podía responder a los ataques cuando el daño ya estaba hecho. Gracias a la combinación de Proofpoint con Microsoft, recibieron información adicional necesaria para gestionar las amenazas de forma proactiva y comprender todo su panorama de amenazas.

Creación de una defensa multicapa con Proofpoint

Bastaron solo unos días para que el equipo de seguridad de la universidad se convenciera del valor de Proofpoint. De hecho, ya habían empezado a confiar en nuestra plataforma para gestionar los incidentes. Vieron un cambio inmediato en su capacidad para ser proactivos en la identificación de mensajes maliciosos y eliminarlos antes de que los usuarios hicieran clic.

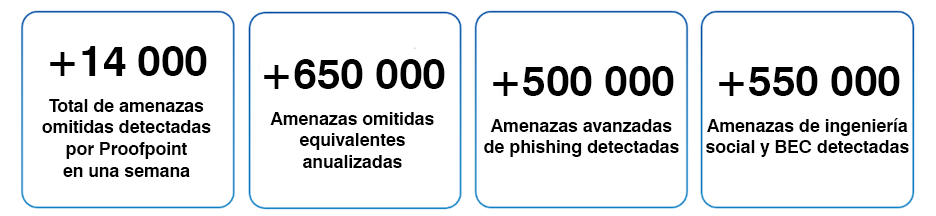

Los datos de la evaluación de la universidad subrayan la diferencia que supone Proofpoint,. En una semana, capturamos más de 14 000 amenazas que Microsoft había pasado por alto, incluido malware, y ataques BEC y de phishing. Eso equivale a más de 650 000 mensajes al año.

Datos de amenazas anonimizados de la evaluación del cliente.

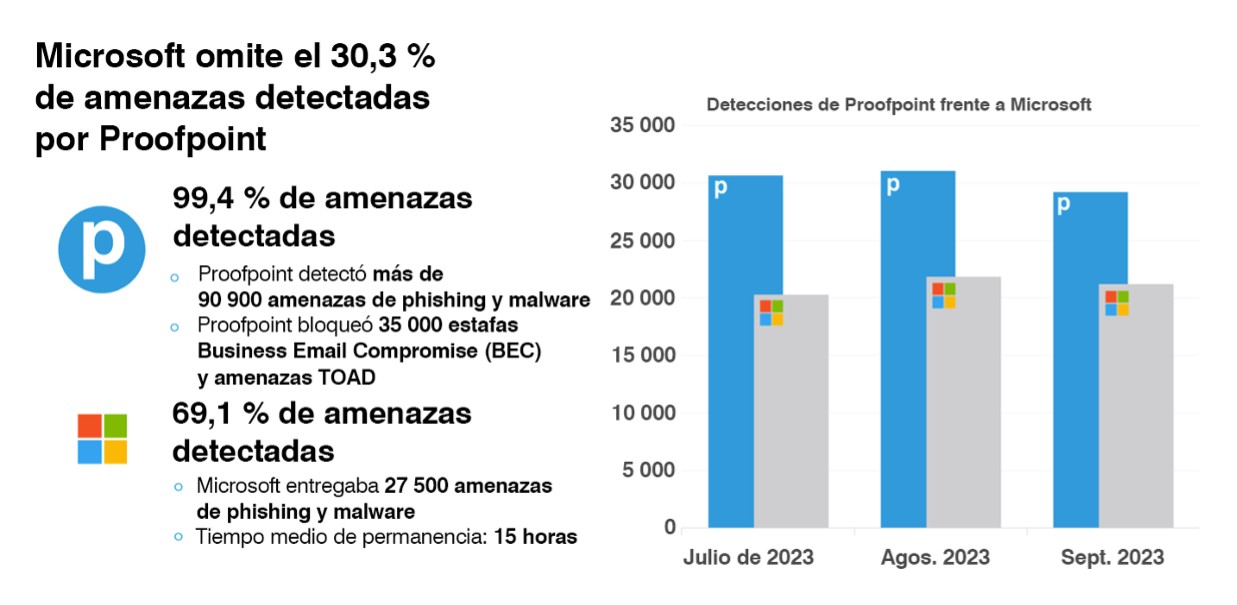

Sin embargo, la experiencia de la universidad no es única. Proofpoint ofrece una extraordinaria solución de protección frente a amenazas que sistemáticamente captura, de media, un 30 % más de mensajes maliciosos que Microsoft solamente. Por eso, 87 de las empresas Fortune 100 (83 utilizan Microsoft 365) confían en Proofpoint para mejorar y corregir las carencias de su seguridad nativa.

Resultados medios de las evaluaciones de Proofpoint con Microsoft.

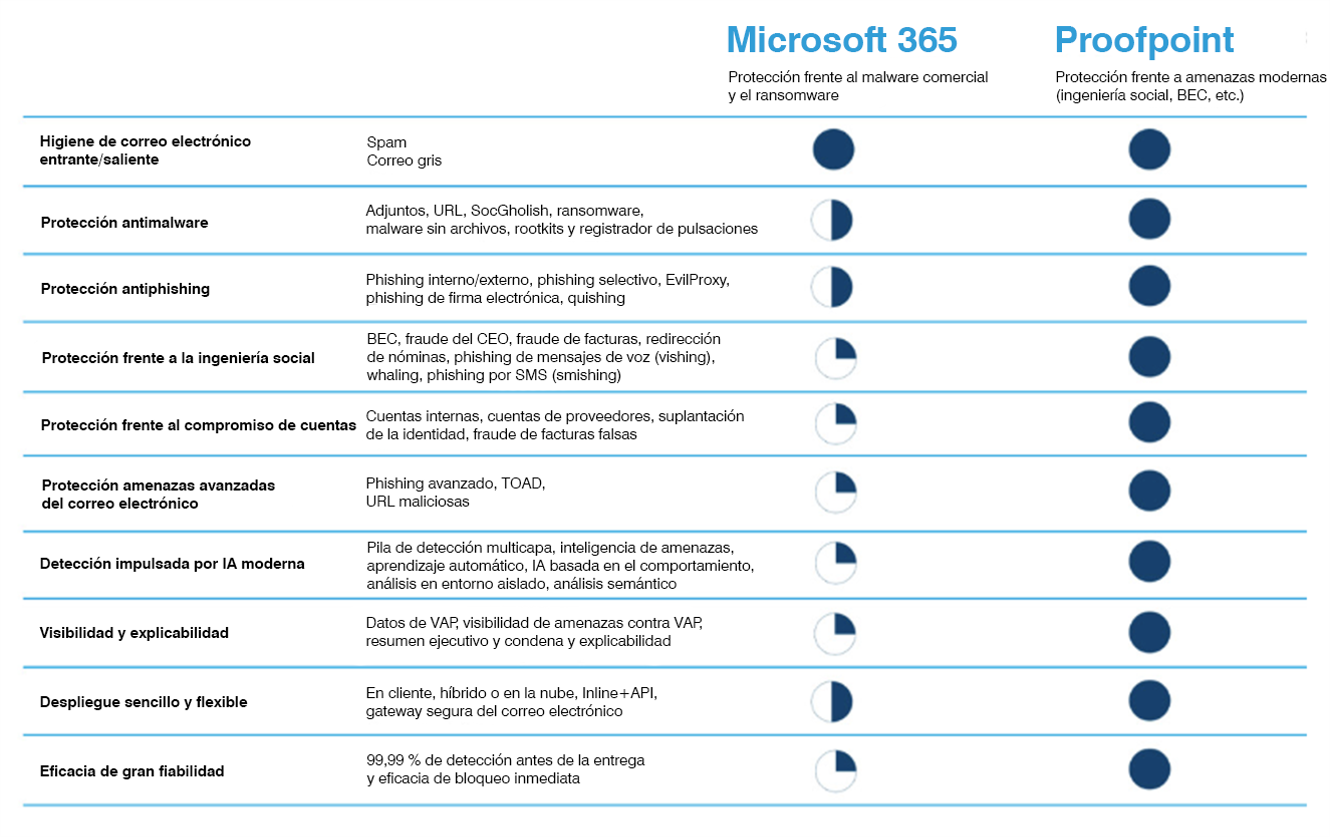

El coste real de seguridad nativa

Existe un coste oculto de la seguridad "suficientemente buena". Y queda claro cuando se tiene en cuenta la sobrecarga de tiempo y recursos adicionales, el aumento de la gestión y el escaso apoyo técnico que supone depender solamente de las funciones de seguridad nativa de Microsoft. Con amenazas avanzadas como las estafas BEC, que atacan Microsoft y provocan asombrosas pérdidas económicas, su empresa no se puede permitir no disponer de esa protección adicional.

Comparativa entre la protección de Microsoft 365 y la de Proofpoint.

Proofpoint es la mejor plataforma de seguridad centrada en las personas para reforzar la que ofrece Microsoft. Le proporcionamos las herramientas que necesita para crear una defensa multicapa contra las últimas tácticas de las nuevas amenazas. Nuestra detección continua e integral bloquea más ataques contra las personas antes, durante y después de la entrega. Reforzando su inversión en Microsoft con Proofpoint, puede reducir el riesgo, optimizar sus recursos limitados y mejorar la eficacia de sus equipos de seguridad.

¿Desea descubrir cómo Proofpoint mejora la seguridad nativa de su entorno de Microsoft 365 contra los costosos ciberataques? Lea el resumen de nuestra solución, Microsoft y Proofpoint: Juntos, más seguros.