プルーフポイントを選んだ企業の多くは、プルーフポイントを長い間愛用いただいています。多くの企業は、プルーフポイントのメールセキュリティソリューションの使用から始まり、その他のサイバーセキュリティ ツールにプルーフポイント製品を組み合わせています。そして最終的には、アイデンティティ脅威や情報保護など、その他の攻撃対象領域に対してもプルーフポイントの製品を導入しています。

しかし、経営陣が下した決定により、Abnormal Securityの採用を余儀なくされたらどうしますか?あるFortune 500金融サービス会社において実際に起こったことを本ブログでご紹介します。この会社は実際にProofpointとAbnormal Securityの両方を使った経験から、両社の違いについて語ってくれました。その内容をご紹介します。

多層的な防御アプローチ

Microsoft 365 E5を利用していたこの会社は、多層的な防御セキュリティアプローチを導入しました。ネイティブのセキュリティ機能やMicrosoft Defenderメールセキュリティ機能では、フィッシング、マルウェア、ランサムウェアを検知し、ブロックするのに十分ではなかったためです。また、CrowdStrikeを使用し、Proofpoint Threat Protectionでこれらのツールを補完していました。プルーフポイントにより、以下を含む巧妙なメール脅威を検知し、ブロックすることができました。

- ソーシャルエンジニアリング攻撃

- ビジネスメール詐欺(BEC)

- 高度な認証情報フィッシング

この会社は、Microsoft、Proofpoint、CrowdStrikeを組み合わせることにより、パワフルなメールセキュリティを手に入れました。 世界中のオフィス全体でメール脅威を検知し、ブロックし、修復を自動化できていたのです。 また、メール配信フロー全体(配信前、配信後、クリック時)において継続的かつ強力な検知モデルを備えています。 実際に、Fortune 100企業の87%がプルーフポイントを利用し、従業員と企業を保護しています。

この会社の経営陣は多層的な防御アプローチを信じていたため、追加の防御レイヤーとしてAbnormal Securityを追加することを決めました。 Abnormalは、使いやすさが特徴とされる、APIベースの配信後修復専用ツールです。 振る舞いAIを搭載し、「設定すれば後の作業は不要」のツールとして販売されており、メール脅威を迅速に検知し、修復しながら、運用効率を向上させる、と謳っています。

そのため、この会社は、使用中のMicrosoft 365 APIにAbnormalを統合し、AbnormalはMicrosoftからのメールを受信できるようにしました。Abnormalのツールに配信後のメール分析を担わせるため、Proofpoint Threat Response Auto-Pullでの自動修復を無効にしました。

「Abnormalは設定すれば後の作業は不要、と聞かされていましたが、現実は程遠いものでした。」

— Fortune 500金融サービス会社のデータセキュリティ担当ITディレクター

直接比較:Proofpoint vs. Abnormal

Abnormalの使用を開始すると、サイバーセキュリティチームは、このソリューションでできることを探り、会社の新しい多層的な防御アプローチの進化状況を評価しました。 所見は以下のとおりです。

配信前の有効性:プルーフポイントが有利

Proofpointとは異なり、Abnormalは配信前の検知または分析機能を提供しておらず、配信前の有効性は0%です。 Abnormalと比較して、プルーフポイントの配信前検知は、既知の脅威や新しい脅威がユーザーの受信トレイに届く前に阻止します。 これにより、ユーザーは脅威と接触することなく、セキュリティチームへの負担を軽減することができます。

Proofpointは、マルチレイヤーの検知スタックを使用し、さまざまな脅威を正確に特定し、とらえます。 Proofpointの広範な検知技術セットにより、適切な技術を適切な脅威に適用することができます。これにはQRコード詐欺、URLベースの脅威、BEC攻撃が含まれます。

Proofpointは、既存の添付ファイルの防御と、URLを含むメッセージに対する新しい配信前ホールドとサンドボックスを組み合わせることにより、ユーザーの受信トレイに届く悪意のあるURLや危険なペイロードの数を抑えています。 これにはメールに含まれるコードや悪意のある添付ファイルなどがあります。また、セマンティック解析を使用する新しい配信前大規模言語モデル(LLM)検知エンジンにより、組織はBECなどの脅威からも保護されます。 このエンジンは、メールメッセージの言語の意図とコンテキストを判定することができます。

プルーフポイントは、AIやMLにおいて20年以上の経験を誇ります。 プルーフポイントのモデルは、豊富なデータセットでトレーニングされているため、優れた正確性と効率性を提供します。 世界51万以上の組織による毎年3兆件のメッセージが解析されています。 プルーフポイントでは、適切なデータでAIモデルやMLモデルを継続的にトレーニングしているため、99.99%の有効性を実現しています。

脅威インテリジェンスの可視性:プルーフポイントが有利

プルーフポイントとは違い、Abnormalは、脅威状況全体における、未知の脅威や新しい脅威に対する脅威インテリジェンスの可視性やテレメトリを提供していません。 そのため、Abnormalでは、検知において大きな盲点があります。 対するProofpointは、豊富な脅威インテリジェンスを提供するため、変化し続ける脅威状況に対し先手を打つことができます。 早期警告システムとして利用できます。

プルーフポイントは、脅威を調査し、新しい動向を特定し、APT(高度標的型攻撃)攻撃者などの攻撃者アクティビティを追跡する、専門脅威リサーチャーチームを構えています。 さらに、こうしたデータをプルーフポイント内にとどめておくのではなく、 経営幹部が把握すべきグローバル脅威データや業界脅威データの概要をプロアクティブに提供するため、顧客は現在のメール脅威状況を常に把握することができます。 また、企業を標的にしている攻撃者に関する詳細な知見も提供します。 このような知見には、攻撃者が戦術や手法をどう進化させているかといった情報が含まれます。

プルーフポイントの脅威インテリジェンスは理解しやすいものでもあります。 脅威として判定された理由の説明だけでなく、タイムライン、感染したユーザーのリスト、振る舞いAIによって確認されたその他のポイントも提供します。 この会社は、プルーフポイントの豊かで深い脅威の可視性は非常に貴重であると評価しています。 また、プルーフポイントと比較して、Abnormalのインテリジェンスと可視性は非常に限定的であるとしています。

配信後修復:プルーフポイントが有利

Abnormalは、検知方法としては異常検知のみに頼っています。 異常検知単体では、非常に「ノイズが多く」、大量の誤検知が発生します。 正規のメッセージに「不審」や「悪意あり」などのフラグが付けられては、業務が混乱します。 それだけではありません。 セキュリティチームの仕事も増えます。Abnormalではフラグの付いたメッセージを手動で優先順位付けし、それぞれ調査と修復を行う必要があるためです。

Abnormalは手間がかかった、とこの会社は述べています。 セキュリティチームは、絶えずメールを確認し、誤検知メールはユーザーの受信トレイに戻し、侵入を許してしまった悪意のあるメールは削除しなければなりませんでした。 実際に、セキュリティチームは、ほぼ1年中毎日各アラートを調べなければならないため、フルタイムのリサーチャーを割り当てざるをえませんでした。

さらに悪いことに、セキュリティチームはAbnormalのために夜の作業に駆り出されました。 理由はこうです。 あるメッセージが悪意のあるものであるとプルーフポイントが判定すると、配信後アラートをAbnormalに送ります。 この時点で、メッセージをユーザーの受信トレイから削除するかどうかを決めるのはAbnormalとなります。 メッセージに問題がないとAbnormalが判定すれば、そのメールは削除されることなく、ユーザーの受信トレイにとどまります。 つまり、プルーフポイントが悪意のあるものとしてフラグを付けた各メッセージを削除するには、チームメンバーがシステム内を毎回確認しなければなりません。 (特に週末の午前1時に手動でメッセージを削除せよとなれば、セキュリティチームの我慢の限界が試されるでしょう。)

会社はこの問題をAbnormalのチームに伝えたものの、 「Abnormalのアルゴリズムを混乱させるおそれがある」という理由で、 プルーフポイントからの「悪意」アラートに対する例外処理は設定されませんでした。

選択は明らか

Abnormalを1年近く使用してみたところ、この会社は増え続ける誤検知に悩まされ、Abnormalのエクスペリエンスに満足できませんでした。 そして脅威インテリジェンスに対する十分な可視性を得られず、配信後修復も効果の低いものでした。 その結果、この会社は、Proofpoint Threat Response Auto-Pull (Proofpoint TRAP)の年次更新を前倒しし、 できるだけ早くAbnormalを環境から削除しました。

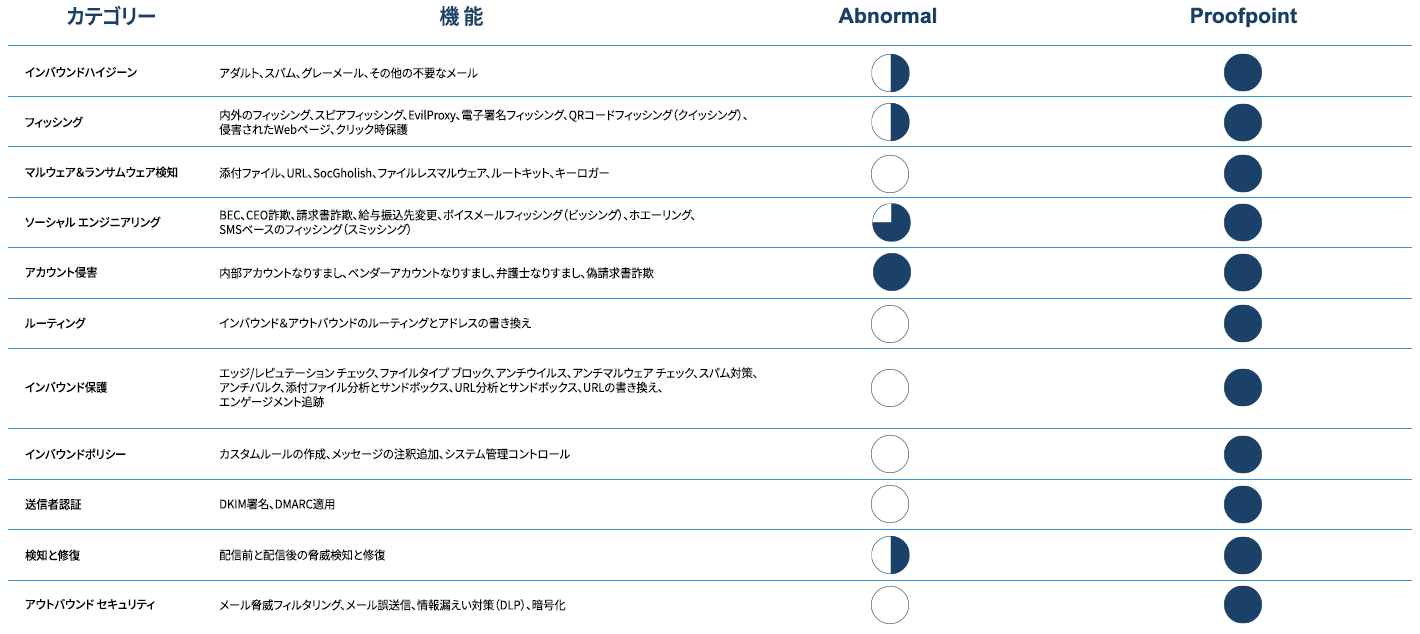

Abnormal Securityとプルーフポイントの比較

この会社のエクスペリエンスと結論は珍しいことではありません。 プルーフポイントの調査によると、プルーフポイントに乗り換えた企業では、悪意のあるメッセージの検知と防止において30%以上の改善が見られています。

Abnormalは、それに付随するリスクを考えると、すぐに選択肢から外れます。 Abnormalには、メンテナンス、オペレーション、サポート、総所有コストの面でこの会社にとって大きな負担となるような隠れたコストや複雑さがありました。 そして、Abnormalを使用するにはMicrosoftも必要です。 つまり、会社のセキュリティは、Microsoftのメールセキュリティ機能に主に依存することになります。

プルーフポイントは「人」を中心としたセキュリティを提供

サイバーセキュリティのために行う選択は、従業員と組織にとって重要です。

プルーフポイントとAbnormalを比較すれば、プルーフポイントがあらゆる面で優れています。

今日の高度な脅威から組織の安全を維持するには、ネイティブのMicrosoftメールセキュリティ機能を補完する、多層的な防御戦略を採用することが重要です。 メール配信フローにおいて(配信前から配信後やクリック時にいたるまで)継続的な脅威検知と分析にフォーカスすることで、最新のアプローチをメールセキュリティに採用すれば、隅々まで保護を実現することができます。

このフラグメント化された状況において、プルーフポイントは、AI/MLを活用した脅威対策、振る舞い分析、自動修復を統合した、総合的なソリューションを提供します。 プルーフポイントの「人」を中心としたセキュリティは、さまざまな巧妙なメール脅威に対抗するために不可欠です。

「人」を中心としたセキュリティについて、そして従業員や組織の保護にプルーフポイントがどうお役に立てるかについて、詳しくはこちらのページをご覧ください。