プルーフポイントの調査により、日経225企業および日本政府の「なりすましメール詐欺」対策は加速するも、米国水準には達していないことが判明

サイバーセキュリティとコンプライアンス分野のリーディング カンパニーである日本プルーフポイント株式会社 (本社:東京都千代田区、代表取締役社長:茂木正之、以下プルーフポイント)は、2024年8月に実施した日本企業および米国企業、日米政府におけるEメール認証の調査結果をもとにEメールの安全性に関して分析をおこない、日本における現状と課題、考察をまとめました。

概要

Eメールは、攻撃者が世界中の企業を攻撃する際に、最も多く利用する経路です。プルーフポイントは、日本企業および米国企業、日米の政府ドメインにおける、なりすましメール対策に有効な送信ドメイン認証技術DMARC(Domain-based Message Authentication, Reporting and Conformance)の導入率を調査しました。DMARC認証は詐欺メールの手法である「ドメインのなりすまし」の対策に有効なもので、なりすまされた側の企業が設定した内容に基づいて、自動でなりすましメールを拒否、隔離、あるいは監視のみを行うことができます。DMARCポリシーには3つのレベルがあり、ポリシーが厳しい順に「Reject(拒否)」「Quarantine(隔離)」「None(監視のみ)」となっています。このうち「Reject(拒否)」および「Quarantine(隔離)」を導入することで、従業員、取引先企業および顧客の受信箱に届く前に、自社になりすました詐欺メールを積極的に抑止することができます。

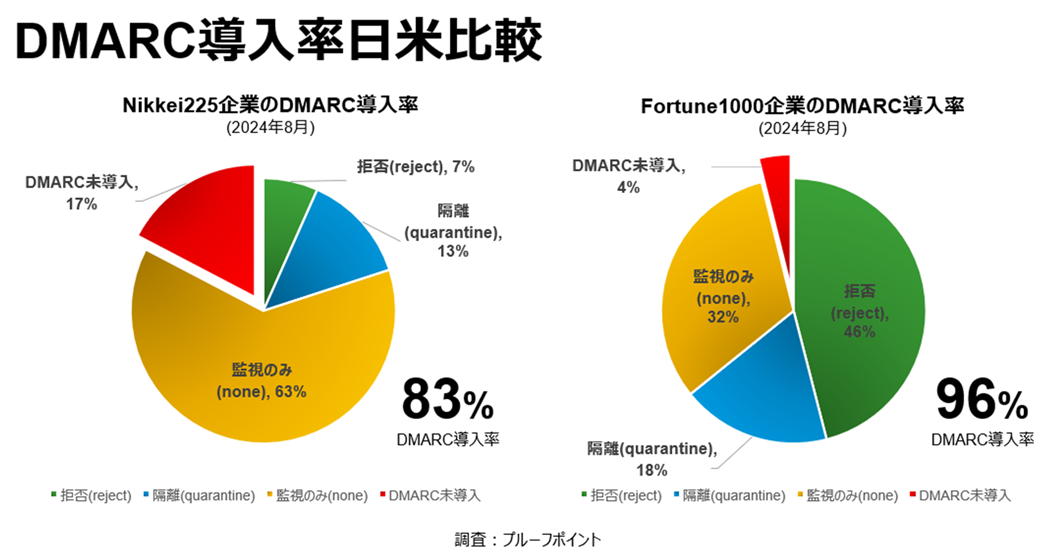

プルーフポイントが2024年8月に行った調査によると、日経225企業のうちDMARC認証を導入している企業は83%で、2023年12月の調査結果(60%)と比べ、顕著な増加が見られるものの、米国の水準にはまだ達していないことが分かりました。米国のDMARCの導入率はFortune1000企業のうち96%で、2023年12月の調査結果(92%)より若干の増加が見られました。さらに、日米の業種別DMARC導入状況も調査しました。 DMARC導入率100%の業種は、日米ともに「情報通信業」、「不動産業、物品賃貸業」でしたが、全体的にDMARCポリシーのレベルは、日本は「None(監視のみ)」が多数を占めているのに対し、米国は「Reject(拒否)」および「Quarantine(隔離)」が半数以上を占めています。

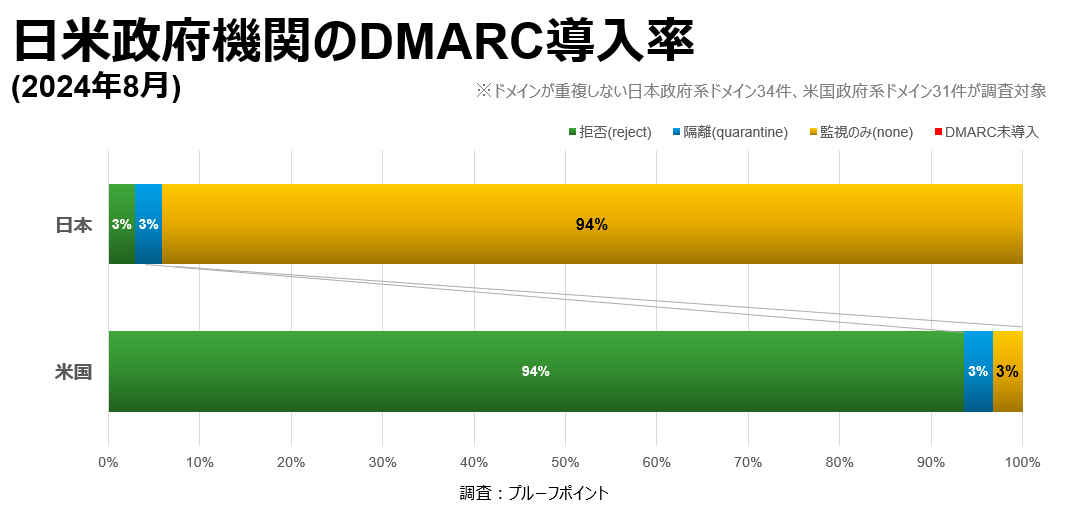

また、日本政府系ドメイン34件、米国政府系ドメイン31件を対象にした調査では、どちらもDMARC導入率は100%だったものの、日本政府系は、最もレベルが低いポリシーの「None(監視のみ)」が94%に対し、米国政府系は、最もレベルが高い「Reject(拒否)」が94%と、対照的な結果となりました。

※日本の官公庁ドメインは、政府広報オンラインの「官公庁サイト一覧」よりドメインが重複しない34件が対象。

※米国の政府系ドメインは、U.S. Government Departments and Agenciesのドメインが重複しない31件が対象。

調査結果

プルーフポイントでは、日経225企業および米国のFortune1000企業におけるなりすましメール対策の状況について調査を行いました。その結果、日経225企業のうちDMARC認証を設定しているのは83%(2023年12月は、60%)で、17%がドメインのなりすまし詐欺対策に未だ着手できていないことが分かりました。また、DMARCの導入実績がある企業のうち、Reject(拒否)ポリシーまたはQuarantine(隔離)ポリシーを導入しているのは、日経225社全体の20%にとどまっています。

一方、米国のFortune1000企業のうち96%(2023年12月は、92%)がDMARC認証を設定しており、DMARC未導入はわずか4%でした。Reject(拒否)ポリシーまたはQuarantine(隔離)ポリシーの導入は、Fortune1000社の全体の64%にものぼります。

プルーフポイントによるDMARC分析結果は以下の通り:

- 日経225企業の20%(米国:64%)しか、詐欺メールを積極的に抑止できるReject(拒否)ポリシーおよびQuarantine(隔離)ポリシーを導入していない。

- 日経225企業の7%(米国:46%)しか、推奨される最高レベルのDMARC認証を適切に行っていない。

- 日経225企業の83%(米国:96%)は、何らかの形でDMARCを導入しているが、採用されているDMARCポリシーのレベルは以下のように異なる:

- 7%(米国:46%)がDMARC - Reject(拒否:最高レベルの保護)を使用

- 13%(米国:18%)がDMARC - Quarantine(隔離:メッセージが隔離フォルダに移動)を使用

- 63%(米国:32%)がDMARC - None(監視のみ)を使用

業種別DMARC導入状況

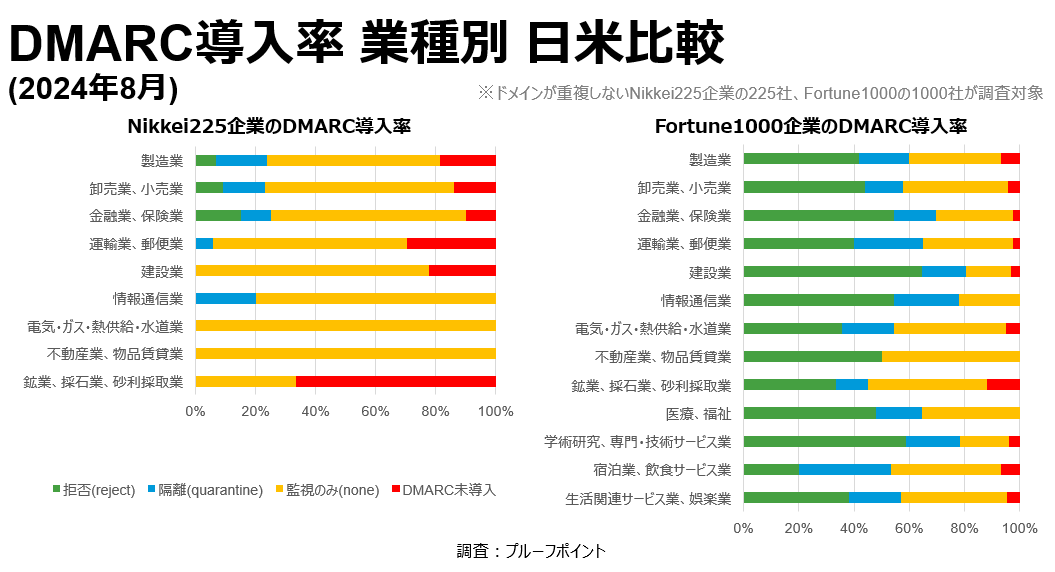

プルーフポイントはさらに、業種別のDMARC導入状況に関して、日経225企業および米国のFortune1000企業を比較調査しました。DMARC導入率100%の業種は、日米ともに「情報通信業」、「不動産業、物品賃貸業」などでしたが、ポリシーレベルに大きな違いが見受けられました。また、日本は、DMARC未導入の割合が多い業種(「鉱業、採石業、砂利採取業」など)がある一方、米国は、全業種において、「何らかの形でDMARC導入」の割合が多くなっています。

プルーフポイントによる業種別DMARC分析結果は以下の通り:

- 推奨される最も厳しいレベルのReject(拒否)ポリシーを導入している業種は、日本では、「金融業、保険業」(15%)、「卸売業、小売業」(9%)、「製造業」(7%)の3業種のみとなっている。米国では、全ての業種がReject(拒否)ポリシーを導入しており、「建設業」が最多の65%で、次に「学術研究、専門・技術サービス業」(59%)、「情報通信業」(55%)、「金融業、保険業」(54%)。

- 2番目に効果のあるQuarantine(隔離)ポリシーを導入している業種は、日本では、「情報通信業」(20%)、「製造業」(17%)、「卸売業、小売業」(14%)、「金融業、保険業」(10%)、「運輸業、郵便業」(6%)の4業種のみにとどまる。米国では全業種が導入しており、トップ3は「宿泊業、飲食サービス業」(33%)、「運輸業、郵便業」(25%)、「情報通信業」(23%)。

- 日本の「電気・ガス・熱共有・水道業」、「不動産業、物品賃貸業」は、DMARC導入は100%なものの、最低レベルのNone(監視のみ)ポリシーのみの導入となっている。一方で、米国の「電気・ガス・熱共有・水道業」は、Reject(拒否)が36%、Quarantine(隔離)が19%、None(監視のみ)が41%、DMARC未導入が5%で、「不動産業、物品賃貸業」は、Reject(拒否)が50%、None(監視のみ)が50%となっている。

- 日本の「鉱業、採石業、砂利採取業」のDMARC導入率は、全業種中最低のわずか33%で、ポリシーレベルも「None(監視のみ)」であるのに対し、米国はReject(拒否)が33%、Quarantine(隔離)が12%、None(監視のみ)が43%、DMARC未導入が12%となっている。

日米政府機関のDMARC導入状況

日本の官公庁ドメインは、政府広報オンラインの「官公庁サイト一覧」のドメインが重複しない34件のうち、最も厳格な「Reject(拒否)」は、わずか3%にとどまっています。一方、米国の政府系ドメインは、U.S. Government Departments and Agenciesのドメインが重複しない31件のうち、「Reject(拒否)」は94%と、高いセキュリティガードを行っていることが分かりました。

DMARCをめぐる状況と調査結果に対する考察

Googleおよび米Yahooは、2024年2月から、両社のプラットフォームへメールを送信する際にDMARCをはじめとするスパムメール対策を義務付けると発表しました。これらのセキュリティ要件は、1日に5000件以上のメールを送信する送信者に適用され、他の対策に加えてDMARC認証を導入する必要があり、ガイドラインに従わない場合、GmailやYahooアカウントへのメール配信に大きな影響を与えることになります。

また、欧米諸国では、数年前より業種によってDMARC導入を義務化しています。日本では、ようやく2023年2月1日に経済産業省、警察庁、総務省よりクレジットカード各社に対して、DMARC導入の要請を発表しました。日本政府に対しても2023年7月に改訂された政府統一基準(政府機関等のサイバーセキュリティ対策のための統一基準群)においてDMARCが要件に含まれています。

DMARCはメールに表示されている送信元アドレス(header-from)のドメインがなりすまされていないか、信頼できるものかどうかを判断することができる唯一の認証技術です。DMARCの「Reject(拒否)」ポリシーを導入することにより、ドメイン詐称の詐欺メールを完全に封じ込めることが可能です。

さらに、メールの認証規格であるBIMI (Brand Indicators for Message Identification)を導入すると、DMARC認証を通過したメールには受信トレイに企業のロゴマークが表示されます。受信者はロゴを確認することで、「なりすまし」でない正規の送信元から送信されたメールであることを簡単に判断することができます。BIMIの利用はDMARCの導入が前提となっています。つまりDMARC認証を企業側が導入すれば、消費者は簡単にドメイン詐称を見破ることができます。

組織がDMARC認証を始めるには、DNSに「None(監視のみ)」のポリシーでDMARCレコードを追加するだけで済みますが、詐欺メールに対して実行力を持たせるには「Reject(拒否)」レベルまで実装する必要があります。「Reject(拒否)」ポリシーでDMARCを運用することにより、攻撃者にとってもっとも効果の高かったドメインをなりすます詐欺メールを完全に封じ込めることができます。政府機関も同様に、DMARCを導入することにより、ビジネスメール詐欺から自組織を守るだけでなく、取引先企業や顧客を含めたサプライチェーン全体をなりすましメールの脅威から守ることができます。

日本プルーフポイント株式会社 サイバーセキュリティ チーフ エバンジェリストの増田 幸美は次のように述べています。「日本においては、政府から対応要請があった金融/保険業においてDMARC導入が進み、Googleのスパムガイドラインに対応するために、BtoCをおこなう企業でのDMARC導入も加速しました。また製造業においては、取引先企業から依頼される形で対応が進んでいます。一方で、セキュリティ施策を推進すべき政府機関における導入が進んでおらず、DMARC対応を主導する部門や責任の所在が不明であるように見受けられます。実際にDMARC対応を進めたお客様の実例では、None(監視のみ)のモードではその組織のドメインになりすました詐欺メールが1日あたり1万通近く、世に出回っていましたが、Quarantine(隔離)あるいはReject(拒否)にすると、攻撃者もそのドメインの悪用をあきらめ、詐欺メールが激減することがデータから判明しています。自分の組織をサイバー攻撃から守るためだけではなく、自分の組織につながる取引先企業やお客様、ひいては日本国民に詐欺メールが着弾しないよう、DMARC対策を最終的なReject(拒否)モードに移行することを強く推奨します。またBIMIを搭載すると、DMARCで認証した正規のメールであることをロゴの表示によって可視化できます。BIMIにより、ブランド力の向上も見込めますので合わせて対応されることをお勧めします。」

DMARC認証を実施する方法については、以下をご覧ください。

DMARCスタートガイド:

https://www.proofpoint.com/jp/resources/white-papers/getting-started-with-dmarc

Email Fraud Defense: DMARCを用いたなりすましメール対策/類似ドメインの可視化

https://www.proofpoint.com/jp/products/email-protection/email-fraud-defense

DMARCについて

2012年に公開されたDMARC(Domain-based Message Authentication, Reporting and Conformance)は、インターネット標準のメール認証プロトコルで、既存の標準技術であるSPFおよびDKIMをベースにしており、メールに表示される送信元アドレス(header-from)のドメインがなりすまされていないか、信頼できるものかどうかを判断することができる最初で唯一の認証技術です。なりすまされた側の企業が、自組織になりすましたメールがどれだけ世に出ているかを可視化できるだけでなく、そのなりすましメールを削除したり、隔離したりするなどの処理を指定することができます。

DMARC認証では、送信者になりすまして送信しているユーザーがいないか、どのメールが認証され、どのメールが認証されなかったか、そしてその理由は何かを確認できます。また、認証されなかったメールの処理方法をメールの受信者に指示します。さらに、自社のドメインになりすましたフィッシング攻撃が従業員やパートナー企業、自社のお客様の受信トレイに到達する前にブロックします。受信者にとっての利点は、正規の送信者と悪意のある送信者を自動で区別することができ、顧客の信頼と従業員の保護を強化することができます。DMARCを導入することによりEメール経由の攻撃から保護され、企業の評価に繋がります。

BIMIについて

BIMI (Brand Indicators for Message Identification) は、ドメインから送信される認証済みメールにブランドのロゴを追加するためのメール標準の技術仕様です。BIMI に対応するメール クライアントの受信トレイでは、DMARC認証をパスしたメールの場合は、送信者のブランドのロゴが表示されます。BIMI では、ブランドのロゴとロゴの所有権がVMC(Verified Mark Certificates)によって検証されるため、受信者は受信トレイに表示されるロゴが正当なものであることを確認できます。

Proofpoint | プルーフポイントについて

Proofpoint, Inc.は、サイバーセキュリティのグローバル リーディング カンパニーです。組織の最大の資産でもあり、同時に最大のリスクともなりえる「人」を守ることに焦点をあてています。Proofpointは、クラウドベースの統合ソリューションによって、世界中の企業が標的型攻撃などのサイバー攻撃からデータを守り、そしてそれぞれのユーザーがサイバー攻撃に対してさらに強力な対処能力を持てるよう支援しています。また、Fortune 100企業の85%を含むさまざまな規模の大手企業が、メールやクラウド、ソーシャルメディア、Webにおける最も重要なリスクを軽減する人を中心としたセキュリティおよびコンプライアンスのソリューションとして、プルーフポイントに信頼を寄せています。

詳細は www.proofpoint.com/jpにてご確認ください。